(Buch) Netzwerken mit MikroTik RouterOS: Ein praktischer Ansatz zum Verständnis und zur Implementierung von RouterOS

Lernmaterial für den MTCNA-Zertifizierungskurs, aktualisiert auf RouterOS v7

Die Verwendung gemeinsamer Schlüssel für die drahtlose Authentifizierung ist eine Methode, die in Wi-Fi-Netzwerken verwendet wird, um die Identität von Geräten zu überprüfen, die versuchen, eine Verbindung zu einem Netzwerk herzustellen.

Diese Methode basiert auf der gemeinsamen Kenntnis eines geheimen Schlüssels zwischen dem die Verbindung anfordernden Gerät (Client) und dem Access Point (AP) oder Router.

Am Ende des Artikels finden Sie eine kleine Test das wird dir erlauben beurteilen das in dieser Lektüre erworbene Wissen

Hier finden Sie eine detaillierte Erklärung, wie dieser Prozess funktioniert:

Bevor eine Authentifizierung stattfinden kann, muss sowohl für den Access Point (AP) als auch für die Client-Geräte derselbe gemeinsame Schlüssel konfiguriert sein.

Dieser Schlüssel wird vom Netzwerkadministrator festgelegt und muss manuell in den AP-Konfigurationen und in jedem der Geräte eingegeben werden, die eine Verbindung zum Netzwerk herstellen möchten.

Der Shared-Key-Authentifizierungsprozess folgt normalerweise den folgenden Schritten:

Obwohl die Authentifizierung mit gemeinsamen Schlüsseln sicher erscheinen mag, weist sie mehrere Schwachstellen auf:

Aufgrund dieser Schwachstellen wurde die Verwendung gemeinsamer Schlüssel für die drahtlose Authentifizierung weitgehend durch sicherere Methoden wie WPA2 (Wi-Fi Protected Access 2) und WPA3 ersetzt, die robustere Authentifizierungsprotokolle wie EAP (Extensible Authentication Protocol) verwenden. zusammen mit einer Vielzahl von Verschlüsselungsmethoden zum Schutz der drahtlosen Kommunikation.

Obwohl die Shared-Key-Authentifizierung eine der ersten Methoden war, die in Wi-Fi-Netzwerken verwendet wurden, haben ihre Sicherheitsbeschränkungen zur Einführung fortschrittlicherer und sichererer Authentifizierungs- und Verschlüsselungstechnologien geführt.

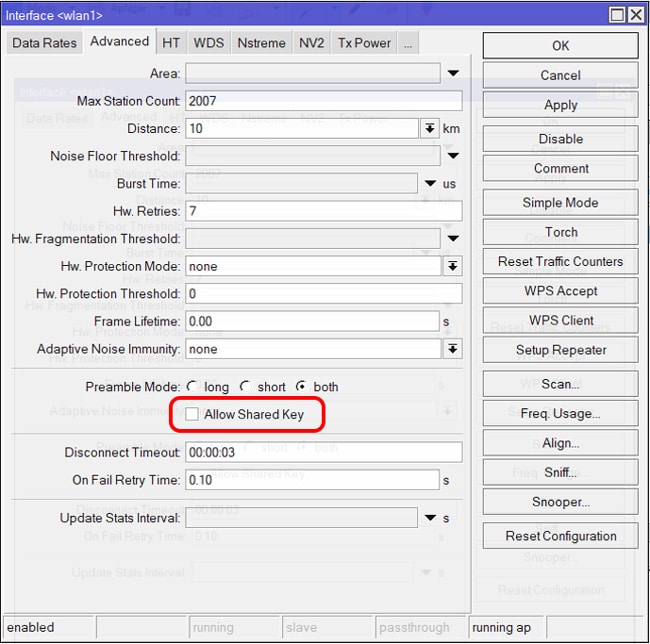

Die Option „Gemeinsame Schlüssel zulassen“ in MikroTik RouterOS ist eine Einstellung, die die Verwendung gemeinsamer Schlüssel für die drahtlose Authentifizierung zulässt oder verbietet. Shared Keys, auch WEP genannt, sind eine Art älterer drahtloser Netzwerkverschlüsselung, die als unsicher gilt.

Die Option „Gemeinsamen Schlüssel zulassen“ ist bei der Konfiguration der drahtlosen Sicherheit auf einem MikroTik-Zugangspunkt relevant und bezieht sich darauf, ob die Authentifizierung mit gemeinsamem Schlüssel im Kontext von WEP oder WPA zugelassen werden soll oder nicht. Es wird jedoch empfohlen, nach Möglichkeit fortschrittlichere und sicherere Sicherheitsmethoden zu verwenden.

WEP (Wi-Fi Protected Access) Es ist das erste Wi-Fi-Sicherheitsprotokoll. Es verwendet die RC4-Verschlüsselung, einen relativ schwachen Stream-Verschlüsselungsalgorithmus. 64-Bit-WEP-Schlüssel können in wenigen Minuten geknackt werden, und 128-Bit- oder 256-Bit-Schlüssel können in wenigen Stunden geknackt werden.

WPA (Wi-Fi-geschützter Zugang) ist eine Erweiterung von WEP, die die TKIP-Verschlüsselung (Temporal Key Integrity Protocol) verwendet. TKIP ist ein stärkerer Verschlüsselungsalgorithmus als RC4, ist aber dennoch anfällig für Angriffe.

WPA2 (Wi-Fi Protected Access 2) Es handelt sich um die neueste Version des Wi-Fi-Sicherheitsprotokolls. Es verwendet die AES-Verschlüsselung (Advanced Encryption Standard), den stärksten verfügbaren Verschlüsselungsalgorithmus für WLAN. WPA2 ist viel sicherer als WEP oder WPA und sehr schwer zu knacken.

Im Allgemeinen wird empfohlen, WPA2 zum Schutz Ihres drahtlosen Netzwerks zu verwenden. Es ist das sicherste verfügbare Sicherheitsprotokoll und wird von den meisten modernen drahtlosen Geräten unterstützt.

característica | WEP | WPA | WPA2 |

Verschlüsselung | RC4 | TKIP oder AES | AES |

Schlüssellänge | 64, 128 oder 256 Bit | 80 oder 128 Bit | 128 oder 256 Bit |

Sicherheit | Unsicher | Sicherer als WEP | Sicherer als WPA |

Kompatibilität | Breit | Breit | Breit |

Konfigurationsschwierigkeit | Leicht | Leicht | Leicht |

Bandbreitenanforderungen | Altos | Medios | Medios |

Lernmaterial für den MTCNA-Zertifizierungskurs, aktualisiert auf RouterOS v7

Lernmaterial für den MTCNA-Zertifizierungskurs, aktualisiert auf RouterOS v7

Av. Juan T. Marengo und J. Orrantia

Gebäude des Professional Center, Büro 507

Guayaquil. Ecuador

CP 090505

zu unseren wöchentlichen Newslettern

Copyright © 2024 abcxperts.com – Alle Rechte vorbehalten

40% Rabatt auf MikroTik-Bücher und Buchpakete – Rabattcode: AN24-LIB Verwerfen

Profitieren Sie vom Three Kings Day-Rabattcode!

Profitieren Sie vom Silvester-Rabattcode!

Nutzen Sie den Rabattcode zu Weihnachten!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zur Cyber Week!!!

alle MikroTik Online-Kurse

alle Academy-Kurse

alle MikroTik-Bücher und Buchpakete

Profitieren Sie von den Rabattcodes zum Black Friday!!!

**Codes werden im Warenkorb angewendet

Profitieren Sie von Rabattcodes für Halloween.

Codes werden im Warenkorb angewendet

11 % Rabatt auf alle MikroTik OnLine-Kurse

11%

30 % Rabatt auf alle Academy-Kurse

30%

25 % Rabatt auf alle MikroTik-Bücher und Buchpakete

25%