Libro Wireless Avanzado

Material de estudio para el Curso de Certificación MTCWE

Un ataque conocido contra TKIP es el ataque de recuperación de clave MIC (Michael Integrity Check) de Beck-Tews.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

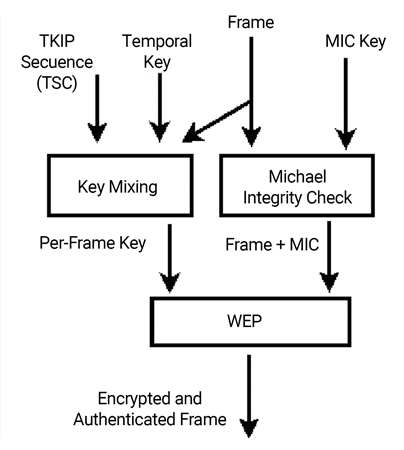

El Temporal Key Integrity Protocol (TKIP) es un protocolo de seguridad desarrollado para la norma de comunicaciones inalámbricas 802.11i. Fue diseñado como un reemplazo intermedio para el protocolo WEP (Wired Equivalent Privacy), que fue encontrado para tener numerosas y serias vulnerabilidades de seguridad.

TKIP implementa muchas mejoras con respecto a WEP, pero debido a que tuvo que ser compatible con hardware antiguo, aún quedaron algunas debilidades que pueden ser explotadas.

Un ataque conocido contra TKIP es el ataque de recuperación de clave MIC (Michael Integrity Check) de Beck-Tews.

En este ataque, un adversario puede interceptar y manipular ciertos paquetes inalámbricos para recuperar la clave MIC utilizada por TKIP para proporcionar integridad de los datos.

Una vez que se obtiene esta clave, el atacante puede inyectar paquetes adicionales en la red, lo cual es un problema de seguridad serio. Sin embargo, cabe destacar que este ataque no permite al atacante descifrar el tráfico inalámbrico cifrado.

Este ataque se realiza en los siguientes pasos:

El atacante comienza escuchando la red inalámbrica para identificar un paquete que puede ser manipulado.

Una vez que se identifica un paquete adecuado, el atacante hace una copia de este paquete y realiza cambios sutiles en los campos de datos.

El atacante reinyecta el paquete manipulado en la red inalámbrica.

El atacante analiza la respuesta del punto de acceso a la reinyección. Si el punto de acceso responde de una manera específica, el atacante puede determinar la clave MIC.

Este proceso se repite varias veces hasta que se recupera la clave MIC completa. Una vez que se ha obtenido la clave MIC, el atacante puede inyectar paquetes arbitrarios en la red.

Cabe mencionar que este ataque es bastante avanzado y requiere un buen entendimiento de las comunicaciones inalámbricas y la criptografía, así como la capacidad de manipular paquetes de red de forma sofisticada.

Además, este ataque ha llevado a la recomendación de utilizar medidas de seguridad más robustas, como WPA2 con el protocolo de cifrado AES (Advanced Encryption Standard), que no es vulnerable a este tipo de ataque.

Desde 2020, la Wi-Fi Alliance también recomienda el uso de WPA3 para la seguridad inalámbrica más actualizada y resistente a las amenazas.

La efectividad del ataque Beck-Tews contra TKIP tiene limitaciones importantes.

En primer lugar, sólo permite la inyección de paquetes de 3 a 4 paquetes por minuto, y cada uno de ellos puede contener a lo sumo 28 bytes de datos. Además, este ataque sólo permite inyectar paquetes en una sola dirección: desde el punto de acceso hacia el cliente, pero no al revés.

Finalmente, el ataque requiere que las condiciones de la red sean precisas (por ejemplo, necesita que un paquete de QoS sea enviado desde el punto de acceso al cliente) y, como tal, puede que no funcione en todas las redes o en todas las circunstancias.

Pero, a pesar de estas limitaciones, el ataque Beck-Tews demostró que TKIP no era tan seguro como se pensaba originalmente y dio un impulso a la transición hacia protocolos de seguridad más fuertes, como WPA2 y WPA3.

El ataque de Beck-Tews fue mejorado posteriormente por Martin Beck y Erik Tews en lo que se conoce como el ataque Ohigashi-Morii, que permite la recuperación de la clave MIC y la inyección de paquetes en ambas direcciones en lugar de solo una.

Estos descubrimientos resaltan la importancia de mantenerse al día con las mejoras y actualizaciones de los protocolos de seguridad, ya que las técnicas de ataque están en constante evolución.

Para mantener las redes inalámbricas seguras, se debe usar siempre el protocolo de seguridad más fuerte y actualizado disponible.

En muchos casos, esto significa usar WPA3 o WPA2 con AES en lugar de TKIP. También es importante mantener actualizado el firmware de los puntos de acceso inalámbricos y otros dispositivos de red, ya que estos a menudo incluyen parches para vulnerabilidades de seguridad conocidas.

Material de estudio para el Curso de Certificación MTCWE

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.