Livre de sécurité avancée RouterOS v7

Matériel d'étude pour le cours de certification MTCSE, mis à jour vers RouterOS v7

Chez Mikrotik, le mode tunnel et l' mode de transport Il s'agit de deux modes de fonctionnement différents pour les connexions VPN IPsec.

A la fin de l'article vous trouverez un petit tester cela vous permettra évaluer les connaissances acquises dans cette lecture

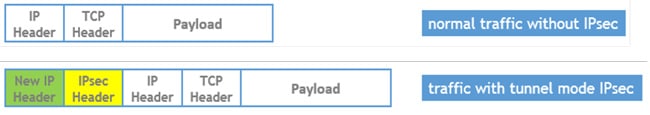

En mode tunnel, tout le trafic transitant par l'interface VPN est encapsulé dans un paquet IPsec. Cela signifie que le trafic est crypté et déchiffré aux deux extrémités de la connexion VPN.

Le mode tunnel est la configuration la plus sécurisée pour les connexions VPN, car il protège tout le trafic, quel que soit son protocole ou son application. Cependant, il s’agit également de la configuration la plus gourmande en ressources, car elle nécessite que tous les paquets soient encapsulés et décapsulés. Dans ce mode, l'intégralité du paquet IP est cryptée et devient le composant de données d'un nouveau paquet IP (et plus volumineux).

Fréquemment utilisé dans un VPN site à site Ipsec

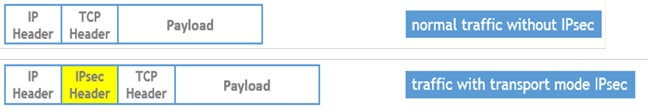

En mode transport, seules les données transmises entre deux hôtes spécifiques sont encapsulées dans un paquet IPsec. Cela signifie que le trafic qui n'est pas dirigé vers des hôtes spécifiques n'est ni chiffré ni déchiffré.

Le mode transport est moins sécurisé que le mode tunnel, car il ne protège pas tout le trafic. Cependant, il est également moins exigeant en termes de ressources, car il nécessite uniquement que les paquets soient encapsulés et désencapsulés lorsqu'ils sont transmis entre des hôtes spécifiques.

Fréquemment utilisé pour les VPN d'accès à distance

Le tableau suivant résume les principales différences entre le mode tunnel et le mode transport :

caracteristica | mode tunnel | Mode de transport |

Sécurité | Élevée | Investissement |

Besoin en ressources | Élevée | Investissement |

Encapsulation | Tout le trafic | Uniquement le trafic entre des hôtes spécifiques |

Le choix du mode approprié pour une connexion VPN IPsec dépend des besoins de sécurité et de performances de l'application.

Si la sécurité est la priorité absolue, le mode tunnel est la meilleure option. Si la performance est la priorité absolue, le mode transport est une bonne option.

En général, le mode tunnel est le meilleur choix pour les connexions VPN qui nécessitent un haut niveau de sécurité, comme les connexions utilisées pour accéder à des données sensibles. Le mode Transport est un bon choix pour les connexions VPN qui nécessitent de bonnes performances, telles que les connexions utilisées pour transmettre des données à haut débit.

Type de tunnel | Description |

Tunnel IPsec de site à site | Connectez en toute sécurité deux réseaux distincts sur Internet. Permet une communication sécurisée entre les sous-réseaux des deux emplacements. |

VPN IPsec d'accès à distance | Permet aux utilisateurs distants de se connecter en toute sécurité au réseau du bureau à partir d'emplacements externes. Il utilise IPsec pour sécuriser la connexion et peut être implémenté avec différents protocoles VPN tels que L2TP/IPsec ou IKEv2/IPsec. |

Tunnel L2TP/IPsec | Combine L2TP (Layer 2 Tunneling Protocol) avec IPsec pour créer un tunnel sécurisé. Souvent utilisé pour les connexions d’accès à distance. |

Tunnel IKEv2/IPsec | Il utilise le protocole IKEv2 (Internet Key Exchange version 2) pour la sécurité et l'échange de clés, combiné à IPsec pour la protection des données. Il offre une configuration plus efficace et robuste par rapport à IKEv1. |

Tunnel EoIP/IPsec | Il permet la création d'un tunnel Ethernet sur IP (EoIP) et est ensuite sécurisé via IPsec pour assurer la sécurité. Utile pour étendre un réseau Ethernet sur Internet en toute sécurité. |

IPIP | Il permet la création d'un IPIP et est ensuite sécurisé grâce à IPsec pour assurer la sécurité. |

Tous les tunnels IPsec dans MikroTik utilisent les éléments suivants :

Le type de tunnel IPsec à choisir dépend des besoins spécifiques de l'application.

Matériel d'étude pour le cours de certification MTCSE, mis à jour vers RouterOS v7

Av. Juan T. Marengo et J. Orrantia

Bâtiment du Centre Professionnel, Bureau 507

Guayaquil. Équateur

CP 090505

à nos newsletters hebdomadaires

Copyright © 2024 abcxperts.com – Tous droits réservés

Profitez du code de réduction Three Kings Day !

Profitez du code de réduction du réveillon du Nouvel An !

Profitez du code de réduction pour Noël !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour la Cyber Week !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour le Black Friday !!!

**Les codes sont appliqués dans le panier

Profitez de codes de réduction pour Halloween.

Les codes sont appliqués dans le panier

11% de réduction sur tous les cours MikroTik OnLine

11%

30% de réduction sur tous les cours de l'Académie

30%

25 % de réduction sur tous les livres et packs de livres MikroTik

25%