Livre de sécurité avancée RouterOS v7

Matériel d'étude pour le cours de certification MTCSE, mis à jour vers RouterOS v7

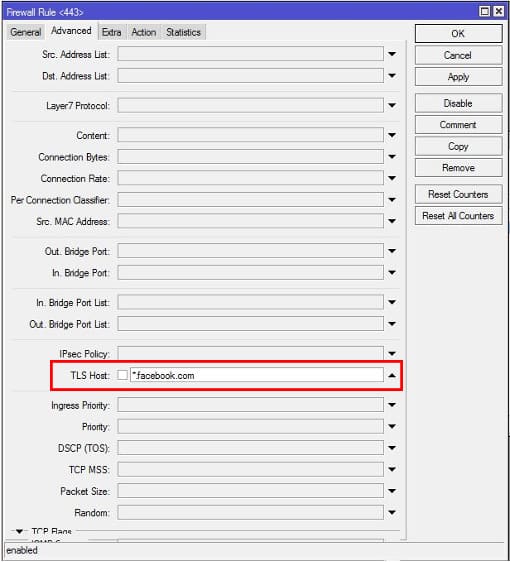

La option tls-host dans MikroTik RouterOS est une fonctionnalité de pare-feu qui permet de filtrer le trafic TLS en fonction du nom de domaine du serveur vers lequel il est dirigé.

Cela peut être utile pour bloquer l'accès à des sites Web malveillants ou indésirables, ou pour contrôler le flux de trafic sur votre réseau.

A la fin de l'article vous trouverez un petit tester cela vous permettra évaluer les connaissances acquises dans cette lecture

Cependant, il est important de noter que l'utilisation de tls-host comporte certaines limitations et précautions :

L'option tls-host peut être un outil utile pour filtrer le trafic TLS dans MikroTik RouterOS, mais il est important de l'utiliser avec prudence et d'être conscient de ses limites.

Envisagez des alternatives et suivez les pratiques de sécurité appropriées pour protéger efficacement votre réseau.

La plupart des sites Web utilisent désormais https et le blocage des sites Web https est beaucoup plus difficile avec la version de MikroTik RouterOS inférieure à 6.41. Mais à partir de RouterOS v6.41, MikroTik Firewall introduit une nouvelle propriété appelée Hébergement TLS t qui est capable de faire correspondre très facilement les sites Web https.

Par conséquent, bloquer les sites Web https comme Facebook, YouTube, etc. Cela peut être facilement réalisé avec MikroTik Router si la version de RouterOS est supérieure à 6.41.

Vous pouvez utiliser « tls-host » dans les règles de pare-feu pour filtrer le trafic en fonction des noms d'hôte plutôt que des adresses IP. Cela peut être bénéfique si les adresses IP des serveurs avec lesquels vous communiquez sont susceptibles de changer et que vous préférez utiliser des noms d'hôte qui restent constants.

/ip pare-feu filtre ajouter chain=forward dst-port=443 protocol=tcp tls-host=example.com action=accept

Dans cet exemple, la règle autorisera le trafic TLS sortant vers le port 443 destiné à « exemple.com ».

En utilisant l'option « tls-host », vous pouvez faciliter la gestion des certificats SSL/TLS sur votre réseau. Si les certificats changent ou sont renouvelés et que le nom d'hôte reste le même, vous n'aurez pas besoin de mettre à jour les règles de pare-feu avec de nouvelles adresses IP.

Dans certains cas, notamment lors de l'interaction avec des services hébergés dans le cloud ou avec des fournisseurs de services susceptibles de modifier les adresses IP attribuées, l'utilisation de « tls-host » fournit une couche d'abstraction qui réduit la dépendance aux adresses IP fixes.

/ip pare-feu filtre ajouter chain=forward dst-port=8443 protocol=tcp tls-host=cloud-service.com action=accept

Ici, le trafic TLS sortant vers le port 8443 destiné à «cloud-service.com» sera autorisé quelle que soit l’adresse IP actuelle du service.

Il est important de noter que pour que l'option « tls-host » soit efficace, le service distant doit prendre en charge l'utilisation de noms d'hôtes au lieu d'adresses IP. Tous les services ou applications ne permettent pas cette flexibilité, il est donc crucial de consulter la documentation du service spécifique que vous utilisez.

/ip pare-feu filtre ajouter chain=forward dst-port=443 protocol=tcp tls-host=*.facebook.com action=drop

Matériel d'étude pour le cours de certification MTCSE, mis à jour vers RouterOS v7

Av. Juan T. Marengo et J. Orrantia

Bâtiment du Centre Professionnel, Bureau 507

Guayaquil. Équateur

CP 090505

à nos newsletters hebdomadaires

Copyright © 2024 abcxperts.com – Tous droits réservés

Profitez du code de réduction Three Kings Day !

Profitez du code de réduction du réveillon du Nouvel An !

Profitez du code de réduction pour Noël !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour la Cyber Week !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour le Black Friday !!!

**Les codes sont appliqués dans le panier

Profitez de codes de réduction pour Halloween.

Les codes sont appliqués dans le panier

11% de réduction sur tous les cours MikroTik OnLine

11%

30% de réduction sur tous les cours de l'Académie

30%

25 % de réduction sur tous les livres et packs de livres MikroTik

25%