Livre de contrôle avancé du trafic, RouterOS v7

Matériel d'étude pour le cours de certification MTCTCE, mis à jour vers RouterOS v7

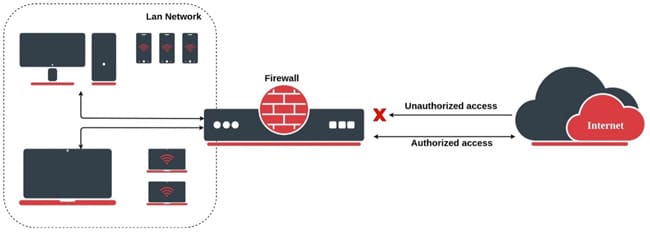

MikroTik fournit une fonctionnalité de pare-feu qui inclut à la fois des règles avec état et des règles sans état. Le pare-feu implémente un filtrage des paquets avec état (via le suivi des connexions) et sans état et fournit donc des fonctions de sécurité utilisées pour gérer le flux de données vers, depuis et via le routeur.

Avec la traduction d'adresses réseau (NAT), il sert d'outil pour empêcher l'accès non autorisé aux réseaux directement connectés et au routeur lui-même, ainsi que de filtre pour le trafic sortant.

A la fin de l'article vous trouverez un petit tester cela vous permettra évaluer les connaissances acquises dans cette lecture

Ces règles suivent l'état des connexions, ce qui signifie que le pare-feu garde une trace de l'état de chaque connexion et autorise le trafic en fonction de l'état de la connexion. Ceci est utile pour autoriser le trafic de réponse sur les connexions initiées depuis le réseau.

Cela leur permet de prendre des décisions plus éclairées sur les paquets à autoriser ou à bloquer, en fonction du contexte de la connexion. Par exemple, un pare-feu avec état permettrait à un paquet de réponse de passer à travers un paquet de requête précédemment autorisé, même si le paquet de requête lui-même n'est pas explicitement inclus dans les règles du pare-feu.

Stateful offre des avantages de sécurité améliorés car il peut empêcher efficacement les tentatives d'accès non autorisées et protéger contre les attaques de phishing.

Ils offrent également de meilleures capacités de filtrage au niveau des applications, vous permettant de contrôler quelles applications et quels protocoles peuvent communiquer via le pare-feu.

Ces règles ne suivent pas l'état des connexions et s'appliquent indépendamment à chaque paquet. Chaque paquet est filtré selon les critères établis par la règle, quelles que soient les connexions précédentes.

En revanche, les apatrides ne maintiennent pas de table d'état et inspectent uniquement les paquets individuels en fonction de leurs adresses source et de destination, de leurs ports et de leurs en-têtes de protocole.

Ils fonctionnent comme des filtres de paquets, prenant des décisions basées uniquement sur les informations contenues dans chaque paquet.

caracteristica | pare-feu avec état | Pare-feu sans état |

Suivi des connexions

| Si | Non |

Sécurité

| Amélioré | Basique |

Filtrage au niveau de l'application

| Tiering | Limité |

Performance

| Plus bas | Plus haut |

Consommation de ressources

| Plus haut | Plus bas |

Aptitude

| Réseaux d'entreprise, applications sensibles | Réseaux domestiques, environnements à large bande passante |

Dans MikroTik RouterOS, les règles de pare-feu sans état sont créées sans tenir compte de l'état des connexions, c'est-à-dire qu'elles sont appliquées quelles que soient les connexions précédentes. Voici quelques exemples de règles apatrides qui pourraient être utiles dans certains scénarios :

/ip pare-feu filtre ajouter chaîne=forward src-address=192.168.1.100 action=accepter

Cette règle autorise le trafic provenant de l'adresse IP 192.168.1.100 dans la chaîne de transfert.

/ip pare-feu filtre ajouter chaîne=forward src-address=192.168.2.0/24 action=accepter

Cette règle autorise le trafic provenant du sous-réseau 192.168.2.0/24 dans la chaîne de transfert.

/ip pare-feu filtre ajouter chaîne=forward dst-address=203.0.113.10 action=drop

Cette règle bloque tout le trafic allant vers l'adresse IP 203.0.113.10 dans la chaîne de transfert.

Ce ne sont que des exemples et vous devez adapter les règles en fonction de vos besoins spécifiques et de la topologie de votre réseau. Gardez également à l’esprit que ces règles sont apatrides et ne prennent donc pas en compte l’état des connexions précédentes.

Dans MikroTik RouterOS, les règles de pare-feu avec état se concentrent sur l'état des connexions, ce qui signifie qu'elles autorisent ou bloquent le trafic en fonction de l'état de la connexion. Voici quelques exemples de règles avec état :

/ip filtre de pare-feu ajouter une chaîne = transmettre l'état de la connexion = établi, action associée = accepter

Cette règle autorise le trafic faisant partie d'une connexion établie ou associée dans la chaîne de transfert.

Filtre de pare-feu /ip add chain=forward in-interface=ether1 connection-state=new protocol=tcp dst-port=80 action=accept

Cette règle autorise le trafic TCP destiné au port 80 depuis l'extérieur via l'interface ether1 dans la chaîne de transfert.

/ip pare-feu filtre ajouter chaîne=entrée connexion-état=nouvelle action=drop

Cette règle bloque tout le trafic entrant qui ne fait pas partie d'une connexion établie dans la chaîne entrante.

/ip pare-feu filtre add chain=input connection-state=new protocol=icmp action=accept

Cette règle autorise le trafic ICMP entrant pour les requêtes ping dans la chaîne entrante.

/ip pare-feu filtre add chain=input in-interface=ether1 connection-state=new dst-port=22 action=drop

Cette règle bloque le trafic entrant vers le port 22 (SSH) depuis l'extérieur via l'interface ether1 dans la chaîne d'entrée.

Ce ne sont que des exemples et vous devez ajuster les règles en fonction de vos besoins spécifiques et de la configuration du réseau. Les règles avec état sont essentielles pour autoriser le trafic nécessaire et maintenir la sécurité en bloquant le trafic indésirable.

Matériel d'étude pour le cours de certification MTCTCE, mis à jour vers RouterOS v7

Av. Juan T. Marengo et J. Orrantia

Bâtiment du Centre Professionnel, Bureau 507

Guayaquil. Équateur

CP 090505

à nos newsletters hebdomadaires

Copyright © 2024 abcxperts.com – Tous droits réservés

40% de réduction sur les livres et packs de livres MikroTik - Code de réduction : AN24-LIB Jeter

Profitez du code de réduction Three Kings Day !

Profitez du code de réduction du réveillon du Nouvel An !

Profitez du code de réduction pour Noël !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour la Cyber Week !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour le Black Friday !!!

**Les codes sont appliqués dans le panier

Profitez de codes de réduction pour Halloween.

Les codes sont appliqués dans le panier

11% de réduction sur tous les cours MikroTik OnLine

11%

30% de réduction sur tous les cours de l'Académie

30%

25 % de réduction sur tous les livres et packs de livres MikroTik

25%