Livre de sécurité avancée RouterOS v7

Matériel d'étude pour le cours de certification MTCSE, mis à jour vers RouterOS v7

El Protocole de message de contrôle Internet (ICMP) est un protocole de couche réseau utilisé pour envoyer des messages de contrôle et d'erreur entre les appareils d'un réseau.

ICMP est un protocole important pour le fonctionnement d'Internet et est utilisé à diverses fins, notamment :

A la fin de l'article vous trouverez un petit tester cela vous permettra évaluer les connaissances acquises dans cette lecture

ICMP est utilisé pour détecter les erreurs dans la transmission de données. Par exemple, si un paquet IP est perdu ou corrompu, l'expéditeur peut envoyer un message ICMP au destinataire pour l'informer de l'erreur.

ICMP est utilisé pour diagnostiquer les problèmes de réseau. Par exemple, vous pouvez utiliser la commande « ping » pour envoyer un message ICMP à un appareil distant afin de vérifier s'il est disponible.

ICMP est utilisé pour la gestion du réseau. Par exemple, il peut être utilisé pour envoyer des notifications d'état ou pour configurer des périphériques réseau.

ICMP est basé sur le protocole IP et utilise les mêmes en-têtes qu'IP. L'en-tête ICMP comporte un champ de type qui identifie le type de message ICMP.

Il existe de nombreux types de messages ICMP, chacun remplissant un objectif différent. Certains des types de messages ICMP les plus courants incluent :

Ces messages sont utilisés pour vérifier la disponibilité d'un appareil distant.

Ces messages sont utilisés pour informer l'expéditeur qu'un paquet IP n'a pas pu être livré à la destination.

Ces messages sont utilisés pour informer l'expéditeur qu'un paquet IP a mis trop de temps à atteindre sa destination.

ICMP est un protocole important pour le fonctionnement d'Internet. En comprenant le concept ICMP, vous pouvez contribuer à maintenir la sécurité et le fonctionnement de votre réseau.

Avoir un filtre ICMP sur le pare-feu MikroTik RouterOS est important pour plusieurs raisons, notamment :

Voici quelques exemples spécifiques de la façon dont un filtre ICMP dans MikroTik RouterOS peut vous aider à protéger votre réseau :

Il est important de configurer le filtre ICMP de manière appropriée afin qu'il ne bloque pas le trafic légitime. Vous devez tenir compte de vos besoins spécifiques et des risques de sécurité auxquels votre réseau est exposé.

Sur les routeurs MikroTik avec RouterOS, vous pouvez gérer les paramètres liés à ICMP (Internet Control Message Protocol), y compris les paramètres de ping et d'autres fonctions connexes.

Message ICMPv4 | Source à partir de l'appareil | Via l'appareil | Destiné à l'appareil |

ICMPv4-unreach-net | Limite de débit | Limite de débit | Limite de débit |

ICMPv4-unreach-hôte | Limite de débit | Limite de débit | Limite de débit |

ICMPv4-unreach-proto | Limite de débit | Refuser | Limite de débit |

Port non accessible ICMPv4 | Limite de débit | Refuser | Limite de débit |

ICMPv4-unreach-frag-nécessaire | Envoyer | Permis | Limite de débit |

ICMPv4-unreach-src-route | Limite de débit | Refuser | Limite de débit |

ICMPv4-unreach-net-inconnu (Dépr) | Refuser | Refuser | Refuser |

ICMPv4-unreach-host-inconnu | Limite de débit | Refuser | ignorer |

ICMPv4-unreach-host-isolated (Depr) | Refuser | Refuser | Refuser |

ICMPv4-unreach-net-tos | Limite de débit | Refuser | Limite de taux |

ICMPv4-unreach-host-tos | Limite de débit | Refuser | Limite de débit |

ICMPv4-unreach-admin | Limite de débit | Limite de débit | Limite de débit |

ICMPv4-unreach-prec-violation | Limite de débit | Refuser | Limite de débit |

ICMPv4-unreach-prec-cutoff | Limite de débit | Refuser | Limite de débit |

ICMPv4-quench | Refuser | Refuser | Refuser |

ICMPv4-redirection-net | Limite de débit | Refuser | Limite de débit |

Hôte de redirection ICMPv4 | Limite de débit | Refuser | Limite de débit |

ICMPv4-redirection-vers-net | Limite de débit | Refuser | Limite de débit |

ICMPv4-redirection-vers-l'hôte | Limite de débit | Permis | Limite de débit |

ICMPv4-timed-ttl | Limite de débit | Permis | Limite de débit |

ICMPv4-timed-reass | Limite de débit | Permis | Limite de débit |

Pointeur de paramètre ICMPv4 | Limite de débit | Refuser | Limite de débit |

Option ICMPv4 manquante | Limite de débit | Refuser | Limite de débit |

ICMPv4-req-echo-message | Limite de débit | Permis | Limite de débit |

ICMPv4-req-echo-réponse | Limite de débit | Permis | Limite de débit |

ICMPv4-req-router-sol | Limite de débit | Refuser | Limite de débit |

ICMPv4-req-router-adv | Limite de débit | Refuser | Limite de débit |

ICMPv4-req-timestamp-message | Limite de débit | Refuser | Limite de débit |

ICMPv4-req-timestamp-réponse | Limite de débit | Refuser | Limite de débit |

Message d'information ICMPv4 (Dépr) | Refuser | Refuser | Refuser |

Réponse d'information ICMPv4 (Dépr) | Refuser | Refuser | Refuser |

Demande de masque ICMPv4 | Limite de débit | Refuser | Limite de débit |

Réponse masque ICMPv4 | Limite de débit | Refuser | Limite de débit |

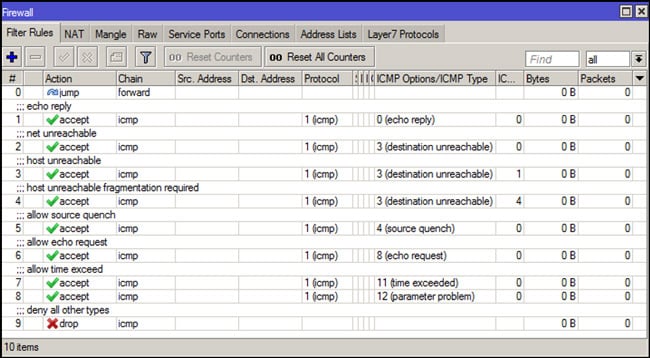

Les règles ICMP suivantes correspondent aux types de messages qui doivent généralement toujours être disponibles :

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Ce ne sont que des exemples et il est important d’adapter la configuration en fonction de vos besoins spécifiques et de la topologie du réseau.

N'oubliez pas d'être prudent lorsque vous limitez le trafic ICMP, car cela peut affecter les capacités de diagnostic du réseau.

Assurez-vous de tester et de valider toutes les modifications dans un environnement de test avant de les déployer dans un environnement de production.

Matériel d'étude pour le cours de certification MTCSE, mis à jour vers RouterOS v7

Av. Juan T. Marengo et J. Orrantia

Bâtiment du Centre Professionnel, Bureau 507

Guayaquil. Équateur

CP 090505

à nos newsletters hebdomadaires

Copyright © 2024 abcxperts.com – Tous droits réservés

Profitez du code de réduction Three Kings Day !

Profitez du code de réduction du réveillon du Nouvel An !

Profitez du code de réduction pour Noël !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour la Cyber Week !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour le Black Friday !!!

**Les codes sont appliqués dans le panier

Profitez de codes de réduction pour Halloween.

Les codes sont appliqués dans le panier

11% de réduction sur tous les cours MikroTik OnLine

11%

30% de réduction sur tous les cours de l'Académie

30%

25 % de réduction sur tous les livres et packs de livres MikroTik

25%