NAT y seguridad: ¿Cómo protege nuestras redes internas?

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

En cuanto a la seguridad, NAT proporciona una capa de protección al ocultar las direcciones IP privadas de los dispositivos dentro de la red interna.

Por ejemplo, supongamos que tienes una red doméstica con varios dispositivos conectados, como computadoras, teléfonos y tablets. Sin NAT, cada uno de estos dispositivos tendría una dirección IP pública, lo que los haría fácilmente identificables y vulnerables a ataques desde Internet.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Al implementar NAT, estos dispositivos internos comparten una única dirección IP pública, lo que dificulta la identificación y el ataque individual de cada dispositivo.

Además, NAT funciona como un firewall (cortafuegos) básico, ya que bloquea automáticamente el tráfico no solicitado desde Internet hacia los dispositivos internos. Así, NAT permite sólo las conexiones iniciadas desde dentro de la red, lo que minimiza las posibilidades de que un atacante externo acceda a los dispositivos internos.

Medidas de protección

Sin embargo, NAT por sí solo no es suficiente para garantizar la seguridad de nuestras redes internas. Por lo tanto, es fundamental complementar esta tecnología con otras medidas de protección. Algunas de estas estrategias adicionales incluyen:

1. Implementar un firewall (cortafuegos)

Un firewall (cortafuegos) es una herramienta de seguridad que controla y filtra el tráfico de datos entre una red interna y la Internet. Ayuda a bloquear el tráfico no autorizado y protege los dispositivos internos de posibles amenazas.

2. Utilizar software antivirus

El software antivirus es esencial para proteger nuestros dispositivos de malware y otros ataques cibernéticos. Además, mantenerlo actualizado es crucial para asegurar su efectividad.

3. Configurar la red inalámbrica de forma segura

Esto implica la utilización de contraseñas robustas y la activación de cifrado, como el protocolo WPA3, para proteger la transmisión de datos.

4. Mantener el software y el sistema operativo actualizados

Los dispositivos internos deben actualizarse regularmente para corregir posibles vulnerabilidades y evitar ser blanco de ataques.

¿Qué significa que NAT funciona como un firewall (cortafuegos) básico?

NAT, al funcionar como un firewall (cortafuegos) básico, proporciona una capa adicional de seguridad a nuestras redes internas. Aunque no es tan completo como un cortafuegos dedicado, es crucial comprender cómo NAT contribuye a la protección de nuestros dispositivos y datos.

A continuación, exploraremos en detalle cómo NAT actúa como un firewall (cortafuegos) básico y sus limitaciones en términos de seguridad.

1. Filtrado de paquetes

NAT actúa como un filtro básico de paquetes al bloquear automáticamente el tráfico entrante no solicitado desde Internet hacia los dispositivos internos. Esto se logra mediante el proceso de traducción de direcciones, donde NAT verifica si el tráfico entrante es una respuesta a una solicitud previamente iniciada desde un dispositivo interno. Si no lo es, el tráfico se descarta, evitando que los atacantes externos accedan directamente a los dispositivos internos.

2. Ocultación de direcciones IP internas

NAT protege las direcciones IP privadas de los dispositivos dentro de una red interna al permitirles compartir una única dirección IP pública. Este enmascaramiento dificulta que un atacante externo identifique y ataque a un dispositivo específico, ya que no pueden ver las direcciones IP privadas detrás de la dirección IP pública compartida.

3. Prevención de ataques de fuerza bruta

NAT puede ayudar a prevenir ataques de fuerza bruta dirigidos a la red interna. Al bloquear el tráfico no solicitado, NAT impide que un atacante pruebe diferentes combinaciones de contraseñas o busque vulnerabilidades en los dispositivos internos.

Limitaciones del NAT como firewall

A pesar de estos beneficios, NAT tiene limitaciones como firewall (cortafuegos) básico:

1. Falta de inspección de paquetes

A diferencia de un firewall (cortafuegos) dedicado, NAT no examina el contenido de los paquetes de datos que pasan a través de él. Por lo tanto, no puede detectar ni bloquear malware, virus u otras amenazas ocultas en el tráfico permitido.

2. Ausencia de políticas de seguridad avanzadas

NAT no permite la implementación de políticas de seguridad avanzadas, como el control de aplicaciones, el filtrado de contenido web o la prevención de intrusiones. Estas funciones son esenciales para proteger la red interna de amenazas más sofisticadas y están disponibles en cortafuegos dedicados.

3. Limitada protección contra ataques internos

NAT se centra en la protección contra amenazas externas, pero no puede defender la red interna de ataques iniciados desde dentro, como empleados descontentos o dispositivos infectados. Un cortafuegos dedicado puede ofrecer protección adicional en este aspecto.

¿Se puede hackear o vulnerar el NAT ?

Sí, aunque NAT proporciona una capa básica de seguridad, no es infalible y puede ser vulnerable a ciertos tipos de ataques o técnicas de hacking. A continuación, se detallan algunas de las formas en que NAT podría verse comprometido:

1. Ataques de desbordamiento de tabla NAT

Los dispositivos NAT mantienen una tabla de traducción de direcciones que contiene las asignaciones entre las direcciones IP internas y la dirección IP pública. Un atacante podría intentar inundar la tabla NAT con múltiples solicitudes falsas, causando un desbordamiento de la tabla y agotando los recursos del dispositivo NAT. Esto podría resultar en una denegación de servicio (DoS) o permitir que el atacante acceda a la red interna.

2. Ataques de reflexión y amplificación

En este tipo de ataque, un atacante envía solicitudes falsificadas a servidores vulnerables utilizando la dirección IP pública de la víctima como dirección de origen. Los servidores responden con una gran cantidad de datos dirigidos a la víctima, lo que provoca una denegación de servicio (DoS). Aunque NAT no se ve directamente comprometido en este escenario, su dirección IP pública compartida podría utilizarse para lanzar este tipo de ataques.

3. Vulnerabilidades en la implementación del protocolo

Algunas implementaciones de NAT pueden contener vulnerabilidades en la forma en que manejan ciertos protocolos, como el Protocolo de Configuración Dinámica de Host (DHCP) o el Protocolo de Traslado de Hipertexto Seguro (HTTPS). Un atacante que explote estas vulnerabilidades podría obtener acceso a la red interna o interceptar información confidencial.

4. Ataques de fuerza bruta en puertos abiertos

Aunque NAT dificulta la identificación de dispositivos individuales, algunos puertos pueden estar abiertos para permitir ciertas conexiones entrantes, como servicios de juegos en línea o aplicaciones de videollamadas. Un atacante podría intentar explotar estos puertos abiertos mediante ataques de fuerza bruta o la búsqueda de vulnerabilidades en las aplicaciones que los utilizan.

Ejemplos con MikroTik RouterOS

Para mejorar la seguridad del NAT en un dispositivo MikroTik, puedes implementar las siguientes configuraciones:

Ejemplo 1: Filtrado de paquetes en el firewall (cortafuegos)

El filtrado de paquetes en el firewall (cortafuegos) ayuda a bloquear el tráfico no autorizado y proteger la red interna. Puedes configurar reglas en el firewall de MikroTik para permitir solo el tráfico necesario y bloquear el resto.

Configuración:

- Accede a la interfaz web de tu dispositivo MikroTik o inicia sesión en el router utilizando Winbox.

- Ve a “IP” > “Firewall” > “Filter Rules” y haz clic en el botón “+” para agregar una nueva regla.

- Establece la cadena en “input” y el protocolo en “tcp”. Ingresa el rango de puertos que deseas bloquear en el campo “Dst. Port”.

- Configura la acción como “drop” para descartar los paquetes que coincidan con esta regla.

- Repite los pasos 2-4 para agregar reglas adicionales según sea necesario.

- Asegúrate de que las reglas estén ordenadas correctamente, con las reglas de “permitir” antes de las de “bloquear”.

# Reemplaza "tcp_ports" con el rango de puertos que deseas bloquear, por ejemplo, "80,443"

:local tcp_ports "tcp_ports"

/ip firewall filter

add chain=input protocol=tcp dst-port=$tcp_ports action=drop comment="Bloquear puertos específicos"

Ejemplo 2: Limitar la cantidad de conexiones nuevas por segundo

Limitar la cantidad de conexiones nuevas por segundo es una técnica para proteger tu dispositivo MikroTik de ataques de desbordamiento de la tabla NAT. Esta configuración reduce el riesgo de que un atacante inunde tu dispositivo con solicitudes falsas.

Configuración:

- Accede a la interfaz web de tu dispositivo MikroTik o inicia sesión en el router utilizando Winbox.

- Ve a “IP” > “Firewall” > “Filter Rules” y haz clic en el botón “+” para agregar una nueva regla.

- Establece la cadena en “forward” y el protocolo en “tcp”.

- En la pestaña “Advanced”, selecciona “tcp flags” y marca las casillas “syn” en “Flags” y “syn,!ack,!fin,!psh,!rst,!urg” en “No Flags”.

- En la pestaña “Extra”, ingresa un valor bajo en el campo “Limit” (por ejemplo, 10/s) para limitar el número de conexiones nuevas por segundo.

- Configura la acción como “drop” para descartar los paquetes que coincidan con esta regla.

- Asegúrate de que las reglas estén ordenadas correctamente en la lista de “Filter Rules”.

# Reemplaza "10" con el número de conexiones nuevas por segundo que deseas permitir

:local connections_limit "10"

/ip firewall filter

add chain=forward protocol=tcp tcp-flags=syn connection-state=new action=drop limit=$connections_limit,s src-address-list=!allowed comment="Limitar conexiones nuevas por segundo"

Asegúrate de personalizar los valores según tus necesidades y requisitos de seguridad antes de aplicar las configuraciones.

Después de ingresar el código en la terminal de tu dispositivo MikroTik, verifica las reglas en “IP” > “Firewall” > “Filter Rules” para asegurarte de que se hayan aplicado correctamente.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

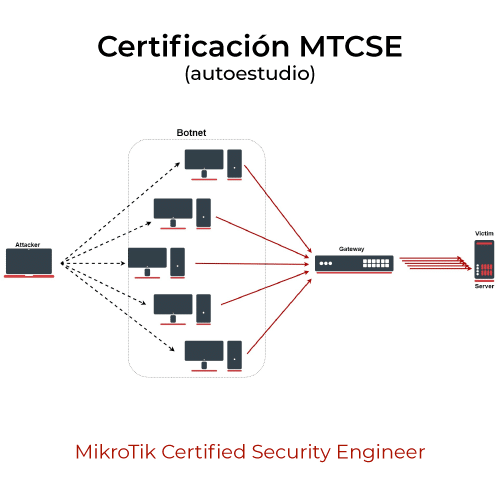

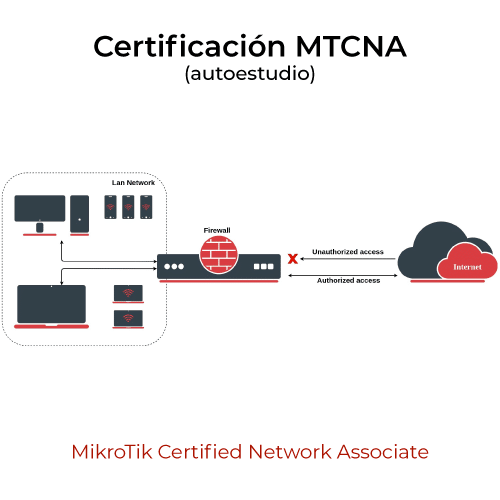

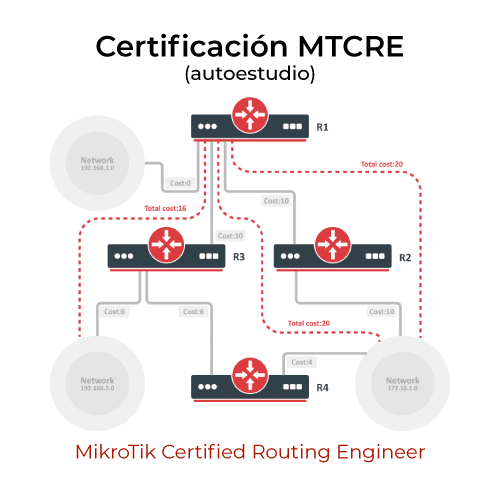

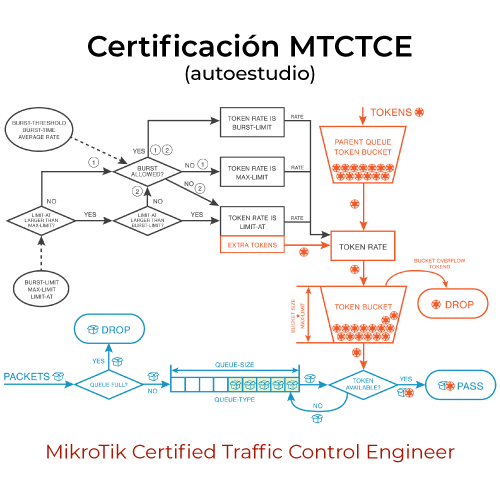

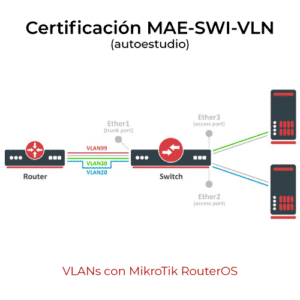

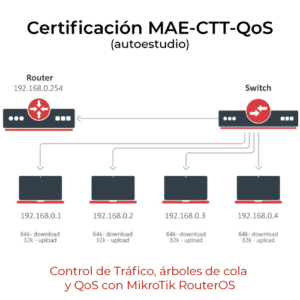

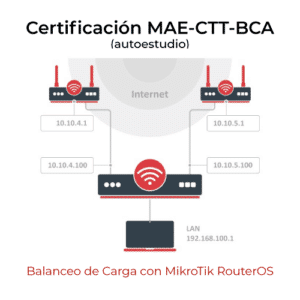

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.