VLANs y seguridad de red: Cómo proteger tu infraestructura

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

En el mundo actual de las redes, las VLANs (Virtual Local Area Networks) juegan un papel esencial en la seguridad de la red. Por ejemplo, una de las ventajas clave de las VLANs es la posibilidad de segmentar diferentes partes de la red, mejorando así la protección de la información sensible.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Además, la implementación de VLANs adecuadas puede ayudar a prevenir la propagación de ataques y amenazas. En consecuencia, es crucial comprender cómo proteger tu infraestructura de red utilizando VLANs.

Planificación y organizacación

Es fundamental que las organizaciones configuren adecuadamente sus VLANs, para lo cual deben observar los siguientes puntos:

1) Identificar áreas, departamentos, o secciones

Esto incluye la creación de VLANs separadas para distintos departamentos o áreas de la empresa, como recursos humanos, finanzas o desarrollo.

De esta manera, se reduce el riesgo de que un ataque en una sección de la red afecte a otras áreas. Además, es importante asegurar que cada VLAN esté correctamente aislada y protegida mediante el uso de medidas de seguridad adicionales.

2) Monitoreo permanente

En segundo lugar, el monitoreo constante de la actividad en las VLANs es esencial para mantener la seguridad de la red.

Por lo tanto, las empresas deben emplear herramientas de monitoreo y análisis de tráfico en tiempo real que les permitan detectar anomalías o comportamientos sospechosos. Asimismo, es crucial contar con un plan de respuesta a incidentes en caso de que se detecte un ataque o una brecha de seguridad.

3) Implementación de Políticas

Además, para garantizar un mayor nivel de protección, las empresas deben implementar políticas de acceso basadas en roles. Esto implica asignar a cada usuario un conjunto específico de permisos y privilegios en función de su rol dentro de la organización.

De esta forma, se evita que los usuarios no autorizados tengan acceso a información confidencial o a áreas restringidas de la red.

4) Actualizaciones de seguridad

Las empresas deben estar atentas a las actualizaciones de seguridad y parches para los dispositivos de red, como switches, routers y firewalls.

La aplicación de actualizaciones de seguridad de manera oportuna y regular es fundamental para proteger la infraestructura de red de posibles vulnerabilidades y ataques.

5) Capacitación del personal

Finalmente, la capacitación y concientización del personal sobre las mejores prácticas de seguridad en redes también es esencial.

Por ejemplo, es importante enseñar a los empleados cómo identificar y reportar intentos de phishing, así como instruirlos sobre la importancia de utilizar contraseñas seguras y mantener la confidencialidad de la información.

Técnicas adicionales

Además de las estrategias mencionadas anteriormente, hay otros aspectos que pueden fortalecer aún más la seguridad de la red al utilizar VLANs.

A continuación, se detallan algunas medidas adicionales que pueden ser útiles en este sentido:

1) Autenticación

Es recomendable emplear técnicas de autenticación sólidas para controlar el acceso a las VLANs. Una solución eficaz es la implementación del protocolo 802.1X, que permite autenticar y autorizar a los usuarios antes de concederles acceso a la red.

Este método se basa en un servidor de autenticación centralizado, como RADIUS o TACACS+, que verifica las credenciales de los usuarios y determina su nivel de acceso.

2) Protección en Capa 2

Otro enfoque importante es la aplicación de medidas de protección en capa 2, como el control de acceso a la red (NAC) y la inspección de tráfico en capa 2.

El NAC permite restringir el acceso a dispositivos no autorizados, mientras que la inspección en capa 2 ayuda a identificar y bloquear amenazas como ataques de inundación, tráfico malicioso y falsificación de direcciones MAC.

3) Protección en Capa 3 y Capa 4

El uso de la seguridad en capa 3 y capa 4 es crucial para proteger las VLANs.

Por ejemplo, las listas de control de acceso (ACL) en los dispositivos de red pueden ser utilizadas para limitar el tráfico entre diferentes VLANs, mientras que el filtrado de paquetes y la inspección profunda de paquetes (DPI) en firewalls y otros dispositivos de seguridad permiten analizar y bloquear el tráfico malicioso en función de sus características y comportamientos.

4) Gestión y Supervisión

También es fundamental contar con un sólido sistema de gestión y supervisión para los dispositivos de red.

Esto incluye la implementación de protocolos seguros de administración remota, como SSH y HTTPS, así como el uso de herramientas de gestión de configuración y seguimiento de cambios para garantizar que las configuraciones de seguridad se mantengan actualizadas y coherentes en todos los dispositivos.

5) Evaluaciones y auditorías

Por último, es esencial llevar a cabo evaluaciones de seguridad y auditorías periódicas para identificar y abordar posibles vulnerabilidades en la infraestructura de red.

Esto puede incluir pruebas de penetración, análisis de vulnerabilidades y evaluaciones de riesgos que permitan a las organizaciones detectar áreas de mejora y ajustar sus políticas de seguridad según sea necesario.

En conclusión

La protección de la infraestructura de red mediante el uso de VLANs es un enfoque integral que involucra múltiples capas de seguridad y prácticas recomendadas.

Al combinar las estrategias discutidas en este artículo, las organizaciones pueden mejorar significativamente su postura de seguridad y reducir el riesgo de ataques y brechas de seguridad en sus redes.

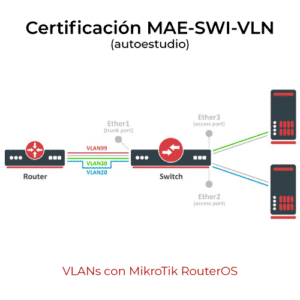

Ejemplo de configuración de un MikroTik que involucra VLANs y medidas de seguridad.

Supongamos que queremos crear dos VLANs separadas (VLAN 10 y VLAN 20) en un enrutador MikroTik y aplicar medidas de seguridad básicas.

- Crear las VLANs en el enrutador:

/interface vlan

add interface=ether1 name=vlan10 vlan-id=10

add interface=ether1 name=vlan20 vlan-id=20

En este ejemplo, estamos utilizando el puerto ether1 como puerto troncal para las VLANs 10 y 20.

- Configurar las direcciones IP para cada VLAN:

/ip address

add address=192.168.10.1/24 interface=vlan10 network=192.168.10.0

add address=192.168.20.1/24 interface=vlan20 network=192.168.20.0

Aquí, asignamos la dirección IP 192.168.10.1 a la VLAN 10 y la dirección IP 192.168.20.1 a la VLAN 20.

- Configurar el servidor DHCP para cada VLAN:

/ip pool

add name=pool10 ranges=192.168.10.100-192.168.10.200

add name=pool20 ranges=192.168.20.100-192.168.20.200

/ip dhcp-server

add address-pool=pool10 disabled=no interface=vlan10 name=dhcp10

add address-pool=pool20 disabled=no interface=vlan20 name=dhcp20

/ip dhcp-server network

add address=192.168.10.0/24 gateway=192.168.10.1

add address=192.168.20.0/24 gateway=192.168.20.1

Establecemos servidores DHCP separados para las VLANs 10 y 20, asignando rangos de direcciones IP específicos.

- Configurar el firewall para mejorar la seguridad:

/ip firewall filter

add action=accept chain=input protocol=icmp

add action=accept chain=input connection-state=established

add action=accept chain=input connection-state=related

add action=drop chain=input in-interface=ether1

/ip firewall nat

add action=masquerade chain=srcnat out-interface=ether1

Estas reglas de firewall permiten el tráfico ICMP, aceptan conexiones establecidas y relacionadas,

y bloquean todo el tráfico entrante no solicitado en el puerto ether1. También se aplica una regla NAT para enmascarar el tráfico saliente a través del puerto ether1.

- Aislar las VLANs para que no puedan comunicarse entre sí:

/ip firewall filter

add action=drop chain=forward in-interface=vlan10 out-interface=vlan20

add action=drop chain=forward in-interface=vlan20 out-interface=vlan10

Estas reglas de firewall evitan que el tráfico se transmita directamente entre las VLANs 10 y 20, mejorando la seguridad al limitar la comunicación entre segmentos.

- Habilitar el protocolo 802.1X para el control de acceso basado en la autenticación de usuario:

/interface ethernet

set [find name="ether2"] master-port=ether1

/interface bridge

add name=bridge1

/interface bridge port

add bridge=bridge1 interface=ether1

add bridge=bridge1 interface=vlan10

add bridge=bridge1 interface=vlan20

/interface bridge settings

set use-ip-firewall-for-pppoe=yes use-ip-firewall-for-vlan=yes

Esta configuración crea un puente entre las interfaces y habilita el uso del firewall para el tráfico PPPoE y VLAN.

/radius

add address=192.168.1.2 secret=mysecret service=wireless,hotspot

/interface bridge port

set [find interface=vlan10] radius-mac-authentication=yes

set [find interface=vlan20] radius-mac-authentication=yes

/interface wireless security-profiles

set [find name="default"] supplicant-identity=MikroTik

Aquí, configuramos un servidor RADIUS externo (192.168.1.2) con la clave secreta mysecret y habilitamos la autenticación MAC RADIUS en las VLANs 10 y 20.

Este ejemplo proporciona una configuración básica de VLANs y medidas de seguridad en un enrutador MikroTik. Dependiendo de las necesidades y requisitos específicos de la organización, es posible que debas ajustar y expandir la configuración para satisfacer las demandas de seguridad de tu red.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

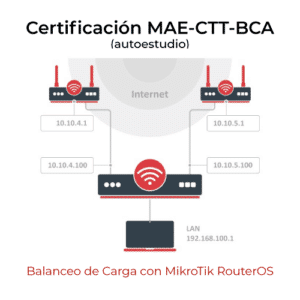

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

Artículos Relacionados

- Malas configuraciones en Capa 2: Limitaciones de Hardware Offload en Múltiples Bridges

- Desentrañando los BPDUs: Cómo los BPDU Mantienen la Red en Movimiento

- Cómo se implementa masquerade y CGNAT (NAT444) en MikroTik RouterOS

- Bonding XOR (balance-xor) en MikroTik

- Sniffer de MikroTik: Consejos para monitorear tu red eficazmente

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.