(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

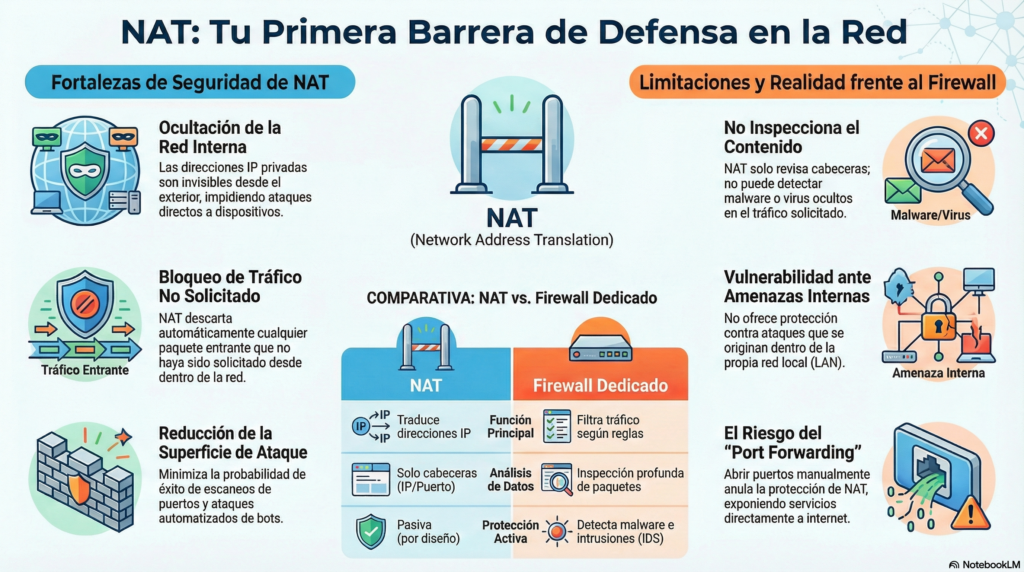

En casi todas las redes que configuro —domésticas o de pequeña empresa— hay un elemento que está trabajando en silencio las 24 horas: NAT (Network Address Translation). Mucha gente cree que está ahí solo para “dar Internet”, pero la realidad es que también cumple un papel clave en la protección de nuestras redes internas.

Ahora bien, aquí viene lo importante: NAT ayuda… pero no hace magia. Vamos a verlo en profundidad.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

La traducción de direcciones de red (NAT) es un mecanismo que permite que múltiples dispositivos con direcciones IP privadas compartan una única dirección IP pública al salir a Internet.

Sin NAT, cada dispositivo de tu casa —portátil, móvil, Smart TV, cámara IP— necesitaría una IP pública propia. Eso no solo sería inviable por escasez de IPv4, sino que además sería un desastre de seguridad.

En la práctica, NAT está integrado en el router y actúa como intermediario entre tu red interna (LAN) y el exterior (WAN).

Cuando un dispositivo interno:

Envía un paquete hacia Internet.

El router cambia la IP privada por su IP pública.

Guarda esa relación en una tabla NAT.

Cuando llega la respuesta, el router consulta la tabla y la redirige al dispositivo correcto.

Si el paquete entrante no coincide con ninguna conexión iniciada desde dentro… simplemente se descarta.

Y aquí empieza la parte interesante desde el punto de vista de seguridad.

NAT estático: 1 IP privada ↔ 1 IP pública.

NAT dinámico: varias IP privadas usan un pool público.

PAT (Port Address Translation): múltiples dispositivos comparten una sola IP pública usando distintos puertos.

En redes domésticas casi siempre usamos PAT, también llamado “NAT overload”.

Aquí es donde muchos se confunden.

NAT no fue diseñado como solución de seguridad… pero sí genera protección de forma inherente.

Las IP internas (192.168.x.x, 10.x.x.x…) no son visibles desde Internet. El exterior solo ve la IP pública del router.

Eso significa que un atacante no puede dirigirse directamente a tu portátil o servidor interno porque, simplemente, no los ve.

En auditorías básicas que he realizado en redes domésticas, cuando se hace un escaneo externo, lo único que aparece es la IP pública del router. Los dispositivos internos permanecen ocultos.

Este es el punto clave.

NAT solo permite tráfico entrante que sea respuesta a una solicitud iniciada desde dentro.

Todo lo demás:

Escaneos de puertos

Intentos aleatorios de conexión

Bots automatizados

Se descarta automáticamente.

En la práctica, NAT funciona como una válvula unidireccional: el tráfico puede salir libremente, pero no puede entrar si no fue solicitado.

Al no exponer directamente los dispositivos internos:

Se reduce la probabilidad de ataques de fuerza bruta.

Se minimiza el impacto de escaneos masivos.

Se dificulta la enumeración de servicios internos.

Esto no elimina el riesgo, pero sí reduce considerablemente la superficie visible.

Aquí conviene ser claros:

NAT no es un firewall, aunque se comporte parcialmente como uno.

| NAT | Firewall |

|---|---|

| Traduce direcciones | Filtra tráfico según reglas |

| Bloquea tráfico no solicitado | Inspecciona paquetes |

| No analiza contenido | Puede hacer inspección profunda |

| No detecta malware | Puede integrar IPS/IDS |

Un firewall puede analizar contenido, protocolos y comportamientos sospechosos. NAT no.

NAT solo revisa cabeceras (IP y puerto).

No analiza si el tráfico contiene malware o explotación.

Por eso siempre digo lo mismo cuando configuro routers domésticos:

NAT ayuda, pero nunca debe ser tu única capa de seguridad.

Aquí es donde muchos bajan la guardia.

Malware descargado voluntariamente.

Phishing.

Conexiones salientes maliciosas.

Ataques desde dentro de la LAN.

Saturación de tabla NAT (DoS).

Si un dispositivo interno se infecta, NAT no impide que el malware se comunique hacia fuera.

Cuando abrimos puertos o configuramos una DMZ:

Estamos creando excepciones.

Estamos permitiendo tráfico entrante directo.

He visto muchas redes domésticas donde se abre un puerto para una cámara IP y se olvida. Ese puerto queda expuesto permanentemente.

En ese momento, NAT deja de ser esa “válvula unidireccional”.

Este es un punto que casi nadie menciona:

NAT protege hacia fuera, pero no hacia dentro.

Si un dispositivo se infecta, puede atacar a otros dispositivos del mismo segmento LAN sin ningún obstáculo.

Por eso segmentar la red (IoT separado, invitados separados) es una práctica muy recomendable.

Si quiero una red realmente segura, complemento NAT con:

Reglas explícitas de entrada y salida.

VLANs o routers adicionales para aislar:

IoT

Invitados

Dispositivos críticos

Incluso se puede usar doble NAT en cascada para aislar zonas sensibles.

Desactivar UPnP si no es necesario.

Cambiar credenciales por defecto.

Actualizar firmware.

Revisar periódicamente puertos abiertos.

Con IPv6, la escasez de direcciones deja de ser un problema.

Sin embargo, NAT sigue siendo relevante en entornos IPv4 y en escenarios de transición como NAT64.

A largo plazo, la seguridad deberá apoyarse más en firewalls y segmentación que en ocultación por traducción de direcciones.

NAT protege nuestras redes internas de forma indirecta pero efectiva:

Pero:

La seguridad real no es una sola tecnología. Es una arquitectura por capas.

NAT es la primera capa. No la última.

No. Solo bloquea tráfico entrante no solicitado

No directamente, pero puede ser explotado si hay mala configuración o saturación de tabla

Reduce significativamente su protección en ese servicio específico

Puede ser útil para segmentación, pero no sustituye un firewall bien configurado

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Así podremos darte la mejor recomendación

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.