RouterOS v7 Geavanceerd beveiligingsboek

Studiemateriaal voor de MTCSE-certificeringscursus, bijgewerkt naar RouterOS v7

El Internet Control Message Protocol (ICMP) is een netwerklaagprotocol dat wordt gebruikt om besturings- en foutmeldingen te verzenden tussen apparaten in een netwerk.

ICMP is een belangrijk protocol voor het functioneren van internet en wordt voor verschillende doeleinden gebruikt, waaronder:

Aan het einde van het artikel vindt u een kleine proef dat zal je toestaan schatten de kennis die tijdens deze lezing is verworven

ICMP wordt gebruikt om fouten in de gegevensoverdracht te detecteren. Als een IP-pakket bijvoorbeeld verloren gaat of beschadigd raakt, kan de afzender een ICMP-bericht naar de ontvanger sturen om hem of haar op de hoogte te stellen van de fout.

ICMP wordt gebruikt om netwerkproblemen te diagnosticeren. U kunt bijvoorbeeld de opdracht “ping” gebruiken om een ICMP-bericht naar een extern apparaat te sturen om te controleren of dit beschikbaar is.

ICMP wordt gebruikt voor netwerkbeheer. Het kan bijvoorbeeld worden gebruikt om statusmeldingen te verzenden of om netwerkapparaten te configureren.

ICMP is gebaseerd op het IP-protocol en gebruikt dezelfde headers als IP. De ICMP-header heeft een typeveld dat het type ICMP-bericht identificeert.

Er zijn veel verschillende soorten ICMP-berichten, die elk een ander doel dienen. Enkele van de meest voorkomende ICMP-berichttypen zijn:

Deze berichten worden gebruikt om de beschikbaarheid van een extern apparaat te verifiëren.

Deze berichten worden gebruikt om de afzender te informeren dat een IP-pakket niet op de bestemming kon worden afgeleverd.

Deze berichten worden gebruikt om de afzender te informeren dat het te lang duurde voordat een IP-pakket zijn bestemming bereikte.

ICMP is een belangrijk protocol voor het functioneren van internet. Door het concept van ICMP te begrijpen, kunt u uw netwerk veilig en functioneel houden.

Het hebben van een ICMP-filter op de MikroTik RouterOS-firewall is om verschillende redenen belangrijk, waaronder:

Hier zijn enkele specifieke voorbeelden van hoe een ICMP-filter in MikroTik RouterOS u kan helpen uw netwerk te beschermen:

Het is belangrijk om het ICMP-filter op de juiste manier te configureren, zodat het legitiem verkeer niet blokkeert. Houd rekening met uw specifieke behoeften en de beveiligingsrisico's waaraan uw netwerk wordt blootgesteld.

Op MikroTik-routers met RouterOS kunt u ICMP-gerelateerde instellingen (Internet Control Message Protocol) beheren, inclusief ping-instellingen en andere gerelateerde functies.

ICMPv4-bericht | Bron van apparaat | Via apparaat | Bestemd voor apparaat |

ICMPv4-unreach-net | Tarieflimiet | Tarieflimiet | Tarieflimiet |

ICMPv4-unreach-host | Tarieflimiet | Tarieflimiet | Tarieflimiet |

ICMPv4-unreach-proto | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-unreach-poort | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-unreach-frag-nodig | Verzenden | Toestaan | Tarieflimiet |

ICMPv4-unreach-src-route | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-unreach-net-onbekend (Depr) | Weigeren | Weigeren | Weigeren |

ICMPv4-unreach-host-onbekend | Tarieflimiet | Weigeren | negeren |

ICMPv4-unreach-host-geïsoleerd (Depr) | Weigeren | Weigeren | Weigeren |

ICMPv4-unreach-net-tos | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-unreach-host-tos | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-unreach-admin | Tarieflimiet | Tarieflimiet | Tarieflimiet |

ICMPv4-unreach-prec-schending | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-unreach-prec-cutoff | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-quench | Weigeren | Weigeren | Weigeren |

ICMPv4-redirect-net | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-omleidingshost | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-omleiding-naar-net | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-omleiding-naar-host | Tarieflimiet | Toestaan | Tarieflimiet |

ICMPv4-getimede-ttl | Tarieflimiet | Toestaan | Tarieflimiet |

ICMPv4-getimede herbeoordeling | Tarieflimiet | Toestaan | Tarieflimiet |

ICMPv4-parameter-aanwijzer | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-optie ontbreekt | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-req-echo-bericht | Tarieflimiet | Toestaan | Tarieflimiet |

ICMPv4-req-echo-antwoord | Tarieflimiet | Toestaan | Tarieflimiet |

ICMPv4-req-router-sol | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-req-router-adv | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-req-tijdstempel-bericht | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-req-tijdstempel-antwoord | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-infobericht (Depr) | Weigeren | Weigeren | Weigeren |

ICMPv4-info-antwoord (Depr) | Weigeren | Weigeren | Weigeren |

ICMPv4-maskerverzoek | Tarieflimiet | Weigeren | Tarieflimiet |

ICMPv4-maskerantwoord | Tarieflimiet | Weigeren | Tarieflimiet |

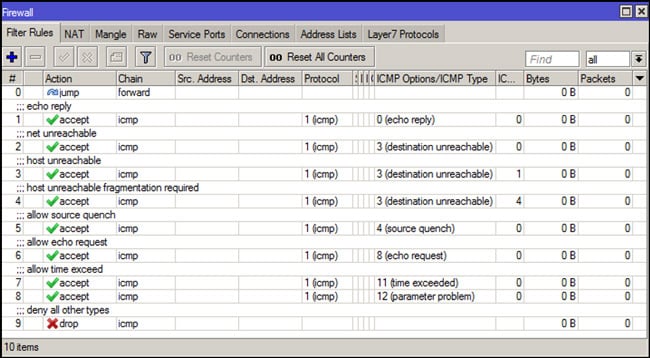

De volgende ICMP-regels zijn de typen berichten die doorgaans altijd beschikbaar moeten zijn:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Dit zijn slechts voorbeelden en het is belangrijk om de configuratie aan te passen aan uw specifieke behoeften en netwerktopologie.

Wees voorzichtig bij het beperken van het ICMP-verkeer, omdat dit de diagnostische mogelijkheden van het netwerk kan beïnvloeden.

Zorg ervoor dat u eventuele wijzigingen in een testomgeving test en valideert voordat u deze in een productieomgeving implementeert.

Studiemateriaal voor de MTCSE-certificeringscursus, bijgewerkt naar RouterOS v7

Av. Juan T. Marengo en J. Orrantia

Professioneel Centrumgebouw, Kantoor 507

Guayaquil. Ecuador

CP 090505

naar onze wekelijkse nieuwsbrieven

Copyright © 2024 abcxperts.com – Alle rechten voorbehouden

Profiteer van de Driekoningenkortingscode!

Profiteer van de oudejaarskortingscode!

Profiteer van de kortingscode voor Kerstmis!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor CyberWeek!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor Black Friday!!!

**Codes worden toegepast in de winkelwagen

Profiteer van kortingscodes voor Halloween.

Codes worden toegepast in de winkelwagen

11% korting op alle MikroTik OnLine cursussen

11%

30% korting op alle Academy-cursussen

30%

25% korting op alle MikroTik-boeken en boekenpakketten

25%