RouterOS v7 Geavanceerd beveiligingsboek

Studiemateriaal voor de MTCSE-certificeringscursus, bijgewerkt naar RouterOS v7

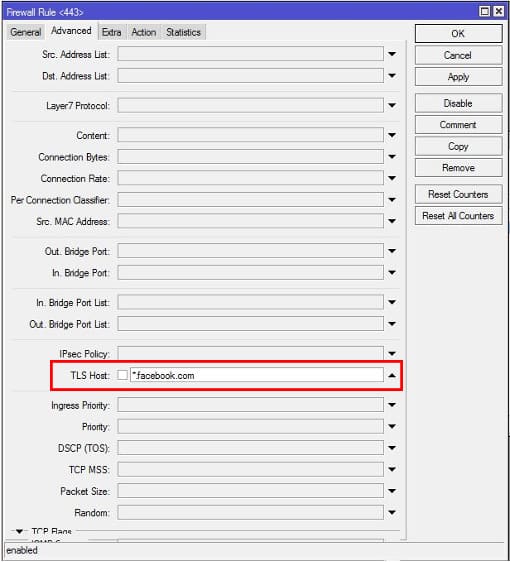

La tls-host-optie in MikroTik RouterOS is een firewallfunctie waarmee TLS-verkeer kan worden gefilterd op basis van de domeinnaam van de server waarnaar het wordt geleid.

Dit kan handig zijn om de toegang tot kwaadaardige of ongewenste websites te blokkeren, of om de verkeersstroom op uw netwerk te controleren.

Aan het einde van het artikel vindt u een kleine proef dat zal je toestaan schatten de kennis die tijdens deze lezing is verworven

Het is echter belangrijk op te merken dat het gebruik van tls-host enkele beperkingen en voorzorgsmaatregelen kent:

De optie tls-host kan een handig hulpmiddel zijn voor het filteren van TLS-verkeer in MikroTik RouterOS, maar het is belangrijk om deze met voorzichtigheid te gebruiken en u bewust te zijn van de beperkingen ervan.

Overweeg alternatieven en volg de juiste beveiligingspraktijken om uw netwerk effectief te beschermen.

De meeste websites gebruiken nu https en het blokkeren van https-websites is veel moeilijker met MikroTik RouterOS-versie lager dan 6.41. Maar vanaf RouterOS v6.41 introduceert MikroTik Firewall een nieuwe eigenschap genaamd TLS Hos t die heel gemakkelijk https-websites kan matchen.

Daarom is het blokkeren van https-websites zoals Facebook, YouTube, etc. Het kan eenvoudig worden gedaan met MikroTik Router als de RouterOS-versie hoger is dan 6.41.

U kunt “tls-host” in firewallregels gebruiken om verkeer te filteren op basis van hostnamen in plaats van IP-adressen. Dit kan nuttig zijn als de IP-adressen van de servers waarmee u communiceert, onderhevig zijn aan verandering en u liever hostnamen gebruikt die constant blijven.

/ip firewallfilter add chain=forward dst-port=443 protocol=tcp tls-host=example.com action=accept

In dit voorbeeld staat de regel uitgaand TLS-verkeer toe naar poort 443, bestemd voor 'example.com'.

Door de optie “tls-host” te gebruiken, kunt u het beheer van SSL/TLS-certificaten op uw netwerk eenvoudiger maken. Als de certificaten veranderen of worden vernieuwd en de hostnaam blijft hetzelfde, hoeft u de firewallregels niet bij te werken met nieuwe IP-adressen.

In sommige gevallen, vooral bij interactie met in de cloud gehoste services of met serviceproviders die toegewezen IP-adressen kunnen wijzigen, biedt het gebruik van “tls-host” een abstractielaag die de afhankelijkheid van vaste IP-adressen vermindert.

/ip firewallfilter add chain=forward dst-port=8443 protocol=tcp tls-host=cloud-service.com action=accept

Hier is uitgaand TLS-verkeer naar poort 8443 bestemd voor “cloud-service.com” is toegestaan, ongeacht het huidige IP-adres van de service.

Het is belangrijk op te merken dat de optie “tls-host” alleen effectief kan zijn als de externe service het gebruik van hostnamen in plaats van IP-adressen moet ondersteunen. Niet alle services of applicaties staan deze flexibiliteit toe, dus het is van cruciaal belang om de documentatie voor de specifieke service die u gebruikt te raadplegen.

/ip firewallfilter add chain=forward dst-port=443 protocol=tcp tls-host=*.facebook.com action=drop

Studiemateriaal voor de MTCSE-certificeringscursus, bijgewerkt naar RouterOS v7

Av. Juan T. Marengo en J. Orrantia

Professioneel Centrumgebouw, Kantoor 507

Guayaquil. Ecuador

CP 090505

naar onze wekelijkse nieuwsbrieven

Copyright © 2024 abcxperts.com – Alle rechten voorbehouden

40% korting op MikroTik-boeken en boekenpakketten - Kortingscode: AN24-LIB Trouwens

Profiteer van de Driekoningenkortingscode!

Profiteer van de oudejaarskortingscode!

Profiteer van de kortingscode voor Kerstmis!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor CyberWeek!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor Black Friday!!!

**Codes worden toegepast in de winkelwagen

Profiteer van kortingscodes voor Halloween.

Codes worden toegepast in de winkelwagen

11% korting op alle MikroTik OnLine cursussen

11%

30% korting op alle Academy-cursussen

30%

25% korting op alle MikroTik-boeken en boekenpakketten

25%