Geavanceerd verkeerscontroleboek, RouterOS v7

Studiemateriaal voor de MTCTCE-certificeringscursus, bijgewerkt naar RouterOS v7

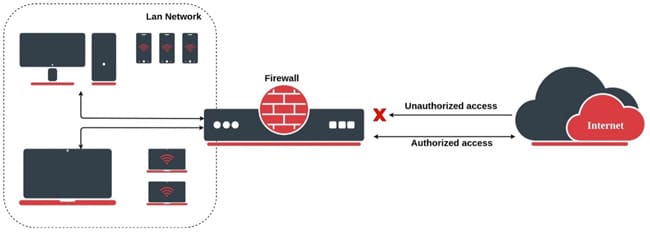

MikroTik biedt firewallfunctionaliteit die zowel Stateful-regels als Stateless-regels omvat. De firewall implementeert stateful (via het volgen van verbindingen) en stateless pakketfiltering en biedt daarom beveiligingsfuncties die worden gebruikt om de gegevensstroom van, naar en via de router te beheren.

Samen met Network Address Translation (NAT) dient het als een hulpmiddel om ongeautoriseerde toegang tot direct verbonden netwerken en tot de router zelf te voorkomen, evenals als een filter voor uitgaand verkeer.

Aan het einde van het artikel vindt u een kleine proef dat zal je toestaan schatten de kennis die tijdens deze lezing is verworven

Deze regels volgen de status van verbindingen, wat betekent dat de firewall de status van elke verbinding bijhoudt en verkeer toestaat op basis van de verbindingsstatus. Dit is handig om antwoordverkeer mogelijk te maken op verbindingen die vanuit het netwerk zijn geïnitieerd.

Hierdoor kunnen ze beter geïnformeerde beslissingen nemen over welke pakketten ze moeten toestaan of blokkeren, afhankelijk van de context van de verbinding. Een stateful firewall zou bijvoorbeeld toestaan dat een antwoordpakket een eerder toegestaan verzoekpakket passeert, zelfs als het verzoekpakket zelf niet expliciet is opgenomen in de firewallregels.

Stateful biedt verbeterde beveiligingsvoordelen omdat het ongeautoriseerde toegangspogingen effectief kan voorkomen en bescherming kan bieden tegen phishing-aanvallen.

Ze bieden ook betere filtermogelijkheden op applicatieniveau, waardoor u kunt bepalen welke applicaties en protocollen via de firewall kunnen communiceren.

Deze regels volgen niet de status van verbindingen en worden onafhankelijk op elk pakket toegepast. Elk pakket wordt gefilterd volgens de criteria die door de regel zijn vastgelegd, ongeacht eerdere verbindingen.

Stateless houdt daarentegen geen statustabel bij en inspecteert alleen individuele pakketten op basis van hun bron- en bestemmingsadressen, poorten en protocolheaders.

Ze werken als pakketfilters en nemen beslissingen uitsluitend op basis van de informatie in elk pakket.

característica | stateful firewall | Staatloze firewall |

Verbinding volgen

| Si | Nee |

Veiligheid

| Verbeterde | Básico |

Filteren op applicatieniveau

| Korrelig | beperkt |

Prestatie

| Lager | Hoger |

Het verbruik van hulpbronnen

| Hoger | Lager |

Geschiktheid

| Bedrijfsnetwerken, gevoelige applicaties | Thuisnetwerken, omgevingen met hoge bandbreedte |

In MikroTik RouterOS worden staatloze firewallregels gemaakt zonder rekening te houden met de status van de verbindingen, dat wil zeggen dat ze worden toegepast ongeacht eerdere verbindingen. Hier volgen enkele voorbeelden van staatloze regels die in bepaalde scenario's nuttig kunnen zijn:

/ip firewallfilter add chain=forward src-address=192.168.1.100 action=accepteren

Deze regel staat verkeer toe dat afkomstig is van het IP-adres 192.168.1.100 in de doorstuurketen.

/ip firewallfilter add chain=forward src-address=192.168.2.0/24 action=accept

Deze regel staat verkeer van het 192.168.2.0/24-subnet toe in de doorstuurketen.

/ip firewallfilter add chain=forward dst-address=203.0.113.10 action=drop

Deze regel blokkeert al het verkeer dat naar het IP-adres 203.0.113.10 gaat in de doorstuurketen.

Dit zijn slechts voorbeelden en u moet de regels aanpassen op basis van uw specifieke behoeften en uw netwerktopologie. Houd er ook rekening mee dat deze regels staatloos zijn en dus geen rekening houden met de status van eerdere verbindingen.

In MikroTik RouterOS richten stateful firewallregels zich op de status van verbindingen, wat betekent dat ze verkeer toestaan of blokkeren op basis van de verbindingsstatus. Hier volgen enkele voorbeelden van stateful regels:

/ip firewallfilter add chain=forward verbindingsstatus=gevestigd,gerelateerde actie=accepteren

Deze regel staat verkeer toe dat deel uitmaakt van een bestaande of gerelateerde verbinding in de doorstuurketen.

/ip firewallfilter add chain=forward in-interface=ether1 verbindingsstatus=nieuw protocol=tcp dst-poort=80 actie=accepteren

Deze regel staat TCP-verkeer bestemd voor poort 80 van buitenaf toe via de ether1-interface in de doorstuurketen.

/ip firewallfilter add chain=input verbindingsstatus=nieuwe actie=drop

Deze regel blokkeert al het binnenkomende verkeer dat geen deel uitmaakt van een bestaande verbinding in de inkomende keten.

/ip firewallfilter add chain=input verbindingsstatus=nieuw protocol=icmp actie=accepteren

Deze regel staat binnenkomend ICMP-verkeer toe voor ping-aanvragen in de inkomende keten.

/ip firewallfilter add chain=input in-interface=ether1 verbindingsstatus=nieuwe dst-poort=22 actie=drop

Deze regel blokkeert inkomend verkeer naar poort 22 (SSH) van buitenaf via de ether1-interface in de ingangsketen.

Dit zijn slechts voorbeelden en u moet de regels aanpassen op basis van uw specifieke vereisten en netwerkconfiguratie. Stateful regels zijn essentieel om het noodzakelijke verkeer mogelijk te maken en de veiligheid te handhaven door ongewenst verkeer te blokkeren.

Studiemateriaal voor de MTCTCE-certificeringscursus, bijgewerkt naar RouterOS v7

Av. Juan T. Marengo en J. Orrantia

Professioneel Centrumgebouw, Kantoor 507

Guayaquil. Ecuador

CP 090505

naar onze wekelijkse nieuwsbrieven

Copyright © 2024 abcxperts.com – Alle rechten voorbehouden

40% korting op MikroTik-boeken en boekenpakketten - Kortingscode: AN24-LIB Trouwens

Profiteer van de Driekoningenkortingscode!

Profiteer van de oudejaarskortingscode!

Profiteer van de kortingscode voor Kerstmis!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor CyberWeek!!!

alle MikroTik OnLine-cursussen

alle Academiecursussen

alle MikroTik-boeken en boekenpakketten

Profiteer van de kortingscodes voor Black Friday!!!

**Codes worden toegepast in de winkelwagen

Profiteer van kortingscodes voor Halloween.

Codes worden toegepast in de winkelwagen

11% korting op alle MikroTik OnLine cursussen

11%

30% korting op alle Academy-cursussen

30%

25% korting op alle MikroTik-boeken en boekenpakketten

25%