Rozdział 3.3 – Przepływ pakietów

Przepływ pakietów

Cała komunikacja internetowa odbywa się poprzez wymianę lub przepływ pakietów lub danych, które stanowią minimalną jednostkę danych przesyłanych w sieci. Aby każdy pakiet mógł dotrzeć do miejsca przeznaczenia, niezależnie od tego, gdzie znajdują się komunikujące się maszyny, musi mieć dołączoną informację dotyczącą adresu IP każdej komunikującej się maszyny, a także portu, przez który się komunikują. Adres IP urządzenia jednoznacznie identyfikuje je w sieci. Porty komunikacyjne są również bardzo ważną częścią, którą Zapora sieciowa musi również weryfikować i kontrolować, ponieważ większość komunikacji odbywa się w ramach protokołów wysyłających pakiety przez porty takie jak:

TCP Jest to protokół komunikacyjny, który gwarantuje, że dane zostaną dostarczone do miejsca przeznaczenia bez błędów i w tej samej kolejności, w jakiej zostały przesłane.

TCP wykorzystuje koncepcję numeru portu do identyfikacji aplikacji wysyłających i odbierających. Każda strona połączenia TCP ma przypisany numer portu (16-bitowy bez znaku, więc jest 65536 XNUMX możliwych portów) przypisany przez aplikację wysyłającą lub odbierającą. Porty są podzielone na trzy kategorie: dobrze znane, zarejestrowane i dynamiczne/prywatne. Dobrze znane porty są przypisywane przez Internet Assigned Numbers Authority (IANA), mieszczą się w zakresie od 0 do 1023 i są zwykle używane przez system lub procesy uprzywilejowane. Aplikacje korzystające z tego typu portów działają jako serwery i nasłuchują połączeń. Oto kilka przykładów: FTP (21), SSH (22), Telnet (23), SMTP (25) i HTTP (80). Zarejestrowane porty są zwykle używane tymczasowo przez aplikacje użytkownika podczas łączenia się z serwerami, ale mogą również reprezentować usługi zarejestrowane przez stronę trzecią (zakres zarejestrowanych portów: 1024 do 49151). Porty dynamiczne/prywatne mogą być również używane przez aplikacje użytkownika, ale ten przypadek jest mniej powszechny. Porty dynamiczne/prywatne nie mają żadnego znaczenia poza połączeniem TCP, w którym zostały użyte (zakres portów dynamicznych/prywatnych: 49152 do 65535, pamiętajmy, że całkowity zakres 2 podniesiony do potęgi 16 obejmuje 65536 liczb, od 0 do 65535)

Protokół datagramów użytkownika (UDP) jest protokołem poziomu transportu opartym na wymianie datagramów (model OSI warstwy 4 enkapsulacji), protokół ten nie gwarantuje, że dane zostaną dostarczone do miejsca przeznaczenia bez błędów i w tej samej kolejności, w jakiej zostały przesłane.

UDP wykorzystuje porty, aby umożliwić komunikację pomiędzy aplikacjami. Pole portu ma długość 16 bitów, więc zakres prawidłowych wartości wynosi od 0 do 65.535 0. Port XNUMX jest zarezerwowany, ale jest dozwoloną wartością jako port źródłowy, jeśli proces wysyłający nie oczekuje otrzymania komunikatów w odpowiedzi.

- Porty 1 1023 się są nazywane dobrze znane porty aw systemach operacyjnych typu Unix połączenie z jednym z tych portów wymaga dostępu jako superużytkownik.

- Porty 1024 49.151 się syn zarejestrowane porty.

- Porty 49.152 65.535 się syn porty efemeryczne i są używane jako porty tymczasowe, zwłaszcza przez klientów komunikujących się z serwerami.

- https://en.wikipedia.org/wiki/List_of_TCP_and_UDP_port_numbers

Aby ułatwić nam zrozumienie

- MikroTik stworzył diagramy, które pomogą nam w zaawansowanej konfiguracji przepływu pakietów.

- Warto się z nimi zapoznać, żeby wiedzieć, co dzieje się z przesyłkami i w jakiej kolejności trafią.

- W tym kursie wykresy będą analizowane powierzchownie i w prosty sposób.

- https://wiki.mikrotik.com/wiki/Packet_Flow

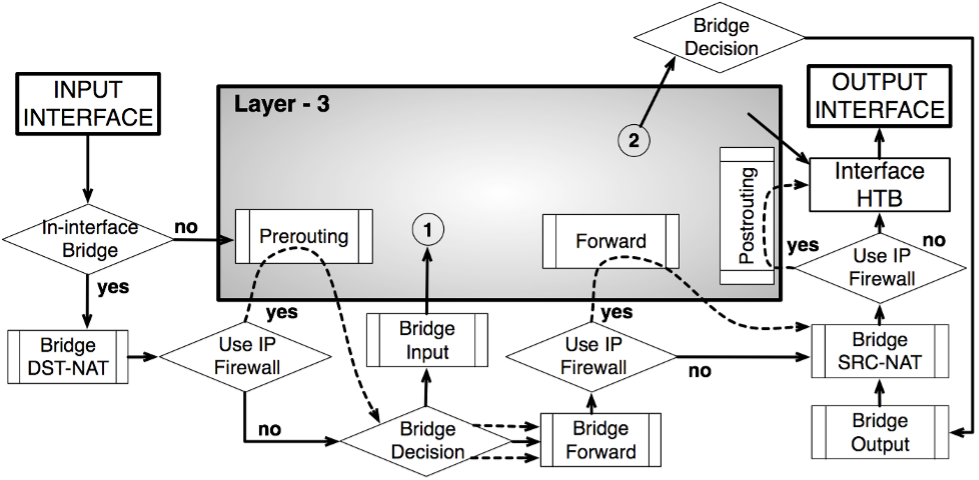

Schemat przepływu pakietów w Bridge lub Layer 2 (MAC)

Na tym schemacie część wyznaczania trasy jest uproszczona w postaci pudełka (warstwa 3)

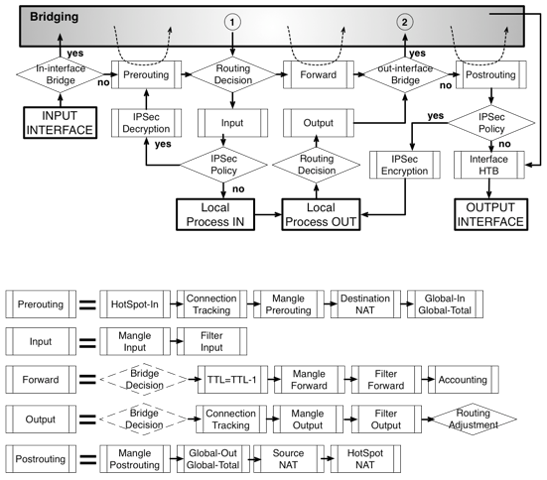

Schemat przepływu pakietów w routingu lub warstwie 3 (IP)

Na tym schemacie część mostkowa jest uproszczona jako pudełko (mostkowanie)

- Udostępnij ten artykuł