Najczęstsze wyszukiwania

MikroTikzaporaVPNnetinstallaplikacja domowa

Rozdział 3.4 – Filtr zapory sieciowej

Struktura: łańcuchy i działania

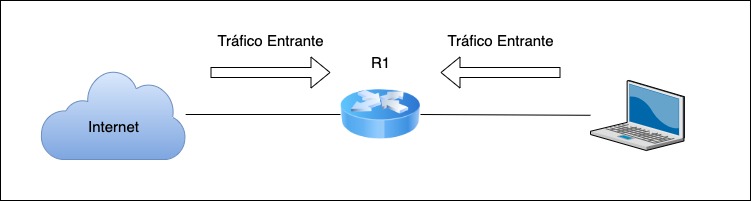

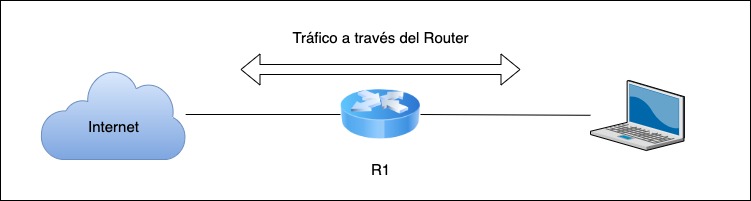

- Łańcuch: to grupa reguł oparta na tych samych kryteriach. Istnieją trzy domyślne łańcuchy oparte na predefiniowanych kryteriach.

- wejście: ruch kierowany do routera

- forward: ruch przechodzący przez router

- wyjście: Ruch pochodzący z routera

- Na przykład możesz zaimplementować łańcuch przekazany w:

- Na podstawie kryteriów: cały ruch icmp.

- Na podstawie ruchu przychodzącego z portów Ethernet, na przykład: Ether2 w kierunku zdalnej sieci LAN lub sieci mostkowej.

- Użytkownicy definiują łańcuchy, a te są tworzone w zależności od parametrów, które można porównać i jeśli chcą, mogą wykonać „przeskok”, tak aby po potwierdzeniu dopasowania nastąpił skok do innej reguły w zaporze ogniowej, Jest to zdefiniowane w „celu skoku”

- Akcja określa, co zrobi filtr lub reguła, gdy pakiety spełnią wszystkie warunki filtrowania.

- Pakiety są sprawdzane sekwencyjnie pod kątem istniejących reguł w bieżącym łańcuchu zapory ogniowej, aż do momentu wystąpienia dopasowania. (Kiedy masz #, oznacza to, że będzie przestrzegał kolejności: pierwsza, jeśli pasują, akcja zostanie zastosowana, a następnie przejdzie do następnej, jeśli ta opcja jest włączona, w przeciwnym razie analiza na tym się zakończy)

Filtrowanie zapory sieciowej w akcji

Możesz skorzystać z zabezpieczeń zapory ogniowej na różne sposoby, np.:

- Zaufaj bezpieczeństwu naszej sieci LAN, ponieważ to, co pochodzi z sieci WAN, jest niepewne.

- Blokujemy wszystkich i pozwalamy tylko na to, na co się zgadzamy.

- Zezwalamy na wszystko i blokujemy tylko to, co powoduje problemy.

Podstawowe porady i wskazówki

- Przed wprowadzeniem zmian w zaporze wejdźmy w „tryb awaryjny”

- Po dokonaniu konfiguracji i zmianach w regułach zapory zaleca się przetestowanie pod kątem słabych punktów: zalecane narzędzie: ShieldsUP

- Przed rozpoczęciem zaleca się napisanie zwykłym tekstem lub na papierze prostego opisu zasad, które chcesz zastosować.

- Gdy je zrozumiesz i zgodzisz się z nimi, możesz przystąpić do logowania się do routera.

- Dodawaj poniższe reguły stopniowo, gdy już wprowadzone podstawowe zasady będą satysfakcjonujące.

- Jeśli jesteś nowy w obszarze bezpieczeństwa, wskazane jest, aby nie wprowadzać zasad, które wskazują we wszystkich kierunkach, wystarczy opanować podstawy, ale musisz to zrobić dobrze.

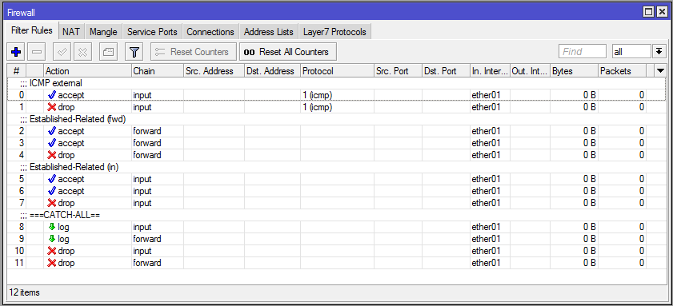

- Dobrym pomysłem jest zakończenie łańcuchów regułami typu catch-all i zobaczenie, co mogłeś przeoczyć.

- Będziesz potrzebować dwóch reguł catch-all, jednego dziennika i jednej kropli dla całego niespotykanego ruchu. Obydwa powinny opierać się na tych samych porównywanych parametrach, aby były dla Ciebie przydatne.

- Kiedy już zobaczysz, co zalicza się do reguł typu catch-all, możesz dodać nowe reguły w oparciu o zachowanie pożądane przez zaporę.

Filtrowanie według parametrów (akcje filtrowania)

Zanim podejmiesz decyzję o podjęciu działań w stosunku do zapory sieciowej, musisz ją najpierw zidentyfikować. Mamy wiele parametrów, według których możemy porównać.

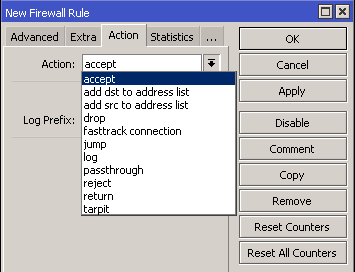

Gdy wszystkie parametry reguły zostaną dopasowane i będą one zgodne, zostanie wykonana akcja. Zapora MikroTik ma następujące 10 akcji:

- przyjąć: Zaakceptuj paczkę. Pakiet nie będzie już przekazywany do następnej reguły zapory.

- dodaj-dst-do-listy-adresów: adres docelowy, po dopasowaniu pakiet przechodzi do kolejnej reguły.

- dodaj-src-do-listy-adresów: adres źródłowy. Po dopasowaniu pakiet przechodzi do kolejnej reguły.

- upuszczać: pakiet zostaje odrzucony. Po dopasowaniu pakiet przechodzi do kolejnej reguły.

- skok: skok jest definiowany przez użytkownika i służy do przeskakiwania do określonej reguły określonej przez cel skoku. Po dopasowaniu pakiet przechodzi do kolejnej reguły zdefiniowanej w jump-target.

- log: Dodaje wiadomość do logów z następującymi informacjami: in-interface, out-interface, src-mac, protokół, src-ip:port->dst-ip:port i długość pakietu. Po dopasowaniu pakiet przechodzi do kolejnej reguły.

- Przejść przez- Jeśli ta opcja jest zaznaczona, umożliwi ona zignorowanie reguły odejmowania i przejście do następnej (bardzo przydatne w przypadku statystyk sieci).

- odrzucać- Odrzuca pakiety icmp i wysyła zdefiniowany przez użytkownika komunikat, że pakiet nie jest przekazywany do następnej reguły.

- powrót- Ponownie przechodzi kontrolę nad filtrem, z którego pochodzi poprzedni filtr. Po dopasowaniu pakiet przechodzi do kolejnej reguły (tylko jeśli poprzednia reguła nie powoduje odrzucenia pakietu i przerwania dopasowania).

- plandeka- Przechwytuje i przechowuje pakiety TCP (repliki z SYN/ACK dla przychodzących pakietów TCP SYN). Po dopasowaniu pakiet przechodzi do kolejnej reguły.

Ochrona routera (wejście)

- El łańcuch = wejście analizuje cały ruch przychodzący do routera.

- Stosując regułę chain=wejście, kontrolowane jest wprowadzanie informacji do routera

MikroTik podaje następujące sugestie dotyczące wejścia

Zakładając, że interfejs ether1 jest podłączony do niezabezpieczonej sieci WAN.

- Akceptuj ruch z odpowiedzi icmp-echo-reply (jeśli chcesz mieć replikę ping przez Internet, jest to przydatne, gdy zarządzamy serwerami)

- Odrzuć cały ruch icmp-echo-request (Kiedy nie chcemy, aby inne urządzenie wysyłało do nas sygnał ping. Dzięki temu unikamy ataków, takich jak ataki smurf i inne)

- Akceptuj cały ustalony i powiązany ruch przychodzący.

- Usuń cały nieprawidłowy ruch.

- Rejestruj cały pozostały ruch

- Odrzuć cały pozostały ruch.

Ochrona wszystkich klientów (dalej)

Ruch przesyłany to ruch przechodzący przez router.

MikroTik podaje następujące sugestie dotyczące Forwarda

Zakładając, że interfejs ether1 jest podłączony do niezabezpieczonej sieci WAN.

- Zaakceptuj cały ustanowiony i powiązany ruch do przodu.

- Usuń cały nieprawidłowy ruch.

- Rejestruj cały pozostały ruch (aby sprawdzić, czy jakieś ważne pakiety nie zostały zablokowane)

- Odrzuć cały pozostały ruch.

- Udostępnij ten artykuł

Facebook

Twitter

LinkedIn

WhatsApp

Telegram

Inne dokumenty w tej kategorii

Poradniki dostępne w MikroLABach

Nie znaleziono kursów!