Książka o zaawansowanych zabezpieczeniach RouterOS v7

Materiały do kursu certyfikacyjnego MTCSE, zaktualizowane do wersji RouterOS v7

El Protokół komunikatów kontroli Internetu (ICMP) to protokół warstwy sieci używany do wysyłania komunikatów sterujących i komunikatów o błędach pomiędzy urządzeniami w sieci.

ICMP jest ważnym protokołem dla funkcjonowania Internetu i jest używany do różnych celów, w tym:

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

ICMP służy do wykrywania błędów w transmisji danych. Na przykład, jeśli pakiet IP zostanie utracony lub uszkodzony, nadawca może wysłać do odbiorcy komunikat ICMP, aby poinformować go o błędzie.

ICMP służy do diagnozowania problemów z siecią. Na przykład możesz użyć polecenia „ping”, aby wysłać wiadomość ICMP do zdalnego urządzenia w celu sprawdzenia, czy jest ona dostępna.

ICMP służy do zarządzania siecią. Można go na przykład wykorzystać do wysyłania powiadomień o statusie lub konfiguracji urządzeń sieciowych.

ICMP opiera się na protokole IP i wykorzystuje te same nagłówki co IP. Nagłówek ICMP zawiera pole typu, które identyfikuje typ komunikatu ICMP.

Istnieje wiele różnych typów komunikatów ICMP, z których każdy służy innemu celowi. Do najpopularniejszych typów komunikatów ICMP należą:

Komunikaty te służą do sprawdzania dostępności urządzenia zdalnego.

Komunikaty te służą do informowania nadawcy, że pakiet IP nie mógł zostać dostarczony do miejsca docelowego.

Komunikaty te służą do informowania nadawcy, że dotarcie pakietu IP do miejsca docelowego trwało zbyt długo.

ICMP jest ważnym protokołem dla funkcjonowania Internetu. Rozumiejąc koncepcję protokołu ICMP, możesz pomóc w utrzymaniu bezpieczeństwa i funkcjonalności sieci.

Posiadanie filtra ICMP w zaporze MikroTik RouterOS jest ważne z kilku powodów, w tym:

Oto kilka konkretnych przykładów tego, jak filtr ICMP w MikroTik RouterOS może pomóc w ochronie Twojej sieci:

Ważne jest, aby odpowiednio skonfigurować filtr ICMP, aby nie blokował legalnego ruchu. Należy wziąć pod uwagę swoje specyficzne potrzeby i zagrożenia bezpieczeństwa, na które narażona jest Twoja sieć.

Na routerach MikroTik z RouterOS możesz zarządzać ustawieniami związanymi z ICMP (Internet Control Message Protocol), w tym ustawieniami ping i innymi powiązanymi funkcjami.

Wiadomość ICMPv4 | Źródło z urządzenia | Przez urządzenie | Przeznaczony do urządzenia |

ICMPv4-unreach-net | Ograniczenie szybkości | Ograniczenie szybkości | Ograniczenie szybkości |

Host ICMPv4-unreach | Ograniczenie szybkości | Ograniczenie szybkości | Ograniczenie szybkości |

Proto-nieosiągalny protokół ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Port nieosiągalny ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Potrzebny jest fragment ICMPv4-unreach | Wyślij | Pozwolić | Ograniczenie szybkości |

Trasa-niezasięgu-src ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

ICMPv4-unreach-net-unknown (Depr) | Odrzucam | Odrzucam | Odrzucam |

ICMPv4-unreach-host-nieznany | Ograniczenie szybkości | Odrzucam | ignorować |

ICMPv4-unreach-izolowany host (Depr) | Odrzucam | Odrzucam | Odrzucam |

ICMPv4-unreach-net-tos | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

ICMPv4-unreach-host-tos | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Administrator ICMPv4-unreach | Ograniczenie szybkości | Ograniczenie szybkości | Ograniczenie szybkości |

Naruszenie wstępne ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

ICMPv4-unreach-prec-cutoff | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Wygaszanie ICMPv4 | Odrzucam | Odrzucam | Odrzucam |

Sieć przekierowań ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Host przekierowań ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Przekierowanie ICMPv4 do sieci | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Przekierowanie ICMPv4 do hosta | Ograniczenie szybkości | Pozwolić | Ograniczenie szybkości |

ICMPv4-timed-ttl | Ograniczenie szybkości | Pozwolić | Ograniczenie szybkości |

Ponowna ocena czasowa ICMPv4 | Ograniczenie szybkości | Pozwolić | Ograniczenie szybkości |

Wskaźnik parametru ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Brak opcji ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Komunikat ICMPv4-req-echo | Ograniczenie szybkości | Pozwolić | Ograniczenie szybkości |

Odpowiedź ICMPv4-req-echo | Ograniczenie szybkości | Pozwolić | Ograniczenie szybkości |

ICMPv4-req-router-sol | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

ICMPv4-req-router-adv | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Komunikat ICMPv4-req-timestamp | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Odpowiedź ICMPv4-req-znacznika czasu | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Komunikat informacyjny ICMPv4 (depr) | Odrzucam | Odrzucam | Odrzucam |

Odpowiedź na informacje ICMPv4 (depr) | Odrzucam | Odrzucam | Odrzucam |

Żądanie maski ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

Odpowiedź maski ICMPv4 | Ograniczenie szybkości | Odrzucam | Ograniczenie szybkości |

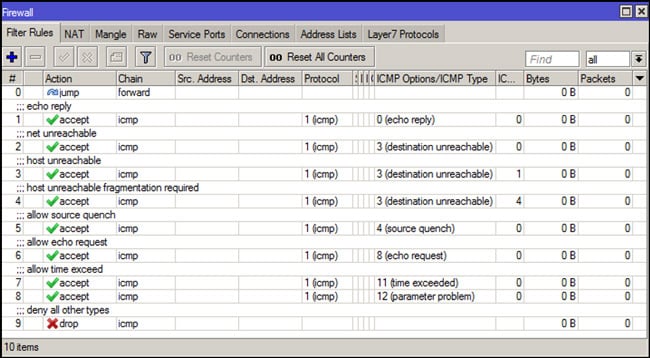

Poniższe reguły ICMP określają typy komunikatów, które zasadniczo powinny być zawsze dostępne:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

To tylko przykłady i ważne jest, aby dostosować konfigurację do swoich konkretnych potrzeb i topologii sieci.

Pamiętaj, aby zachować ostrożność podczas ograniczania ruchu ICMP, ponieważ może to mieć wpływ na możliwości diagnostyczne sieci.

Przed wdrożeniem ich w środowisku produkcyjnym należy przetestować i zweryfikować wszelkie zmiany w środowisku testowym.

Materiały do kursu certyfikacyjnego MTCSE, zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%