(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

El protocolo GRE (Generic Routing Encapsulation) es un protocolo de túnel que permite encapsular distintos tipos de protocolos de nivel de red dentro de un túnel IP. Fue desarrollado inicialmente por Cisco y está descrito en los RFC 2784 y RFC 2890.

Su propósito principal es crear un canal virtual (túnel) a través de una red IP no confiable, para transportar tramas de protocolos distintos o para aislar topologías de red lógicas sobre la misma infraestructura física.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

A continuación se detallan los aspectos más relevantes de GRE:

GRE es relativamente sencillo de implementar y configurar en la mayoría de los dispositivos de red, sobre todo en routers. No requiere un proceso muy complejo de negociación.

Permite encapsular prácticamente cualquier protocolo de capa de red. Esto lo hace útil para transportar protocolos antiguos o propietarios que no serían enrutables de otra forma en redes IP modernas.

Aunque normalmente se aplica para túneles punto a punto, GRE también puede llegar a utilizarse en configuraciones más complejas como VPNs o mGRE (Multipoint GRE).

Es compatible con diversas plataformas (Cisco, MikroTik, Linux, etc.). De hecho, en entornos Linux, se puede crear un túnel GRE fácilmente utilizando utilidades estándar (ip tunnel, por ejemplo).

Si necesitamos comunicar dos redes que ejecutan un protocolo de capa de red que no es IP (casos raros hoy en día, pero en entornos industriales o legacy puede darse), GRE permite encapsularlos a través de Internet u otra red IP.

Aunque L2TP o IPSec suelen emplearse para VPN, es común ver implementaciones donde se usa GRE como mecanismo de transporte intermedio o para tunelizar determinados segmentos de red.

En algunos despliegues de MPLS/VPN, GRE puede usarse para soportar túneles entre distintos VRFs para rutas que no pasan directamente por el núcleo MPLS.

Se utiliza con frecuencia en entornos de laboratorios, para simular enlaces punto a punto y probar configuraciones de enrutamiento dinámico (e.g., OSPF, BGP) sin necesidad de un entorno físico complicado.

Combinado con mecanismos de routing dinámico (por ejemplo, OSPF), si un enlace falla, el tráfico puede redirigirse automáticamente a otro túnel GRE disponible.

A modo ilustrativo, la configuración básica de un túnel GRE en Cisco IOS:

# En el router A:

interface Tunnel0

ip address 10.10.10.1 255.255.255.252

tunnel source 192.168.1.1

tunnel destination 203.0.113.2

# Se puede habilitar opcionalmente keepalives para detección de caídas

keepalive 10

# En el router B:

interface Tunnel0

ip address 10.10.10.2 255.255.255.252

tunnel source 203.0.113.2

tunnel destination 192.168.1.1

keepalive 10

Existe una extensión conocida como mGRE (Multipoint GRE) que permite un solo túnel para múltiples destinos dinámicos. Es típico en configuraciones de DMVPN (Dynamic Multipoint VPN), donde un router “hub” actúa como punto principal, y múltiples sitios “spoke” se conectan dinámicamente.

De esta manera, se forma una topología de túneles multipunto, facilitando la conectividad de todos los extremos sin necesidad de configurar un túnel punto a punto independiente entre cada par de routers.

GRE (Generic Routing Encapsulation) es un protocolo de encapsulación muy utilizado en redes IP para crear túneles que transportan todo tipo de tráfico (IP o no IP) entre dos o más dispositivos. Ofrece versatilidad y facilidad de configuración, pero carece de cifrado o autenticación nativa.

Por ello, cuando se requiere seguridad, se combina con IPSec u otras tecnologías de cifrado. Es sumamente común en entornos corporativos y de ISP, además de usarse ampliamente en laboratorios de aprendizaje y entornos de prueba por su flexibilidad.

Para escenarios donde se requiere un entorno de interconexión simple y transparente, GRE sigue siendo una opción muy popular. Su facilidad de implementación, compatibilidad y eficiencia (a pesar del overhead de encapsulación) le otorgan un papel importante en la comunicación y extensión de redes a nivel empresarial.

Submenú: /interface gre

Estándares: RFC1701

GRE es lo mismo que IPIP y EoIP, los cuales se desarrollaron originalmente como túneles sin estado (“stateless”). Esto significa que si el extremo remoto del túnel se cae, todo el tráfico que se enviaba a través de esos túneles quedará “encerrado en un agujero negro” (blackholed).

Para resolver este problema, RouterOS ha añadido la característica de “keepalive” para los túneles GRE.

Nota: El túnel GRE añade una sobrecarga de 24 bytes (4 bytes de cabecera GRE + 20 bytes de cabecera IP). Un túnel GRE solo puede transportar paquetes IP e IPv6 (tipo Ethernet 800 y 86dd).

No se debe usar la opción “Check gateway” = “arp” cuando se utiliza un túnel GRE como gateway de ruta.

Propiedad | Descripción |

allow-fast-path (yes / no; Valor predeterminado: yes) | Indica si se permite el procesamiento FastPath. Debe desactivarse si se utiliza un túnel IPsec. |

clamp-tcp-mss (yes / no; Valor predeterminado: yes) | Controla si se debe cambiar el tamaño de MSS para los paquetes TCP SYN recibidos. Cuando está habilitado, el router ajustará el tamaño MSS para los paquetes TCP SYN recibidos si el tamaño MSS actual excede la MTU de la interfaz del túnel (tomando en cuenta la sobrecarga de TCP/IP). El paquete encapsulado que se recibe seguirá teniendo el MSS original, y solo tras la decapsulación se modifica el MSS. |

comment (string; Valor predeterminado: “”) | Descripción breve del túnel. |

disabled (yes / no; Valor predeterminado: no) | Habilita o deshabilita el túnel. |

dont-fragment (inherit / no; Valor predeterminado: no) | Indica si en los paquetes relacionados se configura la marca DF (“Don’t Fragment”). no = se fragmenta si es necesario, (Sin “Don’t Fragment”: inherit = el paquete puede fragmentarse). |

dscp (inherit | integer [0-63]; Valor predeterminado: inherit) |

ipsec-secret (string; Valor predeterminado: “”) | Cuando se especifica un secreto (secret), el router añade un peer IPsec dinámico a la dirección remota con una clave compartida (pre-shared key) y una política por defecto (fase2 usa sha1/aes128cbc). |

keepalive (integer [tiempo],integer [reintentos]; Formato: KeepaliveInterval,KeepaliveRetries; Valor predeterminado: 10,10) | El parámetro de keepalive del túnel establece el intervalo de tiempo en el que el túnel permanecerá activo (tendrá el estado “running”) incluso si el extremo remoto del túnel está caído. Si tras el número configurado de reintentos (retries) el túnel no responde, entonces se elimina la marca de “running”. Los parámetros se especifican en el formato KeepaliveInterval,KeepaliveRetries, donde: Por defecto, keepalive está establecido en 10 segundos y 10 reintentos. |

l2mtu (integer [0..65535]; Valor predeterminado: 65535) | Unidad Máxima de Transmisión a nivel de Capa 2. |

local-address (IP; Valor predeterminado: 0.0.0.0) | Dirección IP que se utilizará en el extremo local del túnel. Si se configura en 0.0.0.0, se usará la dirección IP de la interfaz de salida. |

mtu (integer [0..65535]; Valor predeterminado: 1476) | Unidad Máxima de Transmisión a nivel de Capa 3. |

name (string; Valor predeterminado: “”) | Nombre del túnel. |

remote-address (IP; Valor predeterminado: “”) | Dirección IP del extremo remoto del túnel. |

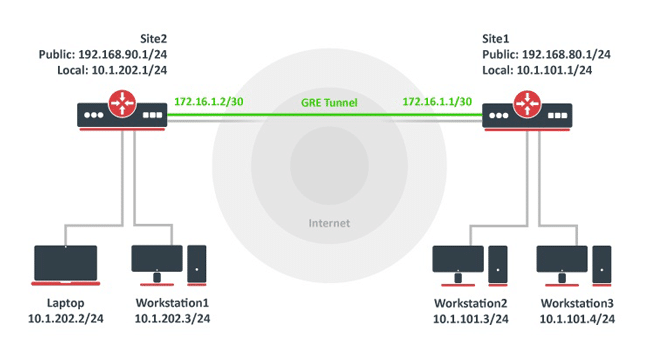

El objetivo de este ejemplo es obtener conectividad de Capa 3 entre dos sitios remotos a través de Internet.

Sitio 2

Público: 192.168.90.1/24

Local: 10.1.202.1/24

Sitio 1

Público: 192.168.80.1/24

Local: 10.1.101.1/24

La primera etapa es crear los túneles GRE.

En un router del sitio 1:

/interface gre add name=myGre remote-address=192.168.90.1 local-address=192.168.80.1

En un router del sitio 2:

/interface gre add name=myGre remote-address=192.168.80.1 local-address=192.168.90.1

Como se puede ver, la configuración del túnel es bastante sencilla.

Nota: En este ejemplo, no se configura keepalive, de modo que la interfaz de túnel tendrá el estado “running” incluso si el extremo remoto del túnel no está disponible.

Ahora solo necesitamos configurar las direcciones del túnel y el enrutamiento adecuado.

En un router del sitio 1:

/ip address add address=172.16.1.1/30 interface=myGre

/ip route add dst-address=10.1.202.0/24 gateway=172.16.1.2

En un router del sitio 2:

/ip address add address=172.16.1.2/30 interface=myGre

/ip route add dst-address=10.1.101.0/24 gateway=172.16.1.1

En este punto, ambos sitios tienen conectividad de Capa 3 a través del túnel GRE.

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCTCE, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Así podremos darte la mejor recomendación

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.