¿Qué es la triada en Seguridad de la Información?

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

La triada de seguridad de la información es un concepto fundamental en el campo de la ciberseguridad.

También conocida como CIA por sus siglas en inglés (Confidencialidad, Integridad, Disponibilidad), forma la base de cualquier estrategia de ciberseguridad efectiva. Profundizando en estos conceptos, es posible entender mejor las implicaciones y los métodos involucrados en su implementación.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Consiste en tres componentes clave que se consideran fundamentales para garantizar la seguridad de la información:

1. Confidencialidad

La confidencialidad se refiere a la protección de la información contra el acceso no autorizado. El objetivo es garantizar que solo las personas autorizadas tengan acceso a la información confidencial. Algunos ejemplos de medidas que garantizan la confidencialidad incluyen:

Cifrado de datos

Utilizar algoritmos de cifrado para proteger los datos sensibles, de modo que solo puedan ser leídos por las personas que tienen la clave de descifrado adecuada.

Control de acceso

Implementar mecanismos como contraseñas, autenticación de dos factores y listas de control de acceso para limitar quién puede acceder a la información confidencial.

Políticas de seguridad

Establecer políticas y procedimientos claros sobre cómo se debe manejar y compartir la información confidencial dentro de una organización.

Enmascaramiento de datos

Es un método que permite presentar información sensible de manera que se mantiene su estructura, pero sin revelar la información original. Se utiliza a menudo para pruebas en entornos no productivos, donde los datos originales no son necesarios pero la consistencia de los datos sí lo es.

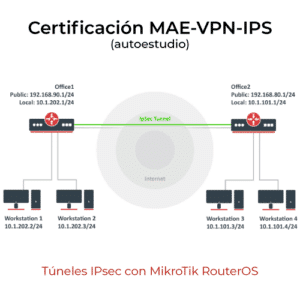

Túneles VPN

Los túneles VPN (Virtual Private Network) permiten el intercambio de datos a través de redes públicas como si los usuarios estuvieran conectados a una red privada, lo que aumenta la seguridad de los datos en tránsito.

Clasificación de datos

Clasificar la información según su nivel de sensibilidad puede ayudar a determinar qué medidas de seguridad son las más apropiadas para cada tipo de dato.

2. Integridad

La integridad se refiere a la protección de la precisión y la integridad de la información. Implica asegurarse de que los datos no sean alterados de manera no autorizada, garantizando su exactitud y confiabilidad.

Algunos ejemplos de medidas que garantizan la integridad incluyen:

Firmas digitales

Utilizar firmas digitales para verificar la integridad de los datos y asegurar que no hayan sido modificados durante el tránsito o el almacenamiento.

Registros de auditoría

Mantener registros de auditoría detallados que rastreen los cambios y las actividades relacionadas con la información, lo que facilita la detección de alteraciones no autorizadas.

Copias de seguridad

Realizar copias de seguridad regulares de la información para garantizar que, en caso de daño o alteración, se pueda restaurar una versión válida y confiable.

Sistemas de detección de intrusos

Los sistemas de detección de intrusos (IDS) pueden ayudar a identificar cualquier actividad sospechosa que pueda indicar una amenaza a la integridad de los datos.

Control de versiones

El control de versiones permite rastrear y manejar cambios a los datos, lo que puede ser especialmente útil en entornos de desarrollo de software.

Hashing

El hashing es una técnica que puede utilizarse para verificar la integridad de los datos. Al comparar el hash de los datos en su estado original con el hash de los datos en su estado actual, es posible determinar si los datos han sido alterados.

3. Disponibilidad

La disponibilidad se refiere a asegurar que la información esté disponible y accesible cuando sea necesario. Esto implica garantizar que los sistemas y los datos estén disponibles y funcionando correctamente para los usuarios autorizados.

Algunos ejemplos de medidas que garantizan la disponibilidad incluyen:

Planes de continuidad del negocio

Desarrollar planes y procedimientos para garantizar la disponibilidad de los sistemas y la información en caso de interrupciones, como desastres naturales o fallas del sistema.

Redundancia y respaldo

Establecer sistemas redundantes y realizar copias de seguridad para garantizar la disponibilidad de los datos en caso de fallas o pérdidas.

Mantenimiento y actualización

Realizar un mantenimiento regular de los sistemas y asegurarse de que los parches y actualizaciones de seguridad estén al día para evitar interrupciones debido a vulnerabilidades conocidas.

Balanceo de carga

Distribuir la demanda de los recursos de red entre varios servidores puede ayudar a garantizar la disponibilidad incluso durante los picos de demanda.

Monitoreo de la red

El monitoreo regular de la red puede ayudar a identificar y solucionar los problemas antes de que afecten a la disponibilidad de los datos.

Recuperación de desastres

Tener un plan de recuperación de desastres bien definido y practicado es fundamental para garantizar la rápida recuperación y la continuidad de las operaciones en caso de una interrupción importante.

La triada de seguridad de la información, compuesta por confidencialidad, integridad y disponibilidad, proporciona un marco sólido para proteger la información en entornos digitales. Estos tres aspectos deben abordarse de manera equilibrada para garantizar una adecuada gestión de la seguridad de la información.

Proporciona además un marco integral para la gestión de la seguridad de la información.

Recomendaciones

Para implementarla de manera efectiva, es importante tener en cuenta que estos tres principios están interrelacionados y deben abordarse de manera equilibrada. La atención desmedida a un solo componente puede resultar en la debilitación de los otros dos.

Es esencial, por lo tanto, que las organizaciones tomen un enfoque holístico para abordar la triada de seguridad de la información. Esto implica tener en cuenta tanto los aspectos técnicos como los humanos de la seguridad de la información.

Por el lado técnico, se deben implementar y mantener actualizadas las medidas de protección adecuadas, como los sistemas de cifrado y control de acceso, las herramientas de protección contra malware y las soluciones de respaldo y recuperación de datos.

Desde el punto de vista humano, es crucial fomentar una cultura de seguridad en la organización. Esto incluye la formación regular de los empleados en buenas prácticas de seguridad de la información, la promoción de una actitud de responsabilidad con respecto a la protección de los datos y la implementación de políticas de seguridad claras y comprensibles.

En resumen

La gestión de la seguridad de la información debe ser un proceso continuo. El paisaje de las amenazas cibernéticas está en constante evolución, y las organizaciones deben estar preparadas para adaptarse y responder a las nuevas amenazas a medida que surgen.

Esto implica llevar a cabo evaluaciones de seguridad regulares y auditorías para identificar y abordar cualquier vulnerabilidad.

Para terminar, la implementación exitosa de la triada de seguridad de la información también requiere un compromiso a nivel organizacional. La alta dirección debe estar comprometida con la seguridad de la información y debe proporcionar los recursos necesarios para su implementación.

Sin un apoyo adecuado a nivel de dirección, las medidas de seguridad de la información pueden quedar relegadas, lo que puede resultar en vulnerabilidades y aumentar el riesgo de brechas de seguridad.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

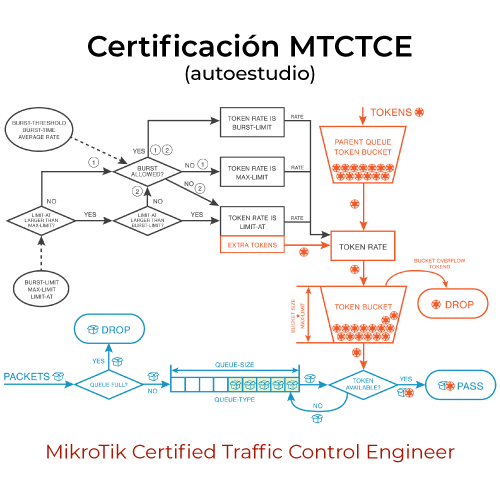

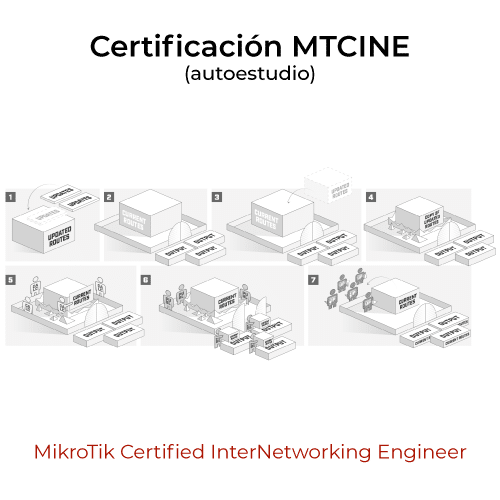

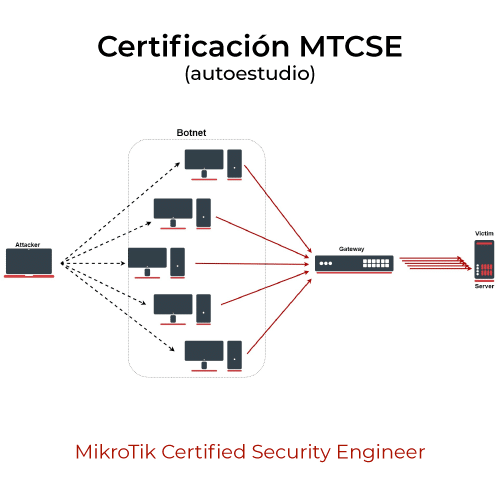

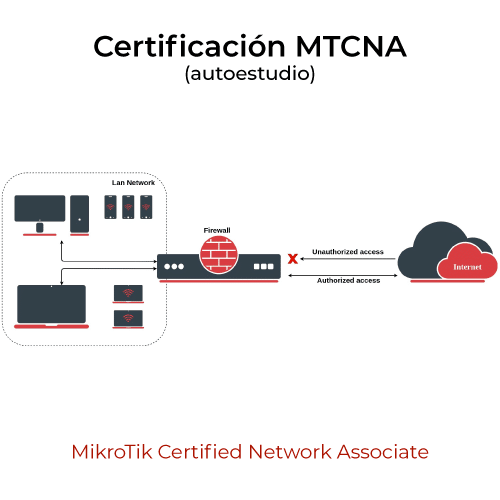

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

Artículos Relacionados

- En qué consiste el ataque a TKIP (Temporal Key Integrity Protocol)

- Tipos de Ataques de Denegación de Servicio Distribuido (DDoS): Guía Completa con Ejemplos y Protección en MikroTik

- Qué es un Sistema de Detección de Intrusiones (IDS)

- ¿Qué es un ataque de fuerza bruta?

- Handshaking de 3 vías (Three Way Handshake): qué es, cómo funciona y por qué es clave en TCP

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.