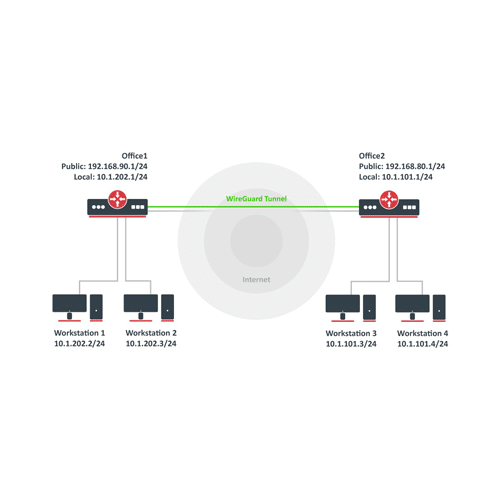

WireGuard en MikroTik RouterOS: Una Solución Segura y Eficiente para VPN

Una de las tecnologías de VPN más novedosas y prometedoras es WireGuard, que ha ganado reconocimiento por su simplicidad y eficiencia en comparación con las soluciones tradicionales. MikroTik RouterOS incorpora soporte para WireGuard, lo que facilita la implementación de esta tecnología en una variedad de escenarios. Al final del artículo encontrarás un pequeño test que […]

WireGuard en MikroTik RouterOS: Una Solución Segura y Eficiente para VPN Leer más »