Libro Seguridad Avanzada RouterOS v7

Material de estudio para el Curso de Certificación MTCSE, actualizado a RouterOS v7

Un ataque DHCP Starvation es un tipo de ataque a la red que se realiza con el objetivo de agotar todas las direcciones IP disponibles que puede asignar un servidor DHCP (Dynamic Host Configuration Protocol). DHCP es un protocolo de red que se utiliza para asignar automáticamente direcciones IP y otros parámetros de configuración de red a los dispositivos en una red.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

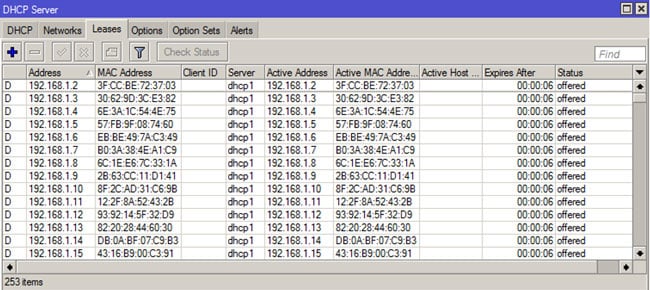

El ataque DHCP Starvation funciona al inundar el servidor DHCP con solicitudes de DHCPDISCOVER desde un cliente malicioso. Estas solicitudes a menudo se realizan utilizando diferentes direcciones MAC para cada solicitud, que se falsifican para hacer parecer que provienen de diferentes clientes.

Como resultado, el servidor DHCP asigna una dirección IP a cada una de estas solicitudes falsas, agotando rápidamente el pool de direcciones IP disponibles.

Una vez que se han agotado todas las direcciones IP, los dispositivos legítimos no pueden obtener una dirección IP cuando intentan unirse a la red, ya que el servidor DHCP no tiene direcciones IP disponibles para asignar. Esto efectivamente puede negar el servicio a estos dispositivos, evitando que se conecten a la red.

Además, luego de que se ha agotado el pool de direcciones IP, un atacante puede configurar un servidor DHCP malicioso en la red que comienza a emitir direcciones IP válidas.

Como resultado, los dispositivos que se unen a la red pueden recibir una configuración de red del servidor DHCP malicioso, permitiendo al atacante redirigir el tráfico, ejecutar ataques de hombre en medio, o realizar otros tipos de ataques basados en la red.

Es importante destacar que un ataque de DHCP Starvation es principalmente un ataque de denegación de servicio, ya que su objetivo principal es evitar que los dispositivos legítimos se conecten a la red. Sin embargo, también puede ser el preludio de un ataque más sofisticado si se instala un servidor DHCP malicioso.

La mejor manera de prevenir un ataque de DHCP Starvation es limitar el número de direcciones IP que un solo dispositivo puede solicitar en un período de tiempo determinado. Esto se puede lograr utilizando la seguridad del puerto en los switches de la red para limitar el número de direcciones MAC que pueden estar asociadas con un solo puerto.

Además, se pueden utilizar las listas de control de acceso (ACLs) para filtrar las solicitudes DHCP basándose en las direcciones MAC conocidas. Sin embargo, esto puede ser laborioso de implementar y mantener en redes grandes o de rápida evolución. También se pueden utilizar técnicas de detección de intrusos para identificar el tráfico inusual en la red que podría indicar un ataque de DHCP Starvation.

Las técnicas de mitigación más avanzadas incluyen el uso de DHCP Snooping. Esta es una técnica que se utiliza en los switches de la red para evitar ataques de DHCP Starvation y servidores DHCP maliciosos. DHCP Snooping funciona interceptando todas las solicitudes y respuestas de DHCP en la red.

El switch mantiene un seguimiento de todas las asignaciones de dirección IP en una tabla de enlace DHCP. Cualquier tráfico DHCP de un servidor DHCP no autorizado o solicitudes de dirección IP no válidas (como las generadas durante un ataque de DHCP Starvation) se descartan.

Además, los routers de la red pueden ser configurados para ignorar las solicitudes de DHCP que provienen de interfaces que no deberían tener servidores DHCP. Esta es una técnica conocida como DHCP Snooping Trust. Los puertos confiables se configuran para aceptar respuestas de DHCP, mientras que los puertos no confiables sólo se configurarán para aceptar solicitudes de DHCP.

Es importante señalar que, aunque estas técnicas pueden ser efectivas para prevenir ataques de DHCP Starvation y servidores DHCP maliciosos, no abordan todas las formas de ataque a la red basadas en DHCP.

Por ejemplo, un atacante también podría intentar agotar la tabla de enlace DHCP de un switch con solicitudes de DHCP falsas, un ataque conocido como DHCP Spoofing. Este tipo de ataques requiere su propia gama de técnicas de mitigación.

A pesar de la sofisticación de los posibles ataques, la seguridad de DHCP es una parte esencial de la seguridad general de la red. Al entender cómo funcionan estos ataques y cómo prevenirlos, los administradores de red pueden proteger mejor sus redes y garantizar la disponibilidad y la seguridad de sus servicios de red.

Material de estudio para el Curso de Certificación MTCSE, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.