¿Qué significa un ataque Man-in-the-Middle?

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

Un ataque Man-in-the-Middle (MiTM) es un término clave en el ámbito de la ciberseguridad. ¿Sabías que se refiere a cuando un hacker intercepta la comunicación entre dos sistemas sin que ellos se percaten? En efecto, es como si alguien se colara en medio de tu conversación privada, y es algo que necesitas entender para protegerte adecuadamente

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Situación típica de un ataque MiTM

Para que lo comprendas mejor, imagina esta situación.

Estás en un café, conectado a la red Wi-Fi gratuita. No obstante, sin saberlo, un hacker también está allí, escuchando tus conversaciones digitales.

Cuando intentas acceder a tu cuenta bancaria, el intruso se infiltra en la conexión y puede ver, e incluso alterar, los datos transmitidos. Esa es la esencia de un ataque MiTM, y es lo que lo hace tan peligroso.

Es importante, entonces, estar alerta para minimizar los riesgos de este tipo de ataque. Por ejemplo, cuando utilices redes Wi-Fi públicas, limita el acceso a sitios que no contengan información sensible. Recuerda, también, verificar la URL del sitio que estás visitando. Si la URL es “HTTP” en lugar de “HTTPS”, significa que la conexión no está encriptada y es vulnerable a un ataque MiTM.

Estrategias y métodos

Aunque en este escenario, parece que el ataque MiTM es algo inevitable y totalmente perjudicial, existen medidas para protegernos.

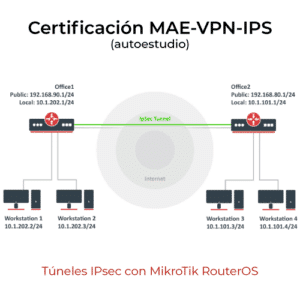

¿Sabías que una VPN puede ser un escudo útil contra estos ataques? Cuando usas una VPN, tu tráfico de internet está encriptado. Eso significa que, incluso si un hacker logra interceptarlo, no podrá entender la información que estás transmitiendo.

Por otro lado, si bien estos métodos de protección son eficaces, no son infalibles. La seguridad absoluta es una utopía en el mundo digital. Sin embargo, estar informado y tomar precauciones puede reducir enormemente la posibilidad de ser víctima de un ataque MiTM.

Ataques en el hogar

Este tipo de ataques no se limita a redes Wi-Fi públicas, también pueden ocurrir en redes domésticas o corporativas si un ciberdelincuente logra infiltrarse en ellas.

Por ejemplo, si el hacker logra comprometer el router de tu casa, podría redirigir todo tu tráfico a través de su propia máquina, logrando así un ataque MiTM.

Los ataques Man-in-the-Middle pueden tomar varias formas. En algunas ocasiones, el atacante se limita a “escuchar” el tráfico, una práctica conocida como “eavesdropping” o “sniffing“. En este caso, el atacante recoge la información que se transmite, como contraseñas, números de tarjeta de crédito o información personal.

En otros casos, el atacante puede decidir interferir activamente en la comunicación. Esto puede implicar la alteración de los mensajes que se transmiten, como cambiar una dirección de destino en una transferencia bancaria o modificar un mensaje enviado en una conversación de chat.

Cifrado de datos

Debido a la gravedad de estos ataques, existen varias estrategias de defensa que puedes emplear para proteger tus comunicaciones. Entre ellas, una de las más comunes es el uso de cifrado.

El cifrado de extremo a extremo, como el que se utiliza en aplicaciones de mensajería como WhatsApp, garantiza que sólo los participantes en la conversación puedan leer los mensajes.

Por otro lado, en el caso de las redes Wi-Fi, la protección WPA3 es actualmente la más segura y recomendable. Esta tecnología proporciona un nivel de cifrado mucho más robusto que las versiones anteriores, dificultando el trabajo de los ciberdelincuentes.

Finalmente, el uso de la autenticación de dos factores o 2FA puede ser un aliado útil. Aunque un atacante logre interceptar tus credenciales de inicio de sesión, la 2FA requiere un segundo factor de autenticación (como un mensaje de texto o una aplicación de autenticación) que el atacante probablemente no tenga.

Firmware y actualizaciones

Otro paso esencial para protegerse de los ataques Man-in-the-Middle es mantener sus dispositivos y aplicaciones actualizados. Las actualizaciones a menudo incluyen parches de seguridad que solucionan las vulnerabilidades que los ciberdelincuentes podrían explotar para realizar estos ataques.

Por otra parte, también es importante tener precaución al descargar e instalar software. Algunos programas pueden contener malware que permita a los atacantes realizar un ataque MiTM. Por lo tanto, siempre es recomendable descargar software sólo de fuentes confiables y verificar las credenciales del desarrollador.

Además, para sitios web y aplicaciones que requieren introducir información personal o financiera, asegúrate siempre de que el sitio web está protegido por HTTPS, que es el protocolo de transferencia de hipertexto seguro. La “S” al final significa que la comunicación entre tu navegador y el sitio web está cifrada.

Phishing

Es importante también ser consciente de los ataques de phishing, que a menudo van de la mano con los ataques Man-in-the-Middle. En un ataque de phishing, el atacante intenta engañarte para que proporciones información personal o financiera, por lo general a través de un correo electrónico o sitio web que se hace pasar por una entidad legítima.

SSL Stripping

Este tipo de ataque implica que el ciberdelincuente interfiere en la conexión entre tu dispositivo y un sitio web seguro, eliminando el cifrado y dejando tus datos vulnerables.

Para protegerte de este tipo de ataque, puedes usar la extensión de navegador HTTPS Everywhere, que obliga a los sitios web a usar una conexión segura.

Además, en las empresas, las redes privadas virtuales (VPN) son a menudo una solución preferida para protegerse contra los ataques MiTM. Sin embargo, es crucial tener en cuenta que no todas las VPNs son iguales. Algunas pueden no cifrar los datos de manera efectiva, dejándolos vulnerables a los ciberdelincuentes. Asegúrate de elegir una VPN de confianza que ofrezca un cifrado sólido.

Inspección SSL

Esta técnica, implementada en firewalls de próxima generación y otras soluciones de seguridad, permite descifrar, inspeccionar y volver a cifrar el tráfico SSL para buscar amenazas. Si bien este método puede ser controvertido debido a problemas de privacidad, puede ser muy eficaz para prevenir los ataques MiTM en un entorno corporativo.

DNS sobre HTTPS

El uso de DNS sobre HTTPS (DoH) o DNS sobre TLS (DoT) también puede ayudar a proteger contra los ataques MiTM.

Estas tecnologías cifran las solicitudes de DNS, lo que evita que los atacantes vean o modifiquen las solicitudes y respuestas de DNS.

Tabla resumen: Tipos de ataque Man-in-the-Middle y las estrategias para contrarrestarlos

| Tipo de Ataque MiTM | Descripción | Estrategias |

|---|---|---|

| Eavesdropping o Sniffing | El atacante intercepta y recoge pasivamente los datos transmitidos en la red, como contraseñas y números de tarjeta de crédito. | Uso de cifrado de extremo a extremo, autenticación de dos factores, y conexión a redes seguras. |

| Interferencia Activa | El atacante altera activamente los mensajes que se transmiten, como cambiar una dirección de destino en una transferencia bancaria o modificar un mensaje enviado en una conversación de chat. | Uso de cifrado de extremo a extremo, autenticación de dos factores, y conexión a redes seguras. |

| Ataque de Hombre en el Medio a través del WiFi | El atacante se infiltra en una red WiFi no segura y realiza un ataque MiTM. | Evitar conexiones a redes WiFi públicas no seguras, usar VPNs, y verificar que el WiFi esté usando WPA3 u otro protocolo de seguridad sólido. |

| Ataque de Hombre en el Medio a través de Malware | El atacante utiliza malware para infiltrarse en un dispositivo y realizar un ataque MiTM. | Mantener actualizado el sistema operativo y todas las aplicaciones, usar programas antivirus confiables, y descargar software solo de fuentes confiables. |

| Ataque de Phishing | Aunque no es un ataque MiTM per se, se utiliza comúnmente en conjunción con estos ataques. El atacante engaña al usuario para que proporcione información personal o financiera. | Ser consciente de las tácticas de phishing, verificar siempre la autenticidad de los correos electrónicos y sitios web, y usar la autenticación de dos factores. |

| SSL Stripping | El atacante interfiere en la conexión entre tu dispositivo y un sitio web seguro, eliminando el cifrado y dejando tus datos vulnerables. | Uso de la extensión HTTPS Everywhere y conexión solo a sitios seguros. |

| Inspección SSL | Técnica que permite descifrar, inspeccionar y volver a cifrar el tráfico SSL para buscar amenazas. Usado especialmente en entornos corporativos. | Implementación de firewalls de próxima generación con capacidad de inspección SSL. |

| Ataques al DNS | El atacante puede ver o modificar las solicitudes y respuestas de DNS, redirigiendo al usuario a sitios maliciosos. | Uso de DNS sobre HTTPS (DoH) o DNS sobre TLS (DoT) para cifrar las solicitudes de DNS. |

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

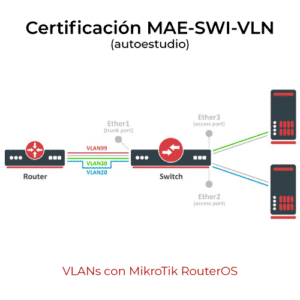

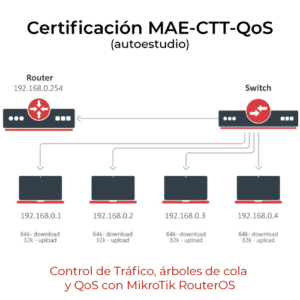

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.