(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

Si trabajas con MikroTik en entornos productivos, tarde o temprano te vas a enfrentar a la misma pregunta:

“¿Quién está consumiendo todo el ancho de banda?”

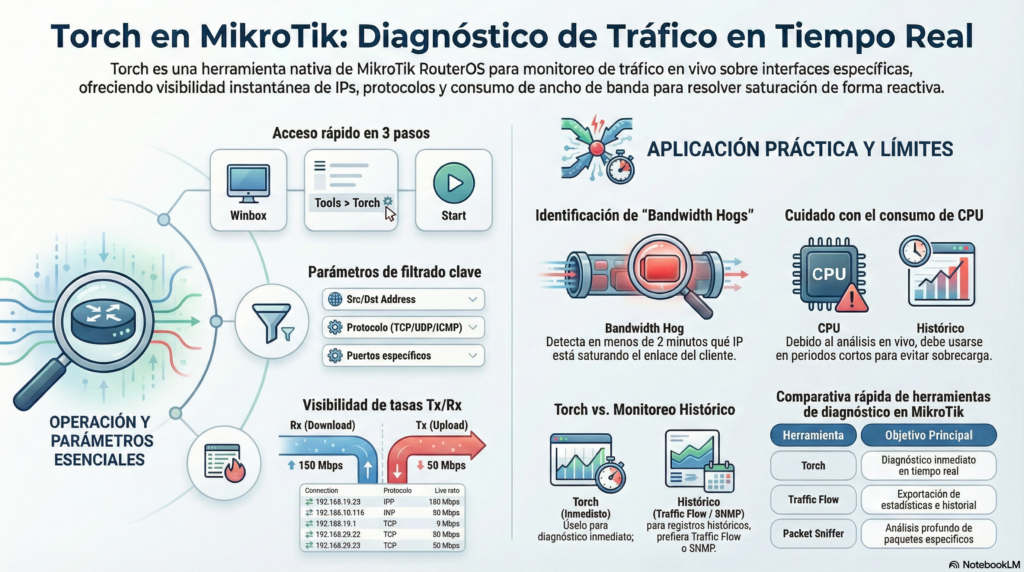

Ahí es donde Torch en MikroTik se convierte en una de las herramientas más potentes de RouterOS para el monitoreo de tráfico en tiempo real. No es un simple visor: es un instrumento de diagnóstico inmediato que permite identificar IPs, puertos, protocolos y tasas de transferencia directamente desde una interfaz específica.

Y bien usada, puede ahorrarte horas de troubleshooting.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Torch es una herramienta integrada en RouterOS que permite analizar tráfico en tiempo real sobre una interfaz específica del router.

A diferencia de herramientas como Traffic Flow o SNMP, Torch:

No depende de exportación de datos.

No requiere configuración previa compleja.

Funciona en tiempo real.

Permite filtrar por IP, puerto y protocolo.

En términos prácticos, sirve para:

Detectar qué IP está consumiendo más ancho de banda.

Identificar tráfico sospechoso.

Analizar protocolos específicos (HTTP, HTTPS, BitTorrent, etc.).

Diagnosticar problemas de saturación.

Ver comunicación entre origen y destino en vivo.

En redes ISP pequeñas, por ejemplo, es común usar Torch cuando un cliente reporta lentitud generalizada. En cuestión de segundos puedes visualizar si existe una IP transmitiendo a tasas anormales.

Eso es diagnóstico reactivo inmediato.

Ir a Tools

Seleccionar Torch

Elegir la interfaz (ej: ether1 o bridge-clientes)

Configurar filtros opcionales

Presionar Start

Campos importantes:

Src. Address: IP origen

Dst. Address: IP destino

Protocol: TCP, UDP, ICMP

Tx Rate: tráfico saliente

Rx Rate: tráfico entrante

Port: puerto utilizado

Un error común en estudiantes es no seleccionar la interfaz correcta. Si monitoreas la WAN cuando el problema está en el bridge LAN, no verás el tráfico relevante.

También puedes ejecutarlo vía consola:

/tool torch interface=ether1

Con filtros:

/tool torch interface=bridge1 port=443 protocol=tcp

Esto resulta útil cuando trabajas remotamente por SSH en un entorno ISP.

| Parámetro | Función |

|---|---|

| interface | Interfaz a analizar |

| src-address | Filtrar por IP origen |

| dst-address | Filtrar por IP destino |

| port | Filtrar por puerto |

| protocol | TCP, UDP, ICMP |

| duration | Tiempo de captura |

Escenario típico:

Un nodo inalámbrico comienza a saturarse en horas pico. No hay alertas en el sistema, pero el enlace está al 95%.

Con Torch sobre la interfaz del cliente puedes detectar:

Una IP transmitiendo a 80 Mbps constantes.

Tráfico hacia múltiples destinos externos.

Uso intensivo de puerto 6881 (BitTorrent).

En menos de 2 minutos identificas al responsable.

Filtrando por puertos dinámicos o patrones TCP/UDP, Torch permite detectar tráfico P2P incluso cuando el puerto cambia.

Aunque no reemplaza DPI, da una señal clara de consumo anómalo.

En redes mal segmentadas, puedes detectar:

Broadcast excesivo

Multicast inesperado

ARP flooding

Torch te muestra rápidamente si múltiples dispositivos están enviando tráfico hacia 255.255.255.255 o saturando el bridge.

Torch consume CPU porque analiza tráfico en tiempo real.

Recomendaciones:

No dejarlo corriendo innecesariamente.

Usarlo por periodos cortos.

Evitar ejecutarlo en routers de alto tráfico durante horas pico.

Preferir ventanas de mantenimiento si el equipo es de gama baja.

En routers CCR o equipos más robustos, el impacto es menor, pero siempre debe usarse con criterio.

Analizar la interfaz equivocada.

No aplicar filtros y saturar la vista con miles de conexiones.

Creer que Torch guarda historial (no lo hace).

Confundir tráfico Tx con consumo real del cliente.

Dejarlo activo demasiado tiempo.

Torch es diagnóstico instantáneo, no herramienta de monitoreo histórico.

| Herramienta | Mejor para |

|---|---|

| Torch | Diagnóstico inmediato en tiempo real |

| Traffic Flow | Exportar estadísticas a colectores (NetFlow) |

| Packet Sniffer | Análisis profundo de paquetes |

| SNMP | Monitoreo continuo |

Si necesitas histórico → Traffic Flow

Si necesitas análisis profundo → Packet Sniffer

Si necesitas respuesta inmediata → Torch

No guarda registros.

No reemplaza sistemas de monitoreo.

Puede impactar CPU.

No analiza contenido de paquetes.

No ofrece estadísticas agregadas a largo plazo.

Es herramienta de campo, no plataforma analítica.

Usa Torch cuando:

✔ Necesitas identificar quién consume ancho de banda ahora mismo.

✔ Debes diagnosticar tráfico sospechoso.

✔ Requieres análisis rápido sin herramientas externas.

No lo uses como:

✘ Sistema de monitoreo permanente.

✘ Sustituto de NetFlow.

✘ Herramienta de auditoría forense.

Bien utilizada, la herramienta Torch en MikroTik es uno de los recursos más potentes para técnicos de redes e ISPs que necesitan visibilidad inmediata del tráfico.

Sí, puede aumentar el uso de CPU mientras está activo

No. Solo muestra datos en tiempo real

Sí, pero en periodos cortos y con criterio

Torch muestra estadísticas resumidas; Packet Sniffer captura paquetes completos

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.