¿Qué es un ataque de fuerza bruta?

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

Un ataque de fuerza bruta es una táctica de ciberseguridad que implica adivinar repetidamente, credenciales de usuario, como un nombre de usuario y una contraseña.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Cómo se logra esto

Se utilizan programas informáticos especialmente diseñados para ejecutar innumerables combinaciones posibles de credenciales hasta dar con las correctas.

Ahora, es importante entender que estos ataques no son sutiles. Como su nombre lo indica, no se enfocan en encontrar una grieta en el sistema de seguridad, sino que se enfocan en abrir la puerta de golpe.

Imagina a alguien intentando abrir una caja fuerte girando la rueda una y otra vez hasta que, por pura perseverancia, logra abrir la cerradura.

Perseverancia

Al igual que ese ladrón imaginario, los atacantes que utilizan la fuerza bruta se basan en la resistencia y la perseverancia. Están dispuestos a ejecutar millones o incluso miles de millones de combinaciones de contraseñas hasta encontrar la correcta.

Y aunque esto puede parecer un proceso largo y tedioso, las computadoras modernas pueden generar y probar estas combinaciones a velocidades impresionantes.

Debilidades

Por supuesto, la estrategia del ataque de fuerza bruta tiene sus debilidades. Una de las más notables es su falta de sutileza. La gran cantidad de intentos de inicio de sesión fallidos puede alertar a los administradores de seguridad y provocar que se tomen medidas. Además, estos ataques también pueden verse frustrados por contraseñas fuertes y sistemas de seguridad robustos.

Estrategias de protección

Para protegerse contra estos ataques, los expertos recomiendan varias estrategias.

- La más obvia es utilizar contraseñas fuertes, que incluyen una mezcla de letras, números y símbolos.

- También es útil habilitar la autenticación de dos factores, que agrega una capa adicional de seguridad.

Un ataque de fuerza bruta es una táctica cruda pero efectiva que se basa en la repetición y la paciencia. Aunque esta estrategia tiene sus limitaciones, sigue siendo crucial tomar medidas para protegerse contra ella.

Herramientas que facilitan los ataques de fuerza bruta

Los atacantes disponen de una variedad de herramientas y programas que les facilitan la ejecución de ataques de fuerza bruta. Muchas de estas herramientas son de código abierto, lo que significa que cualquier persona con los conocimientos técnicos adecuados puede modificarlas para adaptarlas a sus necesidades específicas. Entre las más conocidas, encontramos:

John the Ripper: Este es un software muy popular entre los expertos en ciberseguridad, tanto para fines legítimos como ilícitos. John the Ripper es excepcionalmente bueno para descifrar contraseñas. Se destaca por su velocidad y la variedad de ataques que puede ejecutar, incluyendo ataques de fuerza bruta.

Hydra: Hydra es otra herramienta bastante conocida que se usa para llevar a cabo ataques de fuerza bruta a diferentes servicios de red. Esta herramienta es capaz de atacar numerosos protocolos, incluyendo telnet, FTP, HTTP, HTTPS, SMB y muchos otros.

Aircrack-ng: Este conjunto de herramientas es frecuentemente usado para probar la seguridad de las redes Wi-Fi. Aircrack-ng puede llevar a cabo ataques de fuerza bruta contra contraseñas de red.

Hashcat: Hashcat es otra herramienta poderosa utilizada para descifrar contraseñas. Esta herramienta utiliza la potencia de la GPU para acelerar el proceso de descifrado.

Burp Suite: Este es una suite de pruebas de seguridad web que tiene la capacidad de realizar ataques de fuerza bruta a contraseñas de sitios web.

Es importante resaltar que todas estas herramientas, aunque pueden ser utilizadas para fines nefastos, también son herramientas cruciales para los profesionales de la seguridad cibernética.

Se utilizan para realizar pruebas de penetración y auditorías de seguridad con el fin de encontrar y solucionar vulnerabilidades en los sistemas.

Es ALTAMENTE IMPORTANTE recordar que el uso de estas herramientas para realizar ataques no autorizados está estrictamente prohibido y puede dar lugar a graves sanciones legales. La ciberseguridad es un campo que requiere un alto grado de responsabilidad y ética profesional.

¿Cómo nos podemos proteger de estas herramientas?

Para proteger tus sistemas de ataques de fuerza bruta utilizando estas herramientas, hay una serie de medidas de seguridad que puedes implementar. Veamos las recomendaciones para cada uno:

John the Ripper y Hashcat: Como ambas son herramientas que descifran contraseñas, la protección más efectiva es tener contraseñas fuertes.

Asegúrate de que tus contraseñas incluyan una combinación de letras (mayúsculas y minúsculas), números y símbolos.

Evita usar palabras comunes o información personal.

Puedes considerar el uso de un gestor de contraseñas para ayudarte a generar y recordar contraseñas seguras.

Hydra: Para protegerte contra ataques a servicios de red, debes asegurarte de que cualquier servicio que esté expuesto a Internet esté debidamente protegido. Esto incluye el uso de contraseñas fuertes, la implementación de autenticación de dos factores y la actualización regular del software para parchear cualquier vulnerabilidad conocida.

Aircrack-ng: Para proteger tu red Wi-Fi, usa una contraseña fuerte

Evita el protocolo de seguridad WEP, ya que es notoriamente inseguro.

En su lugar, utiliza WPA2 o WPA3.

Considera ocultar tu red Wi-Fi para que no sea visible para los dispositivos que no la han usado antes.

Burp Suite: Para proteger tu sitio web de ataques de fuerza bruta, puedes implementar límites de intentos de inicio de sesión, lo que bloquea a un usuario después de un cierto número de intentos fallidos. Además, asegúrate de mantener tu sitio web y su software de backend actualizado para protegerte contra las últimas vulnerabilidades conocidas.

Recuerda que una buena práctica de seguridad cibernética es monitorizar regularmente tus sistemas para detectar cualquier actividad sospechosa. Una detección temprana puede ser crucial para prevenir un ataque exitoso.

Comparativa del nivel de afectación por sistema operativo

Es importante aclarar que la efectividad de estas herramientas depende más del objetivo del ataque (como un servicio específico o una aplicación) y las medidas de seguridad implementadas, que del sistema operativo en sí. De todos modos, aquí tienes una tabla que proporciona una comparación general:

| Herramienta | Windows | MacOS | Linux | Android | iOS |

|---|---|---|---|---|---|

| John the Ripper | Medio | Medio | Medio | Bajo | Bajo |

| Hydra | Medio | Medio | Alto | Bajo | Bajo |

| Aircrack-ng | Bajo | Bajo | Alto | Alto | Bajo |

| Hashcat | Medio | Medio | Medio | Bajo | Bajo |

| Burp Suite | Medio | Medio | Medio | Medio | Bajo |

Es importante tener en cuenta que:

Windows, MacOS, Linux: Estos sistemas operativos son comúnmente utilizados en entornos de escritorio y servidores, y pueden ser vulnerables a estas herramientas si no se aplican las medidas de seguridad adecuadas. Los sistemas basados en Linux son particularmente objetivo de Hydra y Aircrack-ng debido a su amplio uso en servidores y redes.

Android, iOS: Estos son sistemas operativos de dispositivos móviles. Aunque generalmente tienen menos riesgo, pueden ser vulnerables a ciertos ataques, como los realizados con Aircrack-ng contra Wi-Fi.

Este es un panorama general. La seguridad de un sistema depende en gran medida de las actualizaciones de seguridad, las configuraciones específicas, las aplicaciones instaladas y las prácticas de seguridad del usuario final.

Aplicaciones más afectadas por sistema operativo

Te presentamos una tabla con las aplicaciones más comúnmente atacadas en estos sistemas operativos usando las herramientas mencionadas:

| Herramienta | Windows | MacOS | Linux | Android | iOS |

|---|---|---|---|---|---|

| John the Ripper | Credenciales de Windows | Credenciales de MacOS | Credenciales de Linux | Credenciales guardadas | Credenciales guardadas |

| Hydra | Servicios de red (FTP, SSH, SMB) | Servicios de red (FTP, SSH) | Servicios de red (FTP, SSH) | Servicios de red (FTP, SSH) | Servicios de red (FTP, SSH) |

| Aircrack-ng | Wi-Fi | Wi-Fi | Wi-Fi | Wi-Fi | Wi-Fi |

| Hashcat | Credenciales de Windows | Credenciales de MacOS | Credenciales de Linux | Credenciales guardadas | Credenciales guardadas |

| Burp Suite | Aplicaciones Web | Aplicaciones Web | Aplicaciones Web | Aplicaciones Web | Aplicaciones Web |

Las aplicaciones o servicios más vulnerables generalmente son aquellas que requieren autenticación.

Las herramientas de fuerza bruta como John the Ripper y Hashcat suelen apuntar a las credenciales guardadas en el sistema operativo o las aplicaciones.

Hydra y Burp Suite pueden ser utilizadas para atacar servicios de red y aplicaciones web, respectivamente. Los sistemas operativos mencionados tienen servicios de red y pueden ejecutar aplicaciones web, lo que los hace vulnerables a estos ataques.

Aircrack-ng se utiliza específicamente para romper la seguridad de las redes Wi-Fi, independientemente del sistema operativo que se esté utilizando.

La vulnerabilidad a estos ataques depende en gran medida de la configuración de seguridad y las prácticas del usuario, así como de la robustez de las contraseñas utilizadas.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

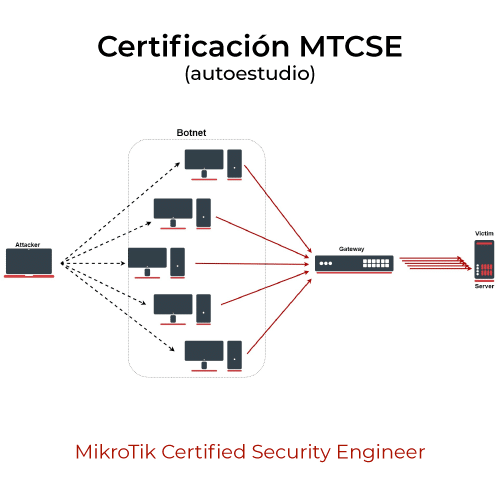

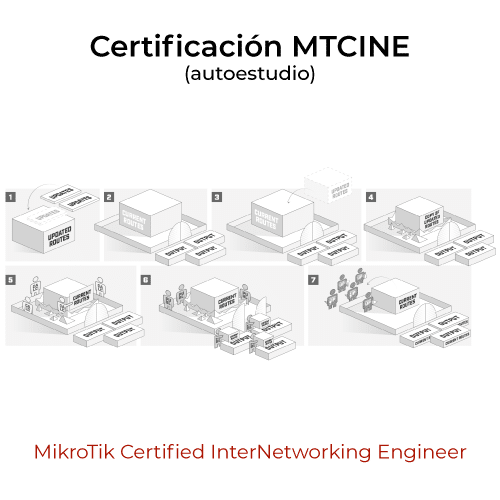

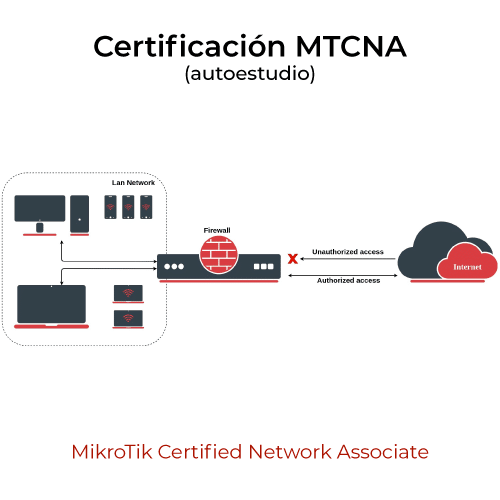

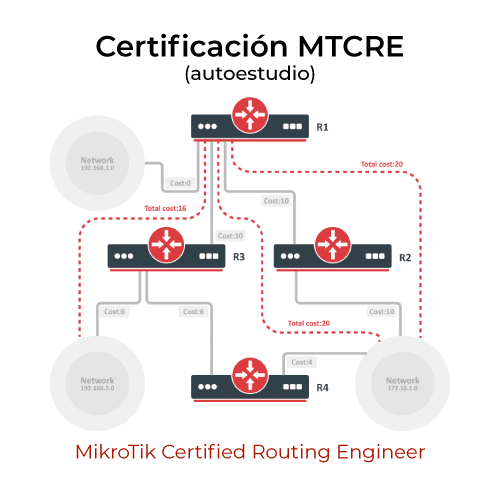

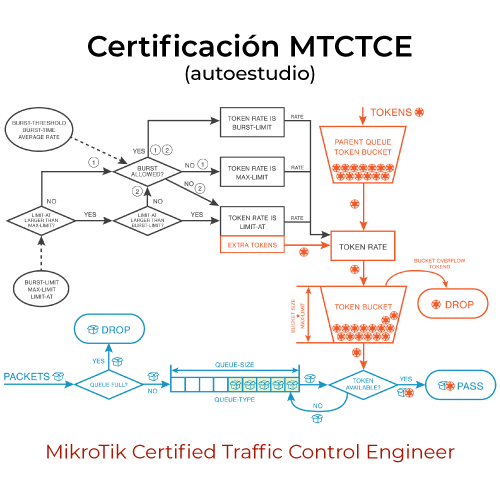

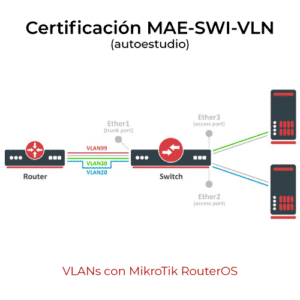

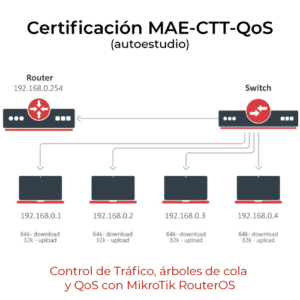

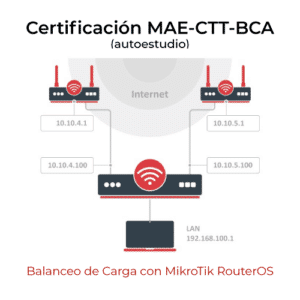

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

Artículos Relacionados

- En qué consiste el ataque KRACK (Key Reinstallation Attacks)

- En qué consiste el ataque KRACK (Key Reinstallation Attacks)

- Entre Stateful y Stateless: Dominando el Firewall de MikroTik

- Tipos de Ataques de Denegación de Servicio Distribuido (DDoS)

- ¿Qué es un firewall de filtrado de paquetes y cómo funciona?

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.