En profundidad con Unicast: Ventajas, Desventajas y Casos de Uso

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

El tráfico Unicast se refiere a la comunicación en red donde el flujo de datos se dirige de un dispositivo a otro dispositivo específico. Es la forma más común de transmisión en redes de computadoras. En otras palabras, un mensaje Unicast se envía desde un solo remitente a un solo destinatario.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Aquí están los detalles clave de cómo funciona el tráfico Unicast:

Direcciones IP Unicast

Cada dispositivo conectado a una red IP tiene una dirección IP única asignada. En el caso de Unicast, cada paquete de datos enviado a través de la red tiene una dirección de origen (el remitente) y una dirección de destino (el destinatario) en su encabezado.

Encaminamiento y enrutamiento Unicast

El encaminamiento Unicast asegura que el paquete de datos se envíe a través de la ruta más eficiente posible desde el remitente al destinatario. Los routers dentro de la red utilizan tablas de enrutamiento para determinar la ruta más corta o más eficiente para cada paquete de datos.

Protocolos Unicast

Varios protocolos de comunicación en redes, como el Protocolo de Control de Transmisión/Protocolo de Internet (TCP/IP), utilizan Unicast para la transmisión de datos. Los protocolos de enrutamiento como OSPF, BGP y RIP también utilizan Unicast para la transmisión de paquetes de enrutamiento.

Aplicaciones de Unicast

Unicast se utiliza en la mayoría de las comunicaciones de red de día a día, como el envío y recepción de correos electrónicos, la navegación por Internet, la transmisión de archivos y muchas otras tareas de red comunes.

Tráfico de red Unicast

El tráfico Unicast puede ocupar una cantidad considerable de ancho de banda de la red, especialmente si se transmite una gran cantidad de datos, como la transmisión de video, entre dos puntos en la red.

Limitaciones de Unicast

Una de las principales limitaciones de Unicast es que es ineficiente para la transmisión de datos a múltiples destinatarios. Cada transmisión a un destinatario diferente requiere su propia transmisión separada, lo que puede resultar en una gran cantidad de tráfico redundante en la red si el mismo dato necesita ser enviado a muchos destinatarios.

Control de congestión

En un escenario de tráfico Unicast, el control de congestión juega un papel crucial. Cuando se envían grandes volúmenes de datos entre el remitente y el receptor, puede haber congestión en la red. La congestión se refiere a la sobrecarga de una red cuando la demanda de ancho de banda supera la capacidad disponible. El control de congestión se realiza principalmente mediante técnicas de control de flujo como Window Scaling, Slow Start, Fast Retransmit, y Fast Recovery, que son características del protocolo TCP.

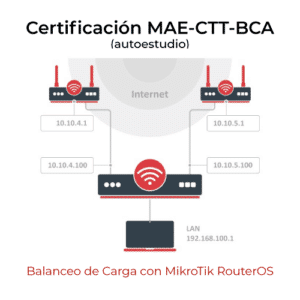

Balanceo de carga

Otra característica notable en el tráfico Unicast es el balanceo de carga. El balanceo de carga es una técnica utilizada para distribuir el tráfico de la red de manera uniforme entre dos o más enlaces, para maximizar la utilización del ancho de banda, minimizar los tiempos de respuesta y evitar sobrecargar un solo enlace. El balanceo de carga puede mejorar significativamente la eficiencia y la fiabilidad en el tráfico Unicast.

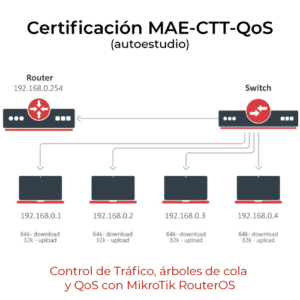

Calidad de Servicio (QoS)

En una red Unicast, es fundamental mantener la Calidad de Servicio (QoS). La QoS se refiere a la capacidad de una red para proporcionar un mejor servicio a ciertos tipos de tráfico de red. Esto se logra asignando prioridades a diferentes tipos de tráfico, lo que asegura que el tráfico de alta prioridad se entregue antes que el tráfico de menor prioridad. Para el tráfico Unicast, la QoS puede garantizar que los datos importantes se entreguen de manera oportuna y eficiente.

Seguridad

La seguridad también es un aspecto importante en el tráfico Unicast. Las comunicaciones Unicast pueden ser protegidas mediante el uso de cifrado, que garantiza que los datos no puedan ser leídos si son interceptados durante la transmisión. Además, se pueden implementar medidas de seguridad adicionales, como autenticación y firewalls, para proteger las comunicaciones Unicast contra intrusiones y ataques.

Diagnóstico y resolución de problemas

En el caso de problemas de tráfico Unicast, se utilizan varias herramientas y técnicas de diagnóstico. Esto puede incluir el uso de comandos de diagnóstico de red estándar, como ‘ping’ y ‘traceroute’, así como software de monitoreo de red más avanzado. La resolución de problemas de tráfico Unicast puede implicar la identificación y corrección de problemas de hardware o software, la reconfiguración de los parámetros de red, o incluso la actualización o reemplazo de equipos de red.

Es importante tener en cuenta que hay otros tipos de tráfico de red además de Unicast, como Multicast y Broadcast. Multicast es cuando los datos se envían de un remitente a múltiples destinatarios específicos, mientras que Broadcast es cuando los datos se envían de un remitente a todos los dispositivos en una red.

Ventajas del tráfico Unicast

1. Comunicación uno a uno:

Unicast permite una comunicación eficiente entre dos nodos de la red, siendo ideal para aplicaciones de comunicación punto a punto, como email, FTP, web browsing, etc.

2. Control de congestión:

El protocolo TCP, que se utiliza para la mayoría de las comunicaciones Unicast, tiene mecanismos de control de congestión incorporados, lo que permite un transporte de datos más fiable.

3. Seguridad:

Debido a que la comunicación se realiza entre un solo remitente y un solo destinatario, es más fácil implementar medidas de seguridad, como el cifrado, para proteger los datos transmitidos.

4. Control de flujo:

Los protocolos utilizados en la comunicación Unicast, especialmente TCP, tienen mecanismos de control de flujo, que ayudan a evitar que el remitente envíe datos a un ritmo que el destinatario no pueda manejar.

Desventajas del tráfico Unicast

1. Ineficiente para la transmisión a múltiples destinatarios:

Cada transmisión Unicast a un destinatario diferente requiere su propia transmisión separada. Si los mismos datos necesitan ser enviados a muchos destinatarios, esto puede resultar en una gran cantidad de tráfico redundante en la red.

2. Uso intensivo de ancho de banda:

Dado que cada transmisión requiere su propia conexión, el tráfico Unicast puede consumir rápidamente el ancho de banda disponible, especialmente cuando se transmiten grandes volúmenes de datos, como vídeos de alta definición.

3. Costoso en términos de recursos de red:

Cada conexión Unicast requiere sus propios recursos de red, incluyendo el procesamiento del router y el espacio de la tabla de enrutamiento. Esto puede ser costoso en términos de los recursos de red necesarios, especialmente en redes más grandes.

4. Dificultad de escala:

Como se mencionó antes, la eficiencia del Unicast disminuye a medida que aumenta el número de destinatarios, lo que puede hacer que sea difícil de escalar para aplicaciones que requieren la transmisión de datos a muchos destinatarios, como la transmisión de video en vivo.

El tráfico Unicast es esencialmente la forma más común de tráfico en la mayoría de las redes y es fundamental para una amplia gama de aplicaciones y servicios. Aquí te mencionamos algunos casos de uso típicos:

Navegación Web: Cada vez que abres una página web en tu navegador, estás utilizando tráfico Unicast. Tu dispositivo (el cliente) envía una solicitud a un servidor web específico, y ese servidor responde enviando los datos de la página web a tu dispositivo.

Correo electrónico: Cuando envías o recibes un correo electrónico, también estás utilizando tráfico Unicast. El correo electrónico se envía de un servidor a otro, y luego al destinatario final.

Transmisión de archivos: La mayoría de las transmisiones de archivos, como la descarga de un archivo de un servidor FTP o el envío de un documento a través de una red, se realizan a través de tráfico Unicast.

Videoconferencias: Las llamadas de video y audio, como las que se realizan a través de Zoom o Skype, generalmente utilizan tráfico Unicast. Cada participante en la llamada se conecta individualmente al servidor, que envía y recibe datos a y desde cada participante.

Juegos en línea: Los juegos en línea también utilizan tráfico Unicast. Cada jugador se conecta a un servidor de juegos, que coordina la acción enviando datos a cada jugador.

Streaming de vídeo y música: Cuando reproduces un vídeo en Netflix o una canción en Spotify, estás utilizando tráfico Unicast. El servidor de streaming envía los datos de vídeo o audio directamente a tu dispositivo.

VPN y Acceso Remoto: Las redes privadas virtuales (VPN) y el acceso remoto a redes y servidores también dependen del tráfico Unicast. Las conexiones se hacen de un punto a otro, ya sea entre el usuario y el servidor VPN, o entre el usuario remoto y el servidor o servicio al que está accediendo.

Estos son solo algunos ejemplos de cómo se utiliza el tráfico Unicast en nuestras actividades diarias de red. Es importante tener en cuenta que cada uno de estos casos de uso tiene sus propios requisitos y desafíos en términos de administración de red y tráfico.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

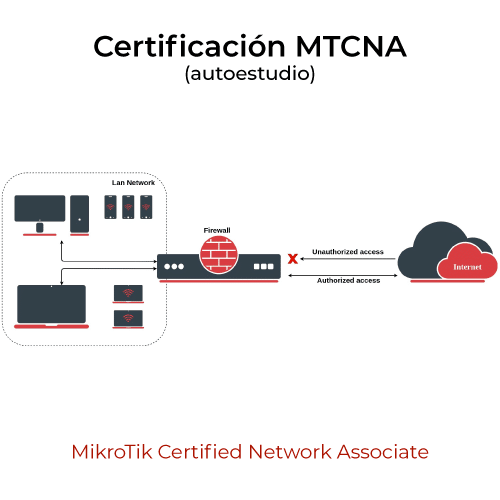

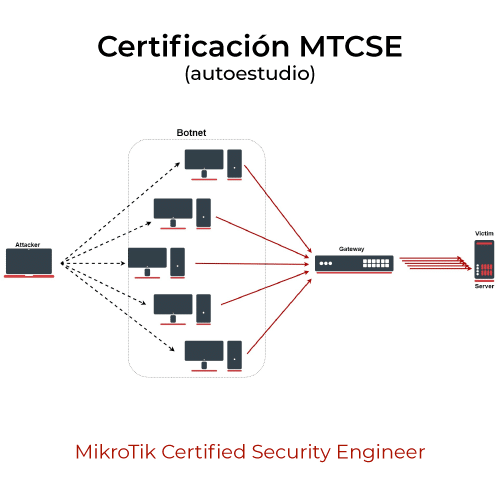

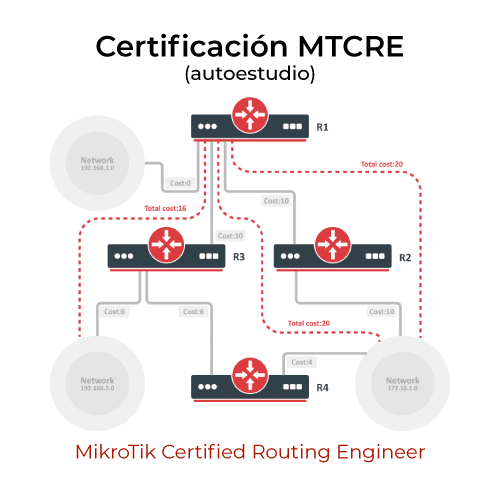

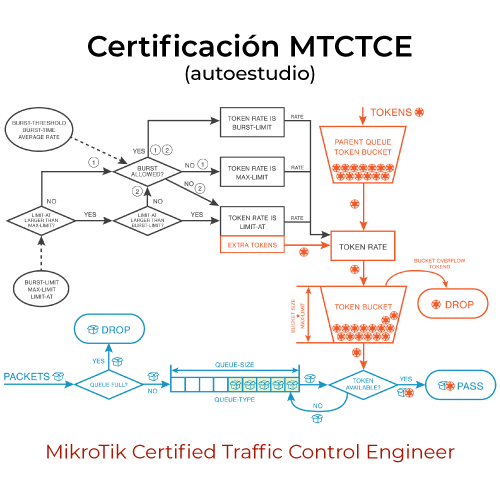

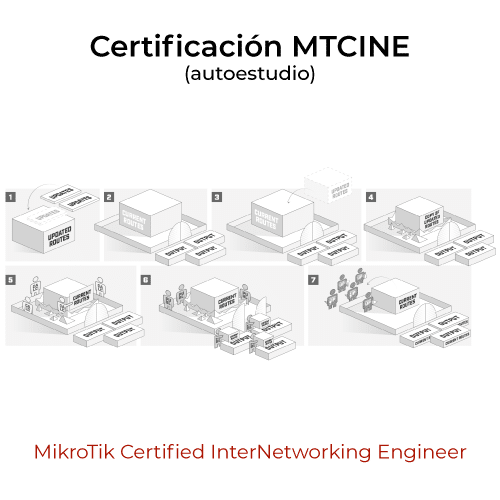

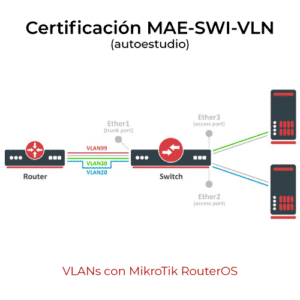

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

Artículos Relacionados

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.