En qué consiste el ataque KRACK (Key Reinstallation Attacks)

- Mauro Escalante

- No hay comentarios

- Comparte este artículo

KRACK, que significa Key Reinstallation Attacks (Ataques de reinstalación de clave), es un tipo de ataque cibernético que se dirige específicamente a la seguridad de las redes WiFi.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Descubierto en 2017 por el investigador de seguridad Mathy Vanhoef, el ataque KRACK explota las vulnerabilidades en el protocolo de seguridad WPA2 (WiFi Protected Access II), que es el estándar de seguridad más utilizado en las redes WiFi.

Funcionamiento

El ataque KRACK funciona de la siguiente manera:

1. Intercepción

El ataque se inicia cuando un atacante dentro del rango de una red WiFi vulnerable intercepta el proceso de “handshake” o saludo entre el dispositivo cliente (como un teléfono móvil o una computadora portátil) y el punto de acceso WiFi (como un router).

Este “handshake” de cuatro vías se utiliza para autenticar los dispositivos entre sí y establecer la clave de cifrado que se utilizará para asegurar la comunicación.

2. Reinstalación de la clave

A continuación, el atacante manipula y repite una de las etapas del “handshake”, lo que hace que el dispositivo cliente reinstale una clave de cifrado que ya ha sido utilizada.

Este es el corazón del ataque KRACK: al forzar la reinstalación de la clave, el atacante puede romper el cifrado y tener acceso a la información transmitida entre el dispositivo y el punto de acceso.

3. Decifrado y manipulación de datos

Una vez que se ha roto el cifrado, el atacante puede leer y manipular la información transmitida entre el dispositivo cliente y el punto de acceso.

Esto puede incluir información sensible, como contraseñas, números de tarjetas de crédito, correos electrónicos y cualquier otra información transmitida a través de la red WiFi.

Además, el atacante puede inyectar malware o ransomware en los sitios web que el usuario está visitando.

Es importante destacar que el ataque KRACK es un ataque a nivel de protocolo, lo que significa que afecta a cualquier dispositivo que utilice WPA2 para la seguridad de la red WiFi, independientemente del sistema operativo o el tipo de dispositivo. Esto incluye Android, iOS, Windows, macOS, Linux, routers, y cualquier otro dispositivo que utilice WPA2.

Después de que se descubrió la vulnerabilidad KRACK, la comunidad de seguridad informática respondió con parches y actualizaciones para corregir el problema.

El sucesor de WPA2, WPA3, también incluye protecciones contra este tipo de ataque. Por lo tanto, para protegerse contra un ataque KRACK, es importante mantener todos los dispositivos actualizados con las últimas actualizaciones de seguridad y considerar la actualización a WPA3 si está disponible.

Cómo se ejecuta un ataque KRACK

El investigador que descubrió el ataque KRACK, Mathy Vanhoef, publicó un conjunto de herramientas llamado “krackattacks-scripts” que puede usarse para demostrar el ataque.

Este software no fue creado con la intención de facilitar actividades maliciosas, sino para ayudar a los investigadores y profesionales de la seguridad a comprender la vulnerabilidad y proteger las redes contra ella.

Sin embargo, es importante resaltar que el uso de tales herramientas para ejecutar un ataque KRACK en una red que no te pertenece es ilegal y está en contra de las directrices éticas de la seguridad informática.

Las leyes sobre el acceso no autorizado a las redes informáticas varían en diferentes jurisdicciones, pero en general, es ilegal acceder o interferir con las redes de otros sin permiso.

La mejor manera de usar estas herramientas es en un entorno de laboratorio controlado o en tu propia red para probar su seguridad.

Si sospechas que una red a la que te conectas puede ser vulnerable a un ataque KRACK, debes informar a los responsables de la red para que puedan tomar las medidas adecuadas para protegerla.

Cómo saber si la red es vulnerable a KRACK

Debido a la naturaleza de los ataques KRACK, puede ser difícil para un usuario típico detectar si su red es vulnerable. Sin embargo, hay algunas señales que pueden indicar una posible vulnerabilidad:

1. Edad del dispositivo

Si estás utilizando un dispositivo antiguo o un router que no ha recibido actualizaciones de firmware en mucho tiempo, podría ser vulnerable a KRACK.

Los fabricantes de dispositivos lanzaron parches de seguridad después de que se descubrió la vulnerabilidad, pero los dispositivos más antiguos podrían no haber recibido estos parches.

2. Falta de actualizaciones

Si tu dispositivo no se ha actualizado durante un tiempo, especialmente si se trata de un dispositivo Android o de un router, podría ser vulnerable.

Los dispositivos Android fueron particularmente susceptibles a los ataques KRACK, y algunos fabricantes son notoriamente lentos a la hora de distribuir actualizaciones de seguridad.

3. Uso de WPA2

Si la red a la que te conectas utiliza WPA2 para la seguridad, podría ser vulnerable a KRACK.

Aunque WPA2 en sí no es inseguro, si el dispositivo no se ha actualizado desde que se descubrió la vulnerabilidad KRACK, podría ser susceptible a este tipo de ataque. WPA3, el sucesor de WPA2, incluye protecciones contra KRACK.

Qué se recomienda para mitigar estos riesgos

Mantén tus dispositivos actualizados

Asegúrate de que todos tus dispositivos estén ejecutando la versión más reciente del sistema operativo y que todas las actualizaciones de seguridad estén instaladas.

Esto incluye tu smartphone, ordenador y cualquier otro dispositivo que se conecte a la red WiFi, así como el router.

Usa una VPN

Una red privada virtual (VPN) encripta todo el tráfico de Internet entre tu dispositivo y el servidor VPN, lo que proporciona una capa adicional de seguridad y puede proteger contra los ataques KRACK incluso si la red WiFi es vulnerable.

Actualiza a WPA3

Si es posible, actualiza tu red a WPA3, que incluye protecciones contra los ataques KRACK.

Estos pasos pueden ayudar a mitigar el riesgo, pero la seguridad total no puede ser garantizada. Si sospechas que una red es vulnerable a KRACK, lo mejor es evitar conectarte a ella hasta que se haya resuelto la vulnerabilidad.

Breve cuestionario de conocimientos

¿Qué te pareció este artículo?

¿Te atreves a evaluar tus conocimientos aprendidos?

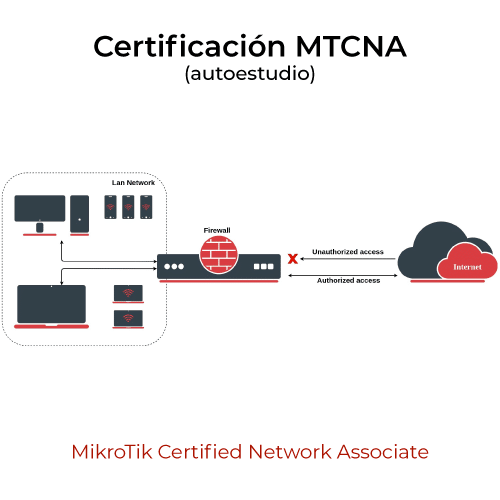

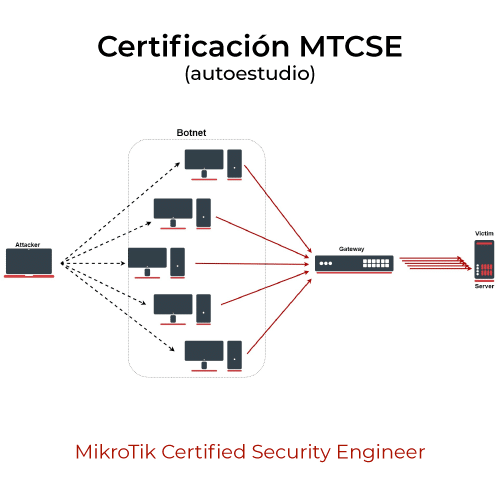

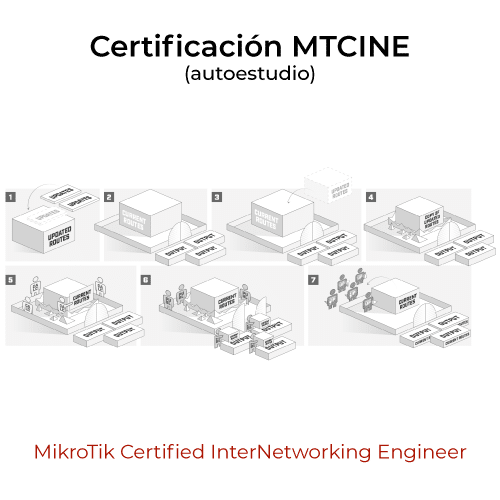

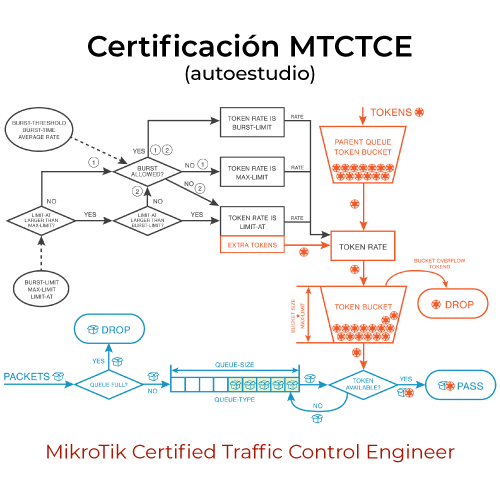

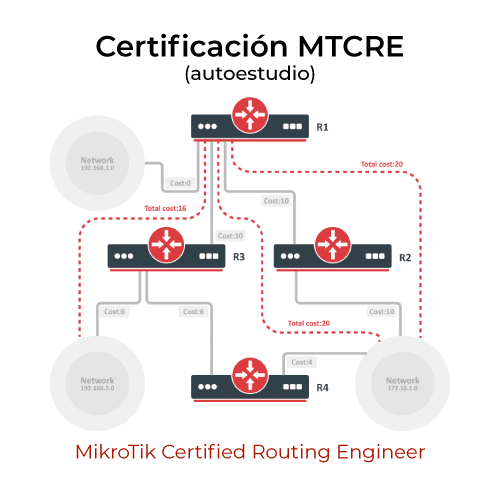

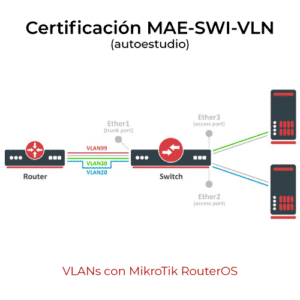

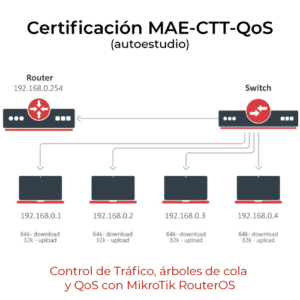

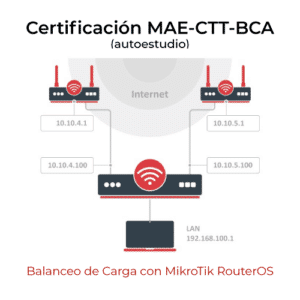

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

Artículos Relacionados

- ¿Cómo funcionan los protocolos de seguridad WPA1, WPA2 y WPA3?

- En qué consiste el ataque a TKIP (Temporal Key Integrity Protocol)

- Spyware y Adware: Cómo diferenciarlos

- Protección DDoS en MikroTik: Estrategias Avanzadas para ISPs y WISPs

- A nivel de ciberseguridad, ¿qué herramientas debería de conocer un BlueTeam?

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.1

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.1

Tu asistente virtual de AcademyXperts

Identificación Académica

Ingresa tus datos para continuar

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.