Qué es un Botnet y Cómo Funciona una Red de Bots en Ciberseguridad

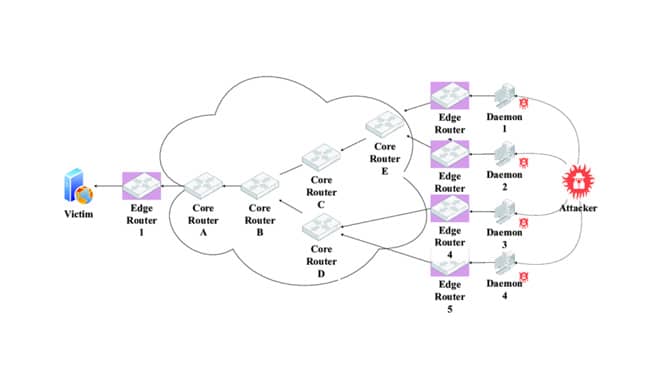

Las botnets se han convertido en una de las amenazas más peligrosas dentro del mundo de la ciberseguridad. Aunque muchas personas han escuchado términos como malware, hackers o ataques DDoS, pocas entienden realmente qué es una botnet y por qué representa un riesgo tan grande para usuarios, empresas y dispositivos conectados a internet. Lo más […]

Qué es un Botnet y Cómo Funciona una Red de Bots en Ciberseguridad Leer más »