Libro sul controllo avanzato del traffico, RouterOS v7

Materiale di studio per il Corso di Certificazione MTCTCE, aggiornato a RouterOS v7

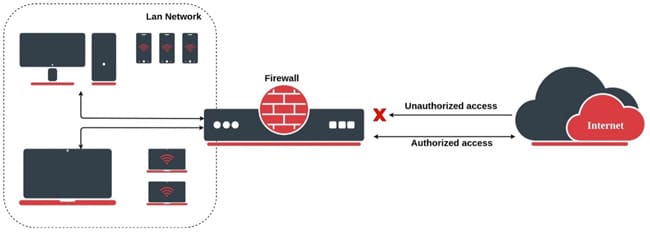

MikroTik fornisce funzionalità firewall che includono sia regole Stateful che regole Stateless. Il firewall implementa il filtraggio dei pacchetti stateful (tramite il monitoraggio della connessione) e stateless e pertanto fornisce funzioni di sicurezza utilizzate per gestire il flusso di dati da, verso e attraverso il router.

Insieme al Network Address Translation (NAT), funge da strumento per impedire l'accesso non autorizzato alle reti direttamente connesse e al router stesso, nonché da filtro per il traffico in uscita.

Alla fine dell'articolo troverai un piccolo test quello ti permetterà valutare le conoscenze acquisite in questa lettura

Queste regole seguono lo stato delle connessioni, il che significa che il firewall tiene traccia dello stato di ciascuna connessione e consente il traffico in base allo stato della connessione. Ciò è utile per consentire il traffico di risposta sulle connessioni avviate dall'interno della rete.

Ciò consente loro di prendere decisioni più informate su quali pacchetti consentire o bloccare, a seconda del contesto della connessione. Ad esempio, un firewall con stato consentirebbe a un pacchetto di risposta di passare attraverso un pacchetto di richiesta precedentemente consentito, anche se il pacchetto di richiesta stesso non è esplicitamente incluso nelle regole del firewall.

Stateful offre vantaggi in termini di sicurezza avanzati poiché può prevenire efficacemente tentativi di accesso non autorizzati e proteggere dagli attacchi di phishing.

Forniscono inoltre migliori funzionalità di filtraggio a livello di applicazione, consentendo di controllare quali applicazioni e protocolli possono comunicare attraverso il firewall.

Queste regole non seguono lo stato delle connessioni e vengono applicate indipendentemente a ciascun pacchetto. Ogni pacchetto viene filtrato secondo i criteri stabiliti dalla regola, indipendentemente dalle connessioni precedenti.

Gli stateless, d'altro canto, non mantengono una tabella degli stati e ispezionano solo i singoli pacchetti in base agli indirizzi di origine e destinazione, alle porte e alle intestazioni di protocollo.

Funzionano come filtri di pacchetti, prendendo decisioni basate esclusivamente sulle informazioni contenute in ciascun pacchetto.

Característica | firewall con stato | Firewall senza stato |

Monitoraggio della connessione

| Si | Non |

Sicurezza

| Migliorata | Di base |

Filtraggio a livello di applicazione

| Granulare | limitato |

Prestazione

| Inferiore | Più alto |

Consumo di risorse

| Più alto | Inferiore |

Idoneità

| Reti aziendali, applicazioni sensibili | Reti domestiche, ambienti con larghezza di banda elevata |

In MikroTik RouterOS le regole del firewall stateless vengono create senza tenere conto dello stato delle connessioni, ovvero vengono applicate indipendentemente dalle connessioni precedenti. Ecco alcuni esempi di regole stateless che potrebbero essere utili in determinati scenari:

/ip filtro firewall aggiungi catena=inoltra indirizzo src=192.168.1.100 azione=accetta

Questa regola consente il traffico proveniente dall'indirizzo IP 192.168.1.100 nella catena di inoltro.

/ip filtro firewall aggiungi catena=inoltra indirizzo-src=192.168.2.0/24 azione=accetta

Questa regola consente il traffico dalla sottorete 192.168.2.0/24 nella catena di inoltro.

/ip filtro firewall aggiungi catena=inoltra indirizzo-dst=203.0.113.10 azione=rilascia

Questa regola blocca tutto il traffico diretto all'indirizzo IP 203.0.113.10 nella catena di inoltro.

Questi sono solo esempi e dovresti adattare le regole in base alle tue esigenze specifiche e alla topologia della tua rete. Inoltre, tieni presente che queste regole sono stateless, quindi non tengono conto dello stato delle connessioni precedenti.

In MikroTik RouterOS, le regole del firewall con stato si concentrano sullo stato delle connessioni, nel senso che consentono o bloccano il traffico in base allo stato della connessione. Ecco alcuni esempi di regole stateful:

/ip filtro firewall aggiungi catena=inoltra stato-connessione=stabilito,azione correlata=accetta

Questa regola consente il traffico che fa parte di una connessione stabilita o correlata nella catena di inoltro.

/ip filtro firewall aggiungi catena=inoltra in-interface=ether1 stato-connessione=nuovo protocollo=tcp dst-port=80 azione=accetta

Questa regola consente il traffico TCP destinato alla porta 80 dall'esterno attraverso l'interfaccia ether1 nella catena di inoltro.

/ip filtro firewall aggiungi catena=input connessione-stato=nuova azione=rilascia

Questa regola blocca tutto il traffico in entrata che non fa parte di una connessione stabilita nella catena in entrata.

/ip filtro firewall aggiungi catena=input connessione-stato=nuovo protocollo=icmp azione=accetta

Questa regola consente il traffico ICMP in entrata per le richieste ping nella catena in entrata.

/ip filtro firewall aggiungi catena=input in-interface=ether1 stato-connessione=nuova porta-dst=22 azione=rilascia

Questa regola blocca il traffico in entrata sulla porta 22 (SSH) dall'esterno attraverso l'interfaccia ether1 nella catena in entrata.

Questi sono solo esempi e dovresti adattare le regole in base ai tuoi requisiti specifici e alla configurazione della rete. Le regole stateful sono essenziali per consentire il traffico necessario e mantenere la sicurezza bloccando il traffico indesiderato.

Materiale di studio per il Corso di Certificazione MTCTCE, aggiornato a RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edificio del centro professionale, ufficio 507

Guayaquil. Ecuador

CP 090505

alle nostre newsletter settimanali

Copyright © 2024 abcxperts.com – Tutti i diritti riservati

% Di sconto 40 sui libri e sui pacchi libri MikroTik - Codice Sconto: AN24-LIB Scartare

Approfitta del codice sconto Three Kings Day!

Approfitta del codice sconto di Capodanno!

Approfitta del codice sconto per Natale!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per la Cyber Week!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per il Black Friday!!!

**I codici vengono applicati nel carrello

Approfitta dei codici sconto per Halloween.

I codici vengono applicati nel carrello

Sconto del 11% su tutti i corsi MikroTik OnLine

11%

Sconto del 30% su tutti i corsi dell'Academy

30%

Sconto del 25% su tutti i libri e i pacchetti di libri MikroTik

25%