การค้นหาที่พบบ่อยที่สุด

Mikrotikไฟร์วอลล์VPNติดตั้งเน็ตแอพบ้าน

บทที่ 3.4 – ตัวกรองไฟร์วอลล์

โครงสร้าง: โซ่และการกระทำ

- ลูกโซ่: คือการรวมกลุ่มของกฎเกณฑ์ตามเกณฑ์เดียวกัน มีเครือข่ายเริ่มต้นสามเครือข่ายตามเกณฑ์ที่กำหนดไว้ล่วงหน้า

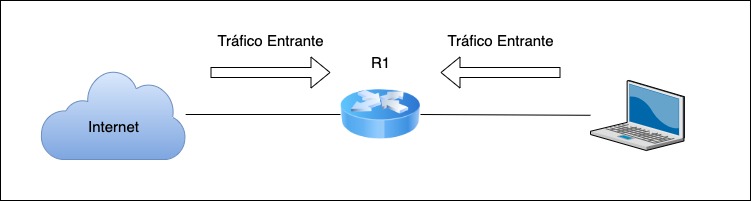

- อินพุต: ปริมาณข้อมูลไปที่เราเตอร์

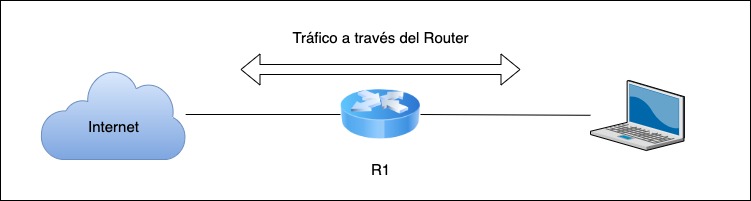

- ไปข้างหน้า: การรับส่งข้อมูลที่ผ่านเราเตอร์

- เอาท์พุต: การรับส่งข้อมูลที่มาจากเราเตอร์

- ตัวอย่างเช่น คุณสามารถใช้ลูกโซ่ที่ส่งผ่านใน:

- ตามเกณฑ์: การรับส่งข้อมูล icmp ทั้งหมด

- ขึ้นอยู่กับการรับส่งข้อมูลที่มาจากพอร์ตอีเธอร์เน็ต เช่น: Ether2 ไปยังเครือข่าย LAN ระยะไกลหรือเครือข่ายบริดจ์

- ผู้ใช้กำหนดเชน และสิ่งเหล่านี้ถูกสร้างขึ้นขึ้นอยู่กับพารามิเตอร์ที่สามารถเปรียบเทียบได้ และหากพวกเขาต้องการพวกเขาสามารถ "ข้าม" เพื่อว่าเมื่อการจับคู่ได้รับการยืนยันแล้ว การข้ามจะถูกสร้างไปยังกฎอื่นในไฟร์วอลล์ สิ่งนี้ถูกกำหนดไว้ใน "เป้าหมายการกระโดด"

- การดำเนินการจะกำหนดว่าตัวกรองหรือกฎจะทำอะไรเมื่อแพ็กเก็ตตรงตามเงื่อนไขทั้งหมดที่จะกรอง

- แพ็กเก็ตจะถูกตรวจสอบตามลำดับตามกฎที่มีอยู่ในห่วงโซ่ไฟร์วอลล์ปัจจุบันจนกว่าจะเกิดการจับคู่ (เมื่อคุณมี # หมายความว่าจะเคารพคำสั่งซื้อ: คำสั่งซื้อแรกหากตรงกัน การดำเนินการจะถูกนำไปใช้ และจากนั้นจะไปที่คำสั่งซื้อถัดไปหากเปิดใช้งานตัวเลือกนั้น มิฉะนั้นการวิเคราะห์จะสิ้นสุดที่นั่น)

การกรองไฟร์วอลล์ในการดำเนินการ

คุณสามารถใช้ประโยชน์จากการรักษาความปลอดภัยของไฟร์วอลล์ได้หลายวิธี เช่น:

- วางใจในความปลอดภัยของ LAN ของเรา เนื่องจากสิ่งที่มาจาก WAN นั้นไม่ปลอดภัย

- เราบล็อกทุกคนและอนุญาตเฉพาะสิ่งที่เราเห็นด้วยเท่านั้น

- เราจะอนุญาตทุกอย่างและบล็อกเฉพาะสิ่งที่ทำให้เกิดปัญหาเท่านั้น

เคล็ดลับและเทคนิคพื้นฐาน

- ก่อนทำการเปลี่ยนแปลงไฟร์วอลล์ ให้เข้าสู่ "เซฟโหมด"

- หลังจากทำการกำหนดค่าและเปลี่ยนแปลงกฎไฟร์วอลล์แล้ว ขอแนะนำให้ทดสอบจุดอ่อน: เครื่องมือที่แนะนำ: ShieldsUP

- ก่อนที่จะเริ่มต้น ขอแนะนำให้เขียนคำอธิบายง่ายๆ ของนโยบายที่คุณต้องการใช้เป็นข้อความธรรมดาหรือบนกระดาษ

- เมื่อคุณเข้าใจและยอมรับแล้ว คุณจะเข้าสู่ระบบเราเตอร์ต่อไป

- เพิ่มกฎต่อไปนี้ทีละน้อย เมื่อคุณพอใจกับกฎพื้นฐานที่ป้อนแล้ว

- หากคุณยังใหม่กับพื้นที่รักษาความปลอดภัยขอแนะนำว่าอย่าป้อนกฎที่ชี้ไปทุกทิศทางก็เพียงพอที่จะทำขั้นพื้นฐานแต่คุณต้องทำได้ดี

- เป็นความคิดที่ดีที่จะจบห่วงโซ่ของคุณด้วยกฎที่ครอบคลุมและดูว่าคุณอาจพลาดอะไรไป

- คุณจะต้องมีกฎที่รับทั้งหมดสองกฎ บันทึกหนึ่งรายการ และหนึ่งรายการลดลงสำหรับการรับส่งข้อมูลที่ไม่เคยมีมาก่อนทั้งหมด ทั้งสองควรอิงตามพารามิเตอร์ที่เปรียบเทียบกันเพื่อให้เป็นประโยชน์กับคุณ

- เมื่อคุณเห็นสิ่งที่ทำให้กฎที่รับทั้งหมดแล้ว คุณสามารถเพิ่มกฎใหม่ตามพฤติกรรมที่ไฟร์วอลล์ต้องการได้

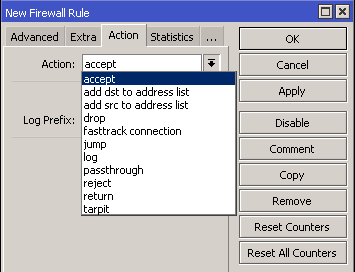

การกรองตามพารามิเตอร์ (การดำเนินการตัวกรอง)

ก่อนที่จะตัดสินใจดำเนินการกับไฟร์วอลล์ คุณต้องระบุไฟร์วอลล์ก่อน เรามีพารามิเตอร์มากมายที่เราสามารถเปรียบเทียบได้

เมื่อทำการจับคู่กับพารามิเตอร์ทั้งหมดของกฎและตรงกันแล้ว การดำเนินการจึงจะดำเนินการ ไฟร์วอลล์ MikroTik มีการดำเนินการ 10 ประการต่อไปนี้:

- ยอมรับ: รับพัสดุ แพ็คเก็ตจะไม่ถูกส่งไปยังกฎไฟร์วอลล์ถัดไปอีกต่อไป

- เพิ่ม-dst-ไปยัง-รายการที่อยู่: ที่อยู่ปลายทาง หลังจากจับคู่แพ็กเก็ตแล้วจะไปที่กฎถัดไป

- เพิ่ม-src-to-ที่อยู่รายการ: ที่อยู่ต้นทาง หลังจากจับคู่แพ็กเก็ตแล้วให้ไปที่กฎถัดไป

- หล่น: แพ็กเก็ตถูกทิ้ง หลังจากจับคู่แพ็กเก็ตแล้วให้ไปที่กฎถัดไป

- กระโดด: jump ถูกกำหนดโดยผู้ใช้ และใช้เพื่อข้ามไปยังกฎเฉพาะที่กำหนดโดยเป้าหมายการกระโดด หลังจากจับคู่แพ็คเก็ตแล้วจะไปที่กฎถัดไปที่กำหนดไว้ในการข้ามเป้าหมาย

- เข้าสู่ระบบ: เพิ่มข้อความลงในบันทึกพร้อมข้อมูลต่อไปนี้: อินเทอร์เฟซภายนอก, อินเทอร์เฟซภายนอก, src-mac, โปรโตคอล, src-ip:port->dst-ip:port และความยาวของแพ็กเก็ต หลังจากจับคู่แพ็กเก็ตแล้วให้ไปที่กฎถัดไป

- ทะลุผ่าน- หากเลือกตัวเลือกนี้ จะเปิดใช้งานตัวเลือกเพื่อละเว้นกฎการลบและย้ายไปยังกฎถัดไป (มีประโยชน์มากสำหรับสถิติเครือข่าย)

- ปฏิเสธ- ละทิ้งแพ็กเก็ต icmp และส่งข้อความที่ผู้ใช้กำหนด โดยแพ็กเก็ตจะไม่ถูกส่งไปยังกฎถัดไป

- กลับ- ผ่านการควบคุมตัวกรองอีกครั้งโดยที่ตัวกรองก่อนหน้าเกิดขึ้น หลังจากจับคู่แพ็กเก็ตแล้ว จะไปที่กฎถัดไป (เฉพาะในกรณีที่กฎก่อนหน้าไม่ทำให้แพ็กเก็ตถูกละทิ้งและหยุดการจับคู่)

- ผ้าใบกันน้ำ- จับและเก็บรักษาแพ็กเก็ต TCP (จำลองด้วย SYN/ACK สำหรับแพ็กเก็ต TCP SYN ขาเข้า) หลังจากจับคู่แพ็กเก็ตแล้วให้ไปที่กฎถัดไป

การปกป้องเราเตอร์ของคุณ (อินพุต)

- El โซ่=อินพุต วิเคราะห์การรับส่งข้อมูลขาเข้าทั้งหมดไปยังเราเตอร์

- เมื่อใช้กฎคไห่=อินพุตการป้อนข้อมูลไปยังเราเตอร์จะถูกควบคุม

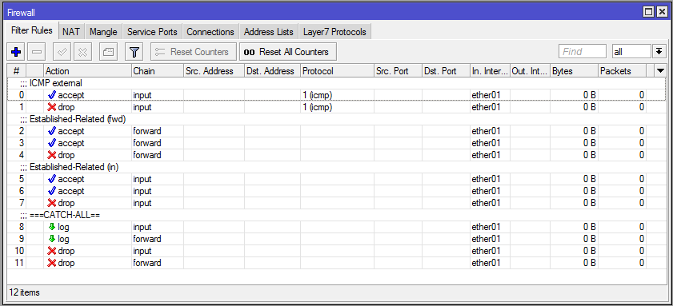

MikroTik ให้คำแนะนำต่อไปนี้สำหรับการป้อนข้อมูล

สมมติว่าอินเทอร์เฟซ ether1 เชื่อมต่อกับ WAN ที่ไม่ปลอดภัย

- ยอมรับการรับส่งข้อมูลจาก icmp-echo-reply (หากคุณต้องการมีแบบจำลอง ping บนอินเทอร์เน็ต สิ่งนี้มีประโยชน์เมื่อเราจัดการเซิร์ฟเวอร์)

- ละทิ้งการรับส่งข้อมูลคำขอ icmp-echo-request ทั้งหมด (เมื่อเราไม่ต้องการให้อุปกรณ์อื่นส่ง Ping เรา ด้วยเหตุนี้เราจึงหลีกเลี่ยงการตกเป็นเป้าหมายของการโจมตี เช่น การโจมตี Smurf หรืออื่น ๆ )

- ยอมรับการรับส่งข้อมูลขาเข้าที่จัดตั้งขึ้นและที่เกี่ยวข้องทั้งหมด

- ยกเลิกการรับส่งข้อมูลที่ไม่ถูกต้องทั้งหมด

- บันทึกการรับส่งข้อมูลอื่นๆ ทั้งหมด

- ยกเลิกการรับส่งข้อมูลอื่นๆ ทั้งหมด

คุ้มครองลูกค้าทุกคน (ส่งต่อ)

การรับส่งข้อมูลไปข้างหน้าคือการรับส่งข้อมูลที่ผ่านเราเตอร์

MikroTik ให้คำแนะนำต่อไปนี้สำหรับ Forward

สมมติว่าอินเทอร์เฟซ ether1 เชื่อมต่อกับ WAN ที่ไม่ปลอดภัย

- ยอมรับการรับส่งข้อมูลที่กำหนดไว้และที่เกี่ยวข้องทั้งหมด

- ยกเลิกการรับส่งข้อมูลที่ไม่ถูกต้องทั้งหมด

- บันทึกการรับส่งข้อมูลอื่น ๆ ทั้งหมด (เพื่อตรวจสอบว่าแพ็กเก็ตสำคัญใด ๆ ถูกบล็อกหรือไม่)

- ยกเลิกการรับส่งข้อมูลอื่นๆ ทั้งหมด

- แบ่งปันบทความนี้

Facebook

Twitter

LinkedIn

WhatsApp

Telegram

เอกสารอื่นๆ ในหมวดนี้

มีบทช่วยสอนที่ MikroLABs

ไม่พบหลักสูตร!