(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

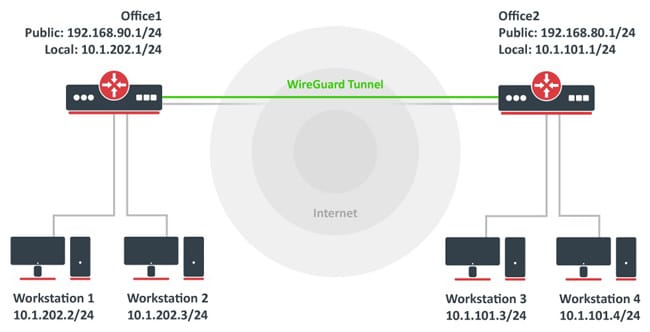

Una de las tecnologías de VPN más novedosas y prometedoras es WireGuard, que ha ganado reconocimiento por su simplicidad y eficiencia en comparación con las soluciones tradicionales. MikroTik RouterOS incorpora soporte para WireGuard, lo que facilita la implementación de esta tecnología en una variedad de escenarios.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

WireGuard es un protocolo de túnel VPN de código abierto y relativamente nuevo que se ha vuelto muy popular en los últimos años debido a su simplicidad y eficiencia. Fue diseñado con un enfoque en la facilidad de configuración y mantenimiento, así como en un rendimiento superior en comparación con las tecnologías VPN más antiguas, como IPsec y OpenVPN.

La implementación de WireGuard en MikroTik RouterOS a través de la interfaz de línea de comandos (CLI) se puede realizar siguiendo estos pasos básicos.

Este ejemplo proporciona una configuración simple para establecer un túnel VPN entre un servidor WireGuard en MikroTik y un cliente remoto. Recuerda que debes adaptar la configuración específica, como direcciones IP y claves, a tu propio entorno.

Asegúrate de que tu dispositivo MikroTik esté actualizado y soporte WireGuard. Para ello, puedes verificar y actualizar tu versión de RouterOS desde el menú “System” y “Packages” en WinBox o a través de CLI con el comando /system package update check-for-updates y luego /system package update install.

Genera un par de claves (pública y privada) para el servidor y el cliente. En el dispositivo MikroTik (servidor), utiliza el siguiente comando para generar las claves:

/tool wireguard key generate

/tool wireguard key print

Configura la interfaz WireGuard en el servidor MikroTik con la clave privada generada y define un puerto de escucha. Reemplaza GENERATED-PRIVATE-KEY con tu clave privada real.

/interface wireguard add name=wg0 listen-port=51820 private-key=GENERATED-PRIVATE-KEY

Agrega el dispositivo cliente como un peer en el servidor, especificando la clave pública del cliente y la dirección IP que se asignará al cliente dentro del túnel VPN. Reemplaza CLIENT-PUBLIC-KEY con la clave pública real del cliente y CLIENT-IP con la dirección IP deseada para el cliente dentro de la VPN.

/interface wireguard peers add interface=wg0 public-key=CLIENT-PUBLIC-KEY allowed-address=CLIENT-IP/32

Asigna una dirección IP a la interfaz WireGuard en el servidor y configura las rutas necesarias. Por ejemplo, si quieres que el servidor tenga la dirección 10.0.0.1 dentro del túnel VPN:

/ip address add address=10.0.0.1/24 interface=wg0

Configura rutas si es necesario, dependiendo de tu red y de cómo quieras que fluya el tráfico a través del túnel VPN.

Asegúrate de permitir el tráfico UDP para el puerto de WireGuard (por defecto, 51820) en el firewall del MikroTik:

/ip firewall filter add action=accept chain=input protocol=udp port=51820

En el dispositivo cliente, necesitarás realizar una configuración similar, incluyendo la creación de una interfaz WireGuard, la generación de claves (si aún no se ha hecho), y la configuración de esta interfaz con la clave privada del cliente y especificando el servidor MikroTik como su peer con la clave pública del servidor.

Recuerda que cada entorno es único, y estos pasos pueden requerir adaptaciones. Además, siempre es importante considerar la seguridad y la privacidad al configurar VPNs, asegurándote de que solo los dispositivos autorizados puedan conectarse.

La implementación de WireGuard en MikroTik RouterOS ofrece numerosas ventajas, entre las que se incluyen:

WireGuard en MikroTik RouterOS se adapta a una amplia variedad de escenarios, entre los que se incluyen:

WireGuard en MikroTik RouterOS es una solución de VPN moderna, segura y eficiente que facilita la creación de redes privadas virtuales. Su diseño simple, alto rendimiento y seguridad sólida lo convierten en una elección atractiva para una amplia variedad de aplicaciones, desde redes empresariales hasta acceso remoto de usuarios individuales.

Si valora la simplicidad, la eficiencia y la seguridad en sus soluciones de VPN, WireGuard en MikroTik RouterOS es una opción que definitivamente debe considerar.

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCRE, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.