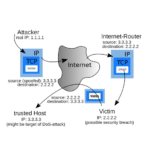

En qué consiste el ataque KRACK (Key Reinstallation Attacks)

El ataque KRACK (Key Reinstallation Attacks) es una vulnerabilidad de seguridad que afecta al protocolo WPA2, utilizado por la mayoría de redes WiFi para proteger la información. En términos simples, permite a un atacante interceptar y descifrar datos transmitidos entre