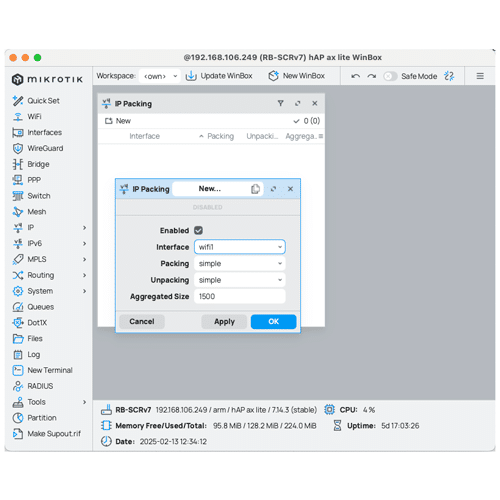

Qué es el IP Packing y como se implementa en MikroTik RouterOS

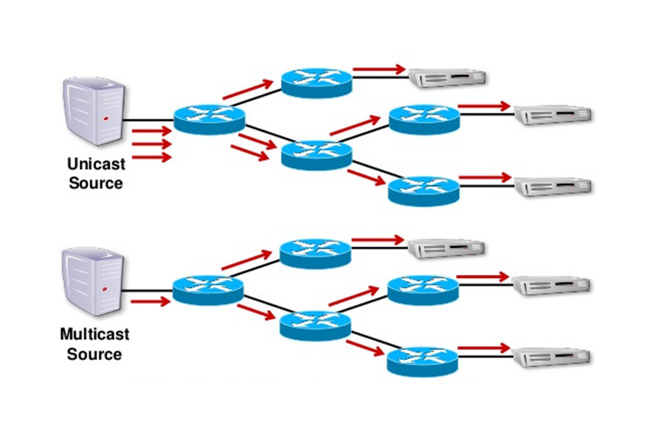

El IP Packing (o “Empaquetamiento de IP”) es una técnica utilizada en redes de computadoras para optimizar la eficiencia del tráfico IP al agrupar múltiples paquetes de datos en un solo paquete IP más grande. Esta técnica se usa para reducir la sobrecarga de encabezados, mejorar el rendimiento en redes con restricciones de ancho de […]

Qué es el IP Packing y como se implementa en MikroTik RouterOS Leer más »