RouterOS v7 Advanced Security Book

Pag-aaral ng materyal para sa MTCSE Certification Course, na-update sa RouterOS v7

Sa Mikrotik, ang tunnel mode at mode ng transportasyon Ang mga ito ay dalawang magkaibang mga mode ng operasyon para sa mga koneksyon sa IPsec VPN.

Sa dulo ng artikulo ay makikita mo ang isang maliit pagsusulit papayagan ka nito suriin ang kaalamang natamo sa pagbasang ito

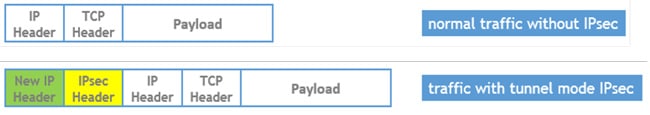

Sa tunnel mode, lahat ng trapiko na dumadaan sa interface ng VPN ay naka-encapsulated sa isang IPsec packet. Nangangahulugan ito na ang trapiko ay naka-encrypt at naka-decrypt sa magkabilang dulo ng koneksyon sa VPN.

Ang tunnel mode ay ang pinakasecure na configuration para sa mga koneksyon sa VPN, dahil pinoprotektahan nito ang lahat ng trapiko, anuman ang protocol o application nito. Gayunpaman, ito rin ang pinaka-hinihingi ng mapagkukunan na pagsasaayos, dahil nangangailangan ito ng lahat ng mga packet na ma-encapsulated at decapsulated. Sa mode na ito ang buong IP packet ay naka-encrypt at nagiging bahagi ng data ng isang bago (at mas malaking) IP packet.

Madalas na ginagamit sa isang Ipsec site-to-site na VPN

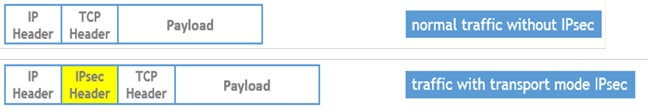

Sa transport mode, tanging ang data na ipinadala sa pagitan ng dalawang partikular na host ang naka-encapsulate sa isang IPsec packet. Nangangahulugan ito na ang trapiko na hindi nakadirekta sa mga partikular na host ay hindi naka-encrypt o naka-decrypt.

Ang transport mode ay hindi gaanong secure kaysa sa tunnel mode, dahil hindi nito pinoprotektahan ang lahat ng trapiko. Gayunpaman, ito ay hindi gaanong hinihingi sa mga tuntunin ng mga mapagkukunan, dahil nangangailangan lamang ito na ang mga packet ay i-encapsulated at i-deencapsulated kapag ipinadala sa pagitan ng mga partikular na host.

Madalas na ginagamit para sa malayuang pag-access sa mga VPN

Ang sumusunod na talahanayan ay nagbubuod sa mga pangunahing pagkakaiba sa pagitan ng tunnel mode at transport mode:

Característica | tunnel mode | Mode ng transportasyon |

Katiwasayan | Mataas | Tanggihan |

Kinakailangan ng mapagkukunan | Mataas | Tanggihan |

Encapsulasyon | Lahat ng traffic | Trapiko lamang sa pagitan ng mga partikular na host |

Ang pagpili ng tamang mode para sa koneksyon ng IPsec VPN ay depende sa mga pangangailangan sa seguridad at pagganap ng application.

Kung seguridad ang pangunahing priyoridad, ang tunnel mode ang pinakamagandang opsyon. Kung ang pagganap ang pangunahing priyoridad, ang transport mode ay isang magandang opsyon.

Sa pangkalahatan, ang tunnel mode ay ang pinakamahusay na pagpipilian para sa mga koneksyon sa VPN na nangangailangan ng mataas na antas ng seguridad, tulad ng mga koneksyon na ginagamit upang ma-access ang sensitibong data. Ang transport mode ay isang mahusay na pagpipilian para sa mga koneksyon sa VPN na nangangailangan ng mahusay na pagganap, tulad ng mga koneksyon na ginagamit upang magpadala ng mataas na bilis ng data.

Uri ng lagusan | paglalarawan |

Site-to-Site IPsec Tunnel | Ligtas na ikonekta ang dalawang magkahiwalay na network sa Internet. Nagbibigay-daan sa secure na komunikasyon sa pagitan ng mga subnet ng dalawang lokasyon. |

Remote Access IPsec VPN | Nagbibigay-daan sa mga malayuang user na secure na kumonekta sa network ng opisina mula sa mga panlabas na lokasyon. Gumagamit ito ng IPsec upang ma-secure ang koneksyon at maaaring ipatupad sa iba't ibang mga protocol ng VPN tulad ng L2TP/IPsec o IKEv2/IPsec. |

L2TP/IPsec tunnel | Pinagsasama ang L2TP (Layer 2 Tunneling Protocol) sa IPsec para gumawa ng secure na tunnel. Madalas na ginagamit para sa malayuang pag-access na mga koneksyon. |

IKEv2/IPsec tunnel | Ginagamit nito ang protocol ng IKEv2 (Internet Key Exchange version 2) para sa seguridad at pagpapalitan ng susi, kasama ng IPsec para sa proteksyon ng data. Nag-aalok ito ng mas mahusay at matatag na pagsasaayos kumpara sa IKEv1. |

EoIP/IPsec tunnel | Pinapayagan nito ang paglikha ng isang Ethernet over IP (EoIP) tunnel at pagkatapos ay sinigurado gamit ang IPsec upang magbigay ng seguridad. Kapaki-pakinabang para sa pagpapalawak ng isang Ethernet network sa Internet nang ligtas. |

IPIP | Pinapayagan nito ang paglikha ng isang IPIP at pagkatapos ay sinigurado gamit ang IPsec upang magbigay ng seguridad. |

Ang lahat ng IPsec tunnels sa MikroTik ay gumagamit ng mga sumusunod na elemento:

Ang uri ng IPsec tunnel na pipiliin ay depende sa mga partikular na pangangailangan ng application.

Pag-aaral ng materyal para sa MTCSE Certification Course, na-update sa RouterOS v7

Av. Juan T. Marengo at J. Orrantia

Professional Center Building, Office 507

Guayaquil. Ecuador

CP 090505

sa aming lingguhang mga newsletter

Copyright © 2024 abcxperts.com – All Rights Reserved

Samantalahin ang Three Kings Day discount code!

Samantalahin ang discount code ng Bisperas ng Bagong Taon!

Samantalahin ang discount code para sa Pasko!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Cyber Week!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Black Friday!!!

**Ang mga code ay inilapat sa shopping cart

Samantalahin ang mga discount code para sa Halloween.

Inilapat ang mga code sa shopping cart

11% discount sa lahat ng MikroTik OnLine courses

11%

30% na diskwento sa lahat ng kurso sa Academy

30%

25% na diskwento sa lahat ng MikroTik Books at Book Packs

25%