Advanced Traffic Control Book, RouterOS v7

Pag-aaral ng materyal para sa MTCTCE Certification Course, na-update sa RouterOS v7

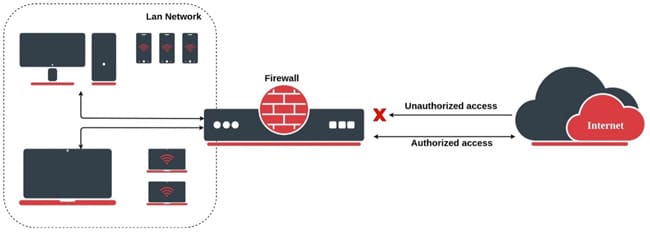

Nagbibigay ang MikroTik ng firewall functionality na kinabibilangan ng parehong Stateful rules at Stateless rules. Ang firewall ay nagpapatupad ng stateful (sa pamamagitan ng pagsubaybay sa koneksyon) at stateless packet filtering at samakatuwid ay nagbibigay ng mga function ng seguridad na ginagamit upang pamahalaan ang daloy ng data papunta, mula, at sa pamamagitan ng router.

Kasama ng Network Address Translation (NAT), nagsisilbi itong tool upang maiwasan ang hindi awtorisadong pag-access sa mga direktang konektadong network at sa mismong router, pati na rin isang filter para sa papalabas na trapiko.

Sa dulo ng artikulo ay makikita mo ang isang maliit pagsusulit papayagan ka nito suriin ang kaalamang natamo sa pagbasang ito

Sinusunod ng mga panuntunang ito ang estado ng mga koneksyon, ibig sabihin, sinusubaybayan ng firewall ang estado ng bawat koneksyon at pinapayagan ang trapiko batay sa estado ng koneksyon. Ito ay kapaki-pakinabang para sa pagpapahintulot sa trapiko ng pagtugon sa mga koneksyon na sinimulan mula sa loob ng network.

Nagbibigay-daan ito sa kanila na gumawa ng mas matalinong mga desisyon tungkol sa kung aling mga packet ang papayagan o i-block, depende sa konteksto ng koneksyon. Halimbawa, ang isang stateful na firewall ay magpapahintulot sa isang response packet na dumaan sa isang dating pinapayagang request packet, kahit na ang request packet mismo ay hindi tahasang kasama sa mga panuntunan ng firewall.

Nag-aalok ang Stateful ng mga pinahusay na benepisyo sa seguridad dahil epektibo nitong mapipigilan ang mga hindi awtorisadong pagtatangka sa pag-access at maprotektahan laban sa mga pag-atake ng phishing.

Nagbibigay din sila ng mas mahusay na mga kakayahan sa pag-filter sa antas ng aplikasyon, na nagbibigay-daan sa iyong kontrolin kung aling mga application at protocol ang maaaring makipag-ugnayan sa pamamagitan ng firewall.

Ang mga patakarang ito ay hindi sumusunod sa estado ng mga koneksyon at inilalapat nang nakapag-iisa sa bawat packet. Ang bawat packet ay sinasala ayon sa pamantayang itinatag ng panuntunan, anuman ang mga nakaraang koneksyon.

Stateless sa kabilang banda, huwag magpanatili ng state table at siyasatin lamang ang mga indibidwal na packet batay sa kanilang source at destination address, port, at protocol header.

Gumagana ang mga ito bilang mga packet filter, na gumagawa ng mga desisyon batay lamang sa impormasyong nakapaloob sa bawat packet.

Característica | stateful firewall | Stateless Firewall |

Pagsubaybay sa koneksyon

| Si | Hindi |

Katiwasayan

| Pinabuti | Básico |

Pag-filter sa antas ng aplikasyon

| Butil-butil | Limitado |

Kumikilos

| Mas mababa | Mas mataas |

Pagkonsumo ng mapagkukunan

| Mas mataas | Ibaba |

Angkop

| Mga network ng negosyo, mga sensitibong application | Mga home network, mataas na bandwidth na kapaligiran |

Sa MikroTik RouterOS, ang mga patakaran ng stateless firewall ay nilikha nang hindi isinasaalang-alang ang estado ng mga koneksyon, iyon ay, inilapat ang mga ito anuman ang mga nakaraang koneksyon. Narito ang ilang halimbawa ng mga stateless na panuntunan na maaaring maging kapaki-pakinabang sa ilang partikular na sitwasyon:

/ip firewall filter magdagdag ng chain=forward src-address=192.168.1.100 action=accept

Ang panuntunang ito ay nagbibigay-daan sa trapiko na nagmumula sa IP address na 192.168.1.100 sa forwarding chain.

/ip firewall filter magdagdag ng chain=forward src-address=192.168.2.0/24 action=accept

Ang panuntunang ito ay nagbibigay-daan sa trapiko mula sa 192.168.2.0/24 subnet sa forwarding chain.

/ip firewall filter magdagdag ng chain=forward dst-address=203.0.113.10 action=drop

Hinaharangan ng panuntunang ito ang lahat ng trapikong papunta sa IP address na 203.0.113.10 sa forwarding chain.

Ito ay mga halimbawa lamang at dapat mong iakma ang mga panuntunan batay sa iyong mga partikular na pangangailangan at sa iyong topolohiya ng network. Gayundin, tandaan na ang mga patakarang ito ay walang estado, kaya hindi nila isinasaalang-alang ang estado ng mga nakaraang koneksyon.

Sa MikroTik RouterOS, ang stateful na mga panuntunan sa firewall ay nakatuon sa estado ng mga koneksyon, ibig sabihin, pinapayagan o hinaharangan nila ang trapiko batay sa estado ng koneksyon. Narito ang ilang halimbawa ng stateful rules:

/ip firewall filter magdagdag ng chain=forward connection-state=established,related action=accept

Ang panuntunang ito ay nagbibigay-daan sa trapiko na bahagi ng isang itinatag o nauugnay na koneksyon sa chain ng pagpapasa.

/ip firewall filter magdagdag ng chain=forward in-interface=ether1 connection-state=new protocol=tcp dst-port=80 action=accept

Pinapayagan ng panuntunang ito ang trapiko ng TCP na nakalaan para sa port 80 mula sa labas sa pamamagitan ng interface ng ether1 sa chain ng pagpapasa.

/ip firewall filter magdagdag ng chain=input connection-state=new action=drop

Hinaharangan ng panuntunang ito ang lahat ng papasok na trapiko na hindi bahagi ng isang naitatag na koneksyon sa papasok na chain.

/ip firewall filter magdagdag ng chain=input connection-state=new protocol=icmp action=accept

Pinapayagan ng panuntunang ito ang papasok na trapiko ng ICMP para sa mga kahilingan sa pag-ping sa papasok na chain.

/ip firewall filter magdagdag ng chain=input in-interface=ether1 connection-state=new dst-port=22 action=drop

Hinaharangan ng panuntunang ito ang papasok na trapiko sa port 22 (SSH) mula sa labas sa pamamagitan ng interface ng ether1 sa ingress chain.

Ito ay mga halimbawa lamang at dapat mong ayusin ang mga panuntunan batay sa iyong partikular na mga kinakailangan at pagsasaayos ng network. Napakahalaga ng mga tuntunin sa estado upang payagan ang kinakailangang trapiko at mapanatili ang seguridad sa pamamagitan ng pagharang sa hindi gustong trapiko.

Pag-aaral ng materyal para sa MTCTCE Certification Course, na-update sa RouterOS v7

Av. Juan T. Marengo at J. Orrantia

Professional Center Building, Office 507

Guayaquil. Ecuador

CP 090505

sa aming lingguhang mga newsletter

Copyright © 2024 abcxperts.com – All Rights Reserved

Samantalahin ang Three Kings Day discount code!

Samantalahin ang discount code ng Bisperas ng Bagong Taon!

Samantalahin ang discount code para sa Pasko!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Cyber Week!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Black Friday!!!

**Ang mga code ay inilapat sa shopping cart

Samantalahin ang mga discount code para sa Halloween.

Inilapat ang mga code sa shopping cart

11% discount sa lahat ng MikroTik OnLine courses

11%

30% na diskwento sa lahat ng kurso sa Academy

30%

25% na diskwento sa lahat ng MikroTik Books at Book Packs

25%