MikroTik IPSec: Elegir entre Modo Túnel y Modo Transporte para VPN

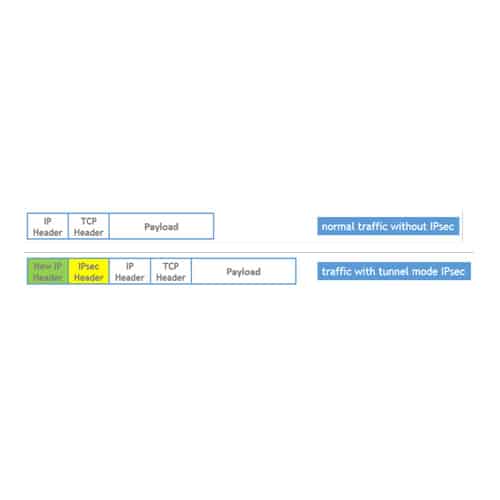

En Mikrotik, el modo túnel y el modo transporte son dos modos de funcionamiento diferentes para las conexiones VPN IPsec. Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura Ir al Test Modo túnel En el modo túnel, todo el tráfico que pasa por la interfaz […]

MikroTik IPSec: Elegir entre Modo Túnel y Modo Transporte para VPN Leer más »