Tipos de Ataques de Denegación de Servicio Distribuido (DDoS)

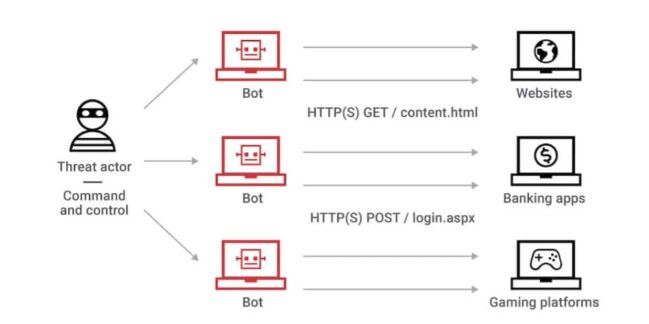

Un ataque de Denegación de Servicio Distribuido (DDoS: Distributed Denial of Service) es un intento malicioso de interrumpir el funcionamiento normal de un servicio en línea, sistema informático o red, mediante el envío masivo de solicitudes o tráfico falso. Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en […]

Tipos de Ataques de Denegación de Servicio Distribuido (DDoS) Leer más »