(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Study material for the MTCNA Certification Course, updated to RouterOS v7

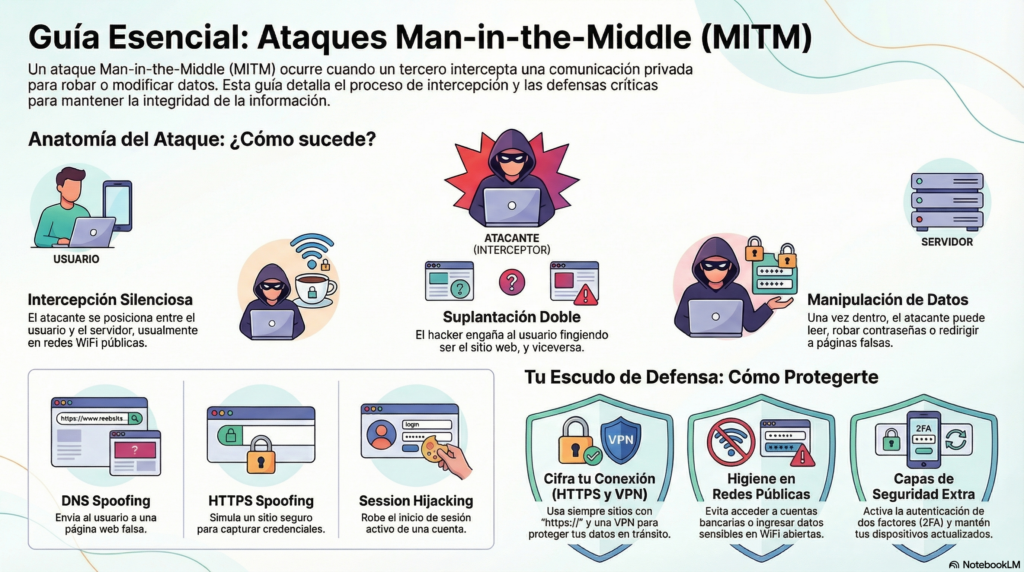

Un ataque Man-in-the-Middle (MITM) es un tipo de ciberataque en el que un tercero (normalmente un hacker) se interpone entre dos partes que están comunicándose para interceptar, robar o incluso modificar la información sin que ninguna de las dos lo note.

Dicho de forma simple:

Es como si alguien se metiera en medio de una conversación privada y escuchara todo… o peor, cambiara lo que se está diciendo.

En mi caso, la primera vez que escuché sobre este tipo de ataque fue al conectarme a una red WiFi pública. Pensaba que era algo inofensivo, pero en realidad ese es uno de los escenarios más comunes donde ocurre.

Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en esta lectura

Un ataque MITM ocurre cuando un atacante logra posicionarse entre el usuario y el servicio al que intenta acceder (por ejemplo, una página web, una app o un correo electrónico).

Esto le permite:

Lo más peligroso es que todo parece normal para la víctima.

Cuando empecé a investigar más sobre esto, me sorprendió lo invisible que puede ser este tipo de ataque. No hay alertas claras ni señales evidentes en muchos casos.

Para entenderlo mejor, veamos cómo ocurre:

El atacante se posiciona entre tú y el servidor.

Esto suele pasar en:

El hacker engaña a ambas partes:

Una vez dentro:

Algo que muchos no saben (yo tampoco lo tenía claro al principio) es que ni siquiera necesitas descargar nada para ser vulnerable.

Este es el caso más común.

Por ejemplo:

Te conectas al WiFi de una cafetería → el atacante intercepta tu conexión → roba tus datos.

Yo antes me conectaba sin pensarlo dos veces, pero después de entender esto, empecé a evitar redes abiertas o al menos no ingresar datos sensibles.

Empresas pueden ser víctimas si:

Un atacante puede:

Estos son los más frecuentes:

Cuando profundicé en estos tipos, entendí que el problema no es uno solo, sino múltiples formas de ataque con el mismo objetivo: interceptarte.

No siempre es fácil detectarlo, pero algunas señales son:

Aun así, muchas veces no hay señales claras, lo que hace este ataque especialmente peligroso.

Aquí es donde puedes marcar la diferencia:

Siempre revisa que el sitio tenga “https://”.

O al menos no ingreses datos sensibles.

Cifra tu conexión y reduce el riesgo.

Añade una capa extra de seguridad.

Muchas vulnerabilidades se corrigen con actualizaciones.

Después de aprender todo esto, cambié varios hábitos: ahora evito redes abiertas y soy mucho más cuidadoso con dónde inicio sesión.

El ataque Man-in-the-Middle no es algo teórico o raro.

Es una amenaza real que puede ocurrir en situaciones cotidianas, especialmente si usas redes públicas o no prestas atención a la seguridad.

La buena noticia es que, con medidas simples, puedes reducir muchísimo el riesgo.

Intercepta la comunicación entre dos partes para robar o modificar información.

Sí, porque puede comprometer datos sensibles sin que te des cuenta.

Principalmente en redes WiFi públicas o conexiones inseguras.

Usando HTTPS, VPN, evitando redes abiertas y activando medidas de seguridad.

Sí, los backups están cifrados con AES.

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.